How to prevent Microsoft OneNote files from infecting Windows with malware

2023/03/05 bleepingComputer — 一見何の変哲もない Microsoft OneNote ファイルが、マルウェアの拡散/企業ネットワークへの侵入で悪用される、ハッカーたちの人気のファイル形式になっている。ここでは、OneNote のフィッシング添付ファイルが、Windows に感染するのをブロックする方法を紹介していく。Microsoft OneNote ファイルが、マルウェアをばらまくフィッシング攻撃のツールとして選ばれるようになった背景を、少し説明する必要があるだろう。まずは、ここに至るまでの経緯を説明する。

長年にわたり脅威アクターたちは、Microsoft Word/Excel の文書に含まれるマクロを悪用して、Windows デバイスにマルウェアをダウンロード/インストールしてきた。

Microsoft が Word/Excel 文書に含まれるマクロをデフォルトで無効にすると、脅威アクターたちは、ISO ファイルやパスワードで保護された ZIP アーカイブなどの、あまり一般的に使われていないファイル形式を、マルウェア配布のために悪用し始めた。

これらのファイル形式は、Windows のバグにより ISO イメージ内のファイルが 、Mark-of-Web (MoTW) セキュリティ警告を回避できることや、人気の高い 7-Zip アーカイブ・ユーティリティが、ZIP アーカイブから抽出したファイルに MoTW フラグを伝播しないことから、人気のあるファイル形式だった。

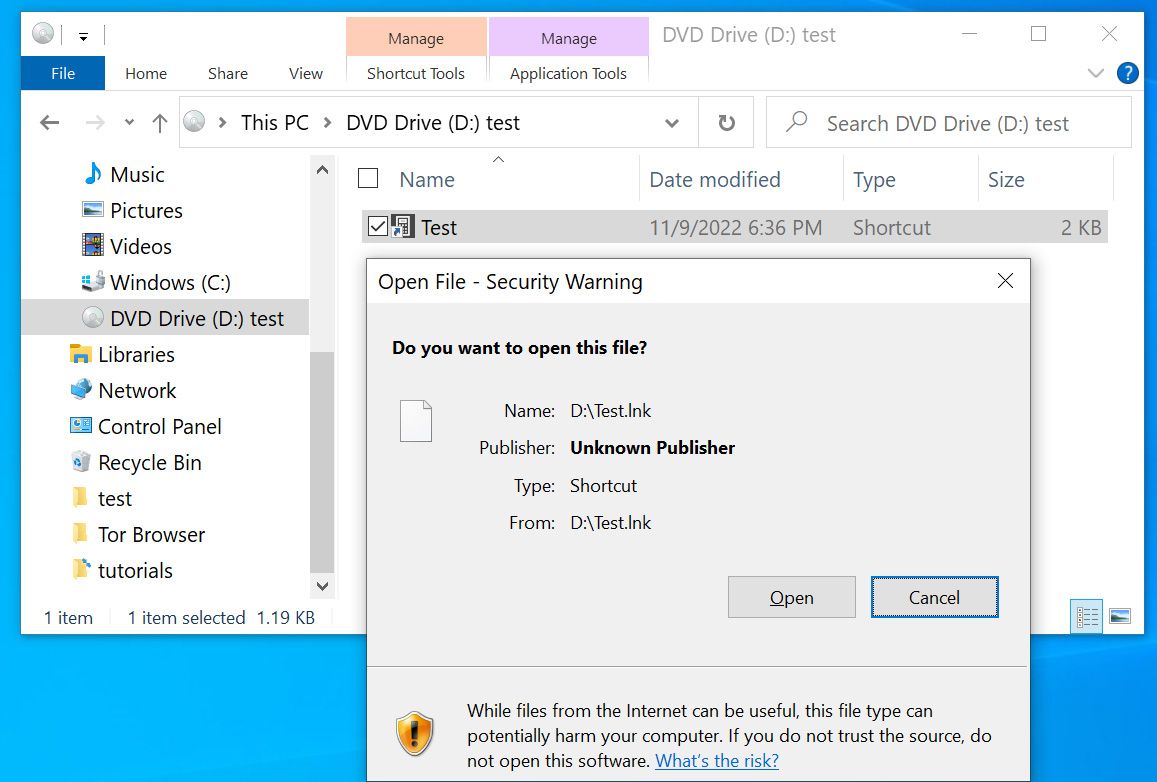

しかし、7-Zip とWindows の両者が、これらのバグを修正したことで、ユーザーがダウンロードした ISO/ZIP ファイルのファイルを開こうとすると、再び Windows はセキュリティ警告を表示するようになった。そのため、脅威アクターたちは、攻撃に使用する別のファイル形式を探し求めるようになった。

Source: BleepingComputer

こうして脅威アクターたちは、2022年12月中旬以降から、マルウェアを配布するための別のファイル形式として、Microsoft OneNote の添付ファイルに目を向けるようになったのだ。

なぜ Microsoft OneNote なのか?

興味深いことに、Microsoft OneNote の添付ファイルによるマルウェアの配布では、マクロや脆弱性は使用されない。

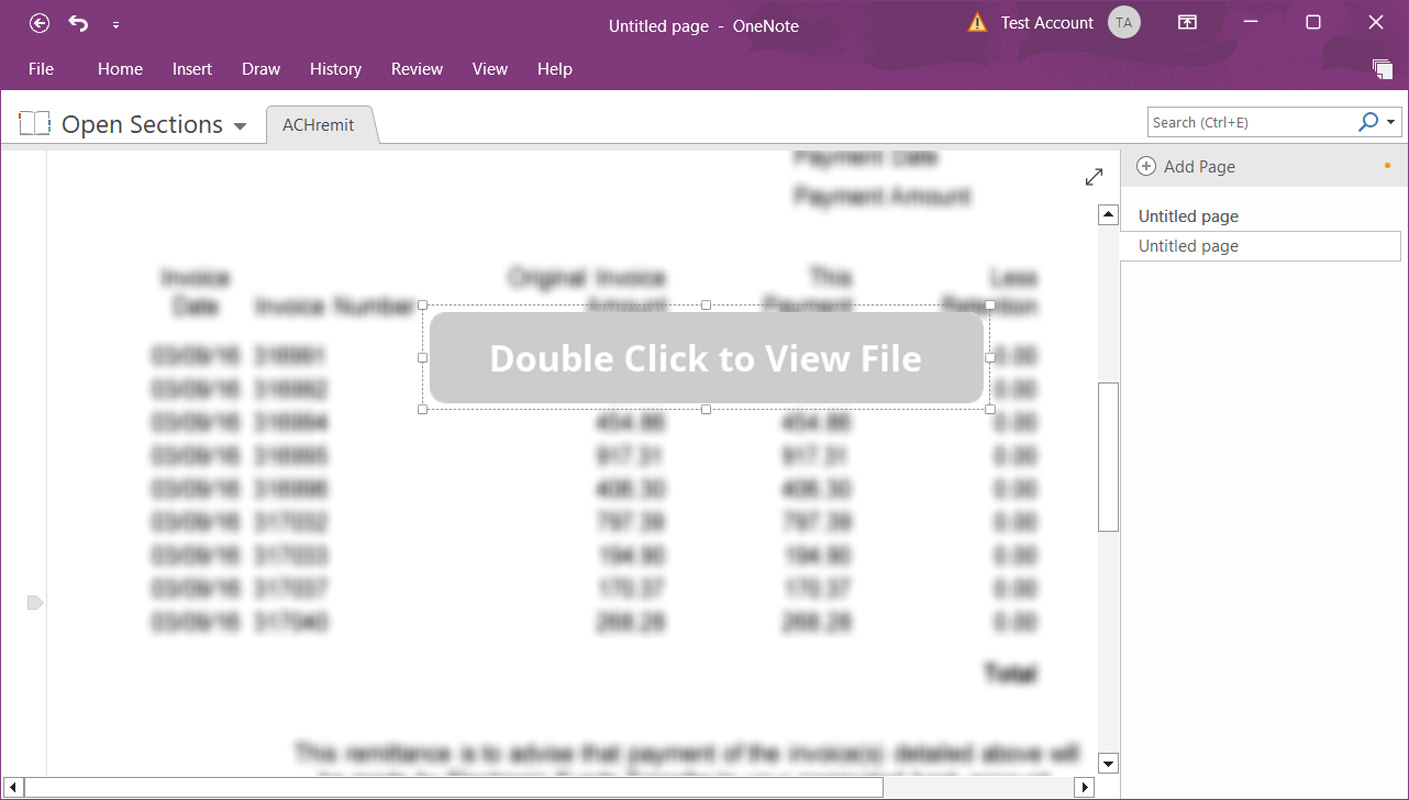

その代わりに脅威アクターは、以下のような、デザイン要素をダブルクリックしてファイルを表示するようなメッセージを表示し、保護された文書であるかのように見える、複雑なテンプレートを作成する。

Source: BleepingComputer

しかし、上記の画像では見えないが、”’Double Click to View File’” のメッセージの下には、下図のように、一連の埋め込みファイルが隠されている。

Source: BleepingComputer

このボタンをダブルクリックすると、ボタンの下に隠された埋め込みファイルがダブルクリックされ、起動することになる。

埋め込みファイルをダブルクリックすると、セキュリティ警告が表示されるが、Microsoft Office のマクロを悪用した過去のフィッシング攻撃で知られているように、ユーザーは警告を無視してファイルの実行を許可してしまうことがよくある。

恐ろしいことに、1人のユーザーが誤って悪意のファイルを実行してしまうだけで、企業ネットワーク全体が、本格的なランサムウェア攻撃の危険にさらされることになる。

Microsoft OneNote QakBot のキャンペーンの中には、侵害したネットワーク上で、最終的には BlackBasta のようなランサムウェア攻撃につながったものも、セキュリティ研究者たちにより発見されている。

悪意の Microsoft OneNote ファイルをブロックするには

悪意の Microsoft OneNote の添付ファイルが、Windows 環境に感染するのを防ぐにためは、安全なメールゲートウェイやメールサーバーで、”.one” ファイル拡張子をブロックするのが最も効果的な方法だ。

しかし、それが不可能な場合には、Microsoft Office のグループ・ポリシーを使用して、Microsoft OneNote ファイル内の埋め込み添付ファイルの起動を制限することもできる。

Microsoft OneNote ポリシーを使用するには、まず、Microsoft 365/Microsoft Office グループ・ポリシーのテンプレートをインストールする。

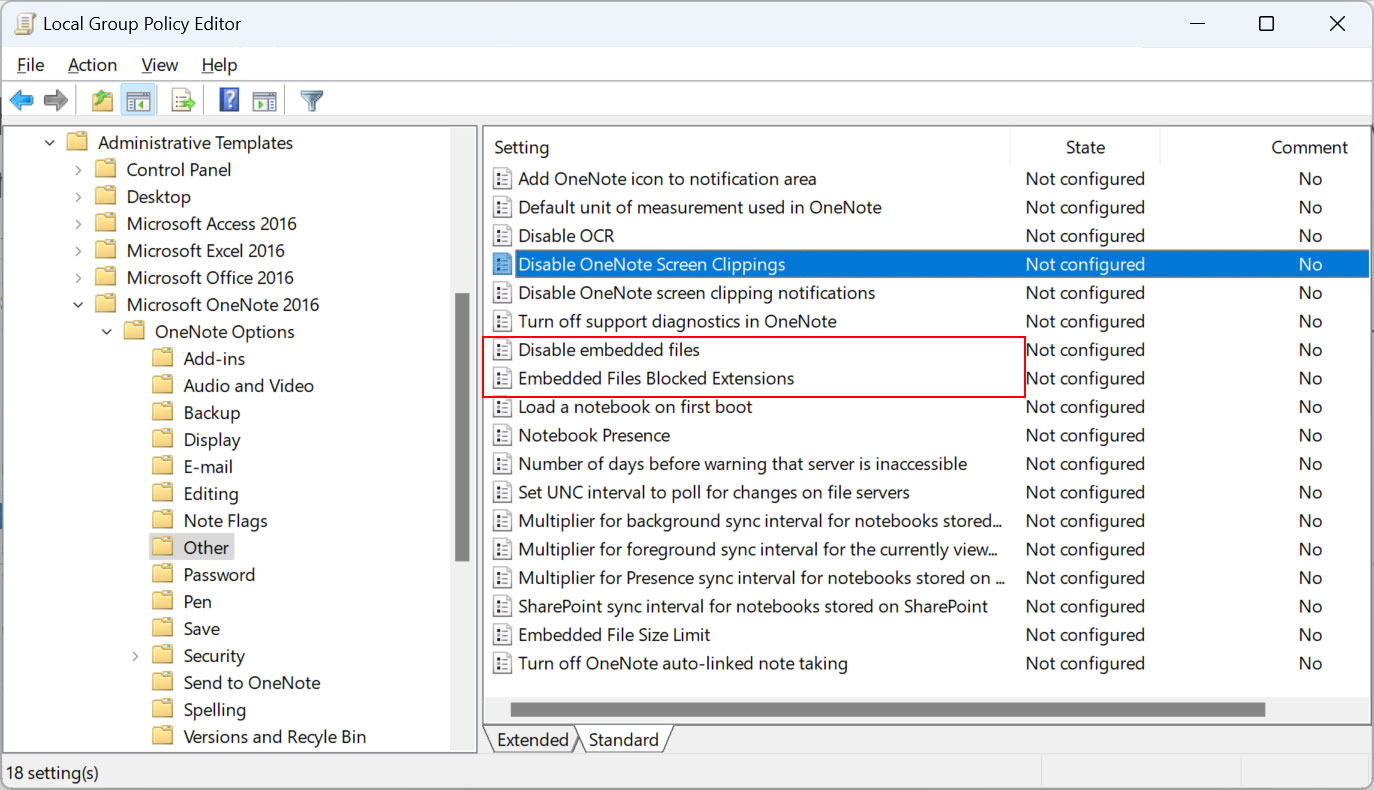

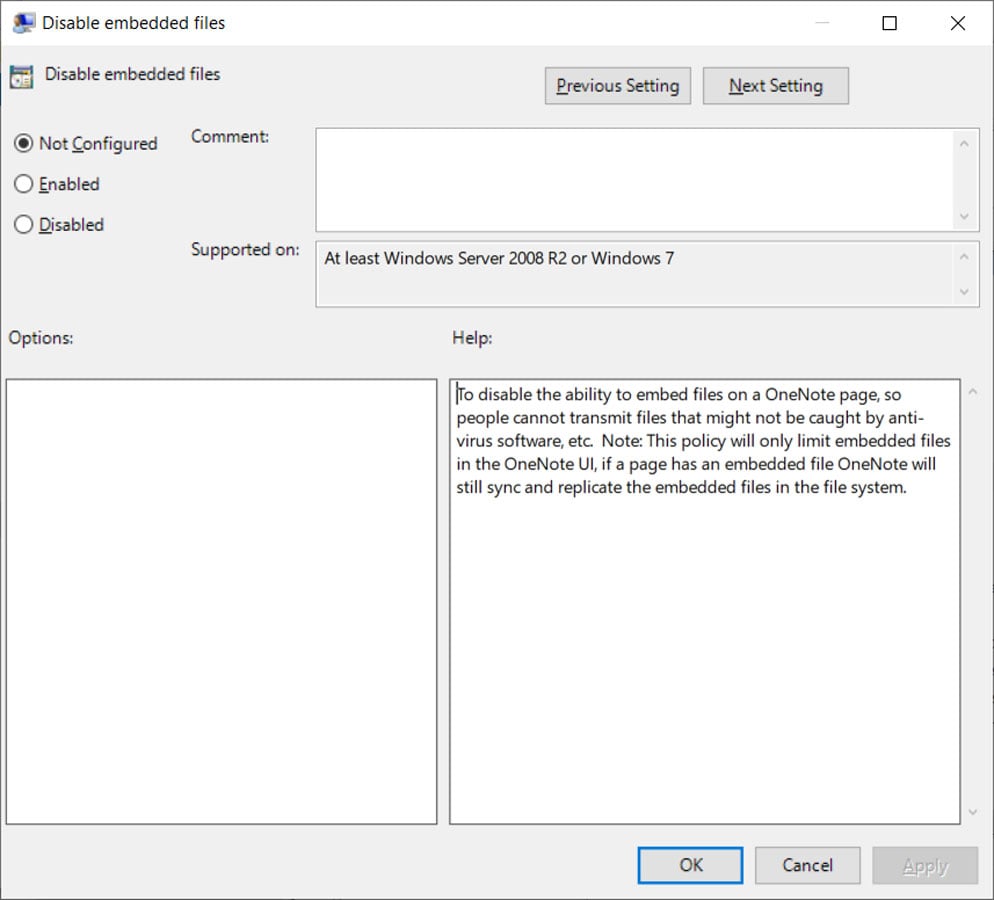

ポリシーがインストールされると、以下のように、“Disable embedded files” と “Embedded Files Blocked Extensions” という、新しい Microsoft OneNote ポリシーが表示される。

Source: BleepingComputer

“Disable embedded files” グループ・ポリシーは、埋め込み OneNote ファイルをすべて起動できないようにするという、最も強力な制限である。OneNote の埋め込み添付ファイルを使用するユースケースがない場合は、このオプションを有効にするのが有効となる。

グループ・ポリシーの説明には、「OneNote ページにファイルを埋め込む機能を無効にすることで、アンチウイルス・ソフトなどで検知されない可能性のあるファイルを送信できないようにする」と記されている。

Source: BleepingComputer

有効にすると、以下 のWindows レジストリキーが作成される。ただし、Microsoft Office のバージョンにより、パスが異なる場合があるので、注意する必要がある。

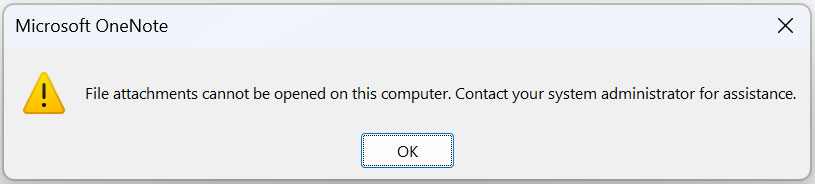

現時点では、Microsoft OneNote ドキュメントに埋め込まれた添付ファイルを、ユーザーが開こうとすると、以下のエラーが表示される。

Source: BleepingComputer

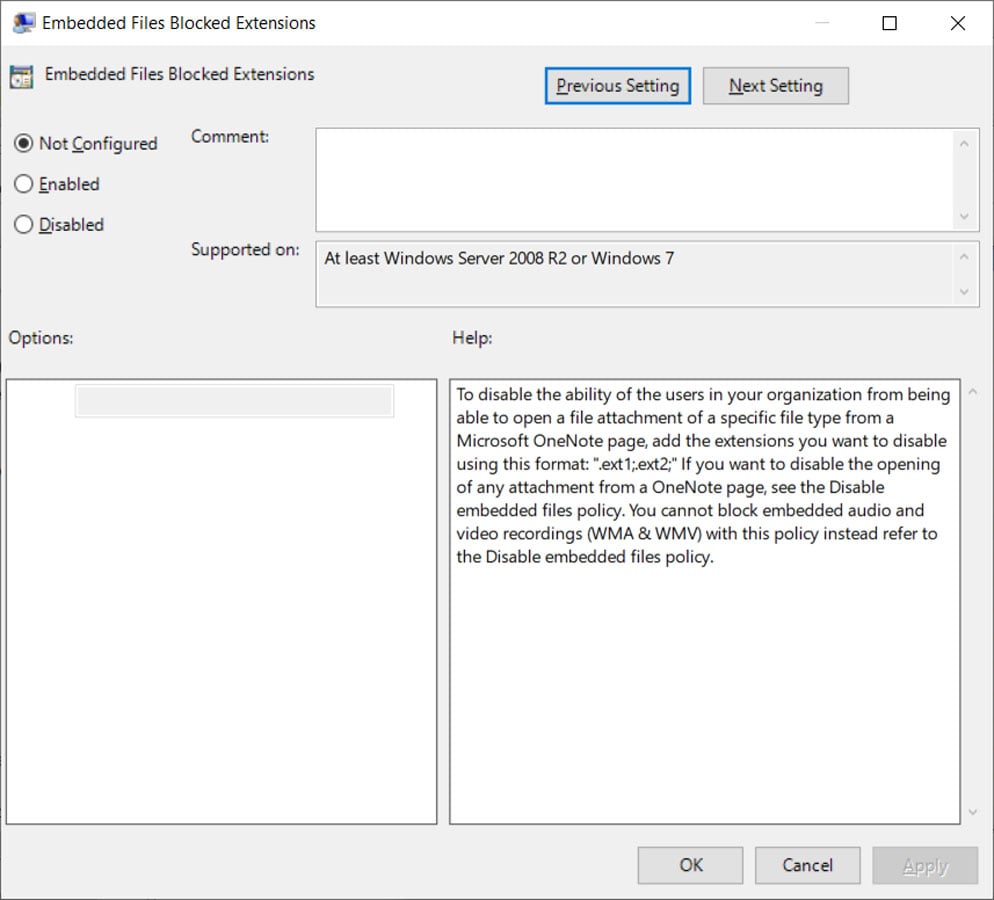

このグループ・ポリシーでは、Microsoft OneNote ドキュメントで開くことをブロックするための、埋め込みファイル拡張子のリストを入力できる。

ポリシーの説明には、「組織内のユーザーが Microsoft OneNote のページから、特定のファイル形式の添付ファイルを開くことができないようにするために、この形式を使用して無効にしたい拡張子を追加する。OneNote ページからの添付ファイルを開けないようにするには、”Disable embedded files” ポリシーを参照してほしい。このポリシーでは、埋め込まれたオーディオ/ビデオ (WMA & WMV) をブロックすることはできないので、それらをブロックしたい場合は、埋め込まれたファイルを無効にするポリシーを参照してほしい」と記されている。

Source: BleepingComputer

有効化すると、入力されたブロックする拡張子のリストで、以下の Windows レジストリキーが作成される。

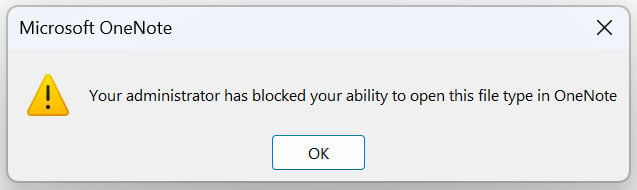

現時点では、ブロックされたファイル拡張子を、Microsoft OneNote のドキュメントで開こうとすると、以下のエラーが表示される。

Source: BleepingComputer

ブロックするファイル拡張子としては、.js/.exe/.com/.cmd/.scr/.ps1/.vbs/.lnk などが推奨される。しかし、脅威アクター、たちが新しい悪用ファイル拡張子を発見すると、このリストが他の悪意のファイルタイプによりバイパスされる可能性がある。

環境の要件に応じて、あらゆるファイルタイプをブロックすることが、必ずしも完璧な解決策にならない可能性もある。しかし、Microsoft OneNote ファイルの悪用を制限するために何もしないことは、さらに悪い結果を招く可能性を生じる。

したがって、サイバー攻撃を防ぐためには、OneNote の添付ファイルを、または、少なくとも埋め込みファイルタイプの悪用を、ブロックすることが強く推奨される。

戦術を入れ替えながら攻撃し続ける脅威アクターたちと、Microsoft Office のセキュリティ・チームの戦いが始まってから、どれくらいの歳月が流れているのでしょうか。インターネット以前の、そして、サイバー攻撃以前の遺物とも言える、Office の拡張機能が次々と制限され、最後の戦場とも言える OneNote 戦線も終結しそうな様子です。時間が掛かりましたが、戦場を Mark-of-Web (MoTW) に絞り込んだことが、功を奏しているように思えます。しかし、次の戦場を開拓するのは脅威側であり、フィッシングと BEC はもちろんのこと、すでに DevSecOps や、SaaS-to-SaaS なども、騒がしくなってきています。

You must be logged in to post a comment.