Microsoft December 2022 Patch Tuesday fixes 2 zero-days, 49 flaws

2022/12/13 BleepingComputer — 今日の Microsoft December 2022 Patch Tuesday により、活発に悪用されている2件の脆弱性を含む、合計 49件の脆弱性が修正された。49件の脆弱性のうち6件は、リモート・コード実行を可能にするもので、Critical に分類されている。

各脆弱性のカテゴリーに含まれるバグの数は、以下の通りとなる。

- 19件:権限昇格の脆弱性

- 2件:セキュリティ・バイパスの脆弱性

- 23件:リモート・コード実行の脆弱性

- 3件:情報漏えいの脆弱性

- 3件:サービス運用妨害の脆弱性

- 1件:成りすましの脆弱性

なお、上記の件数には、12月5日に公開された Microsoft Edge の脆弱性 25件は含まれていない。セキュリティ以外の Windows の更新プログラムについては、今日の Windows 10 KB5021233/KB5021237 の更新プログラムや、Windows 11 KB5021255/KB5021234 の更新プログラムを参照してほしい。

2件のゼロデイが修正された

December 2022 Patch では、活発に悪用されている2件のゼロデイ脆弱性が修正されたが、そのうち1件は一般に公開されている。Microsoft では、一般に公開されている場合や、公式な修正プログラムがなく積極的に悪用されている脆弱性を、ゼロデイに分類している。

今日の更新で修正された、積極的に悪用されている2件のゼロデイ脆弱性は以下の通りだ:

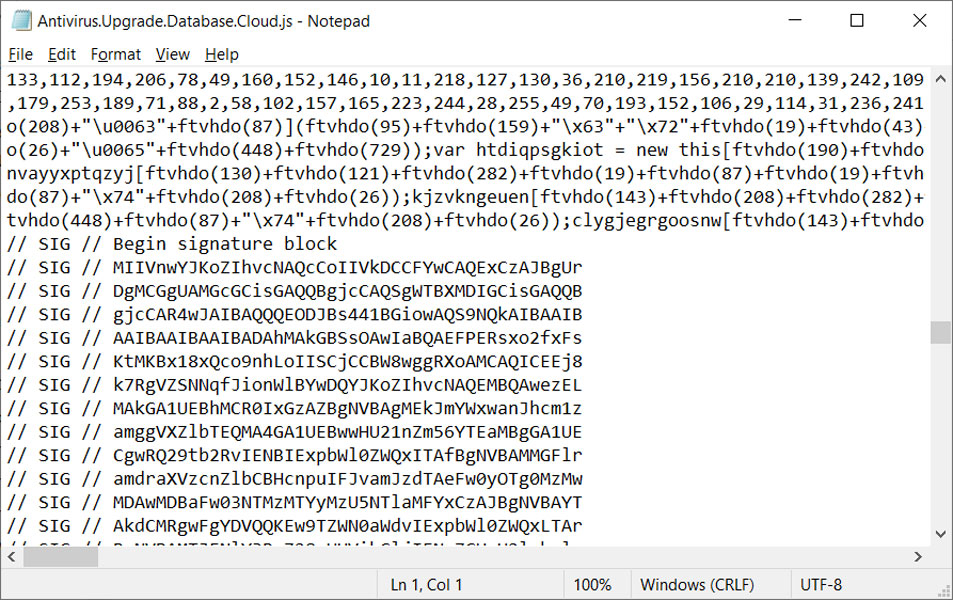

CVE-2022-44698:Windows SmartScreen のセキュリティ機能バイパスの脆弱性であり、Will Dormann により発見された。この脆弱性を悪用する脅威アクターは、Mark of the Web (MOTW) の防御を回避する悪意のファイルを作成できる。

その結果として、MOTW タグに依存している Microsoft Office の Protected View などの、セキュリティ機能の整合性/可用性が限定的に失われる。具体的に言うと、この脆弱性の悪用に成功した脅威アクターは、不正な署名を使用した悪意のスタンドアロン JavaScript ファイルを作成していた。

Source: BleepingComputer

この方法で署名すると、SmartCheck がエラーになり、Mark of the Web セキュリティ警告が表示されない。そのため、悪意のスクリプトが実行され、マルウェアが自動的にインストールされてしまう。

脅威アクターたちは、QBot トロイの木馬/Magniber ランサムウェアを広めるキャンペーンなどで、この脆弱性が積極的に悪用されている。

CVE-2022-44710:DirectX Graphics Kernel における権限昇格の脆弱性であり、Luka Pribanić により発見された。この脆弱性の悪用を成功させるには、攻撃者は、競合状態を勝ち抜く必要がある。悪用に成功した場合、攻撃者は SYSTEM 権限を獲得する可能性がある。

他社の最近のアップデート

その他、2022年12月にアップデートを公開したベンダーは、以下の通りである。

- Cisco:Cisco IP Phone 7800/8800 のセキュリティ・アップデートを公開。

- Citrix:Citrix ADA/Gateway の深刻な RCE 脆弱性に対するセキュリティ・アップデートを公開。

- Fortinet:Fortinet FortiOS の SSL-VPN における、活発に悪用されている脆弱性に対するセキュリティ・アップデートを公開。

- Google:Android の 12月のセキュリティ・アップデートを公開。

- SAP:December 2022 Patch Day を公開。

以下は、December Patch Tuesday で修正された脆弱性と、リリースされたアドバイザリの全リストだ。完全なレポートは、ココで確認できる。

Mark of the Web (MOTW) の防御回避の脆弱性が FIX してよかったです。11月9日の「Microsoft の MoTW ゼロデイ脆弱性:VBA Macro ブロックに関連する重要機能」で解説されているように、この問題はについては、CVE-2022-41049 と CVE-2022-41091 という2つの脆弱性が FIX していましたが、もう1つの CVE-2022-44698 が残っている状況でした。Microsoft + 月例 で検索すると、一連の Patch Tuesday が参照できます。

You must be logged in to post a comment.