Hackers exploit Control Web Panel flaw to open reverse shells

2023/01/12 BleepingComputer — 以前には CentOS Web Panel として知られていた、サーバ管理用ツール Control Web Panel (CWP) で発生した深刻な脆弱性が、ハッカーたちに積極的に悪用されている。このセキュリティ脆弱性 CVE-2022-44877 は、認証されない攻撃者であってもリモートコード実行が可能であるため、CVSS 値は 9.8 と評価されている。

エクスプロイト・コードの入手が容易

この問題を2022年10月頃に報告した、Gais Cyber Security の研究者である Numan Türle は、年が明けた 1月3日に、PoC エクスプロイトの動作を示すビデオを公開した。

それから3日後に、この欠陥を悪用するハッカーが、パッチ未適用のシステムにリモート・アクセスし、脆弱なマシンを探し出していることに、彼は気づいた。CWP バージョン 0.9.8.1147 は 2022年10月25日にリリースされ、以前のバージョンに影響を及ぼしていた CVE-2022-44877 を修正している。

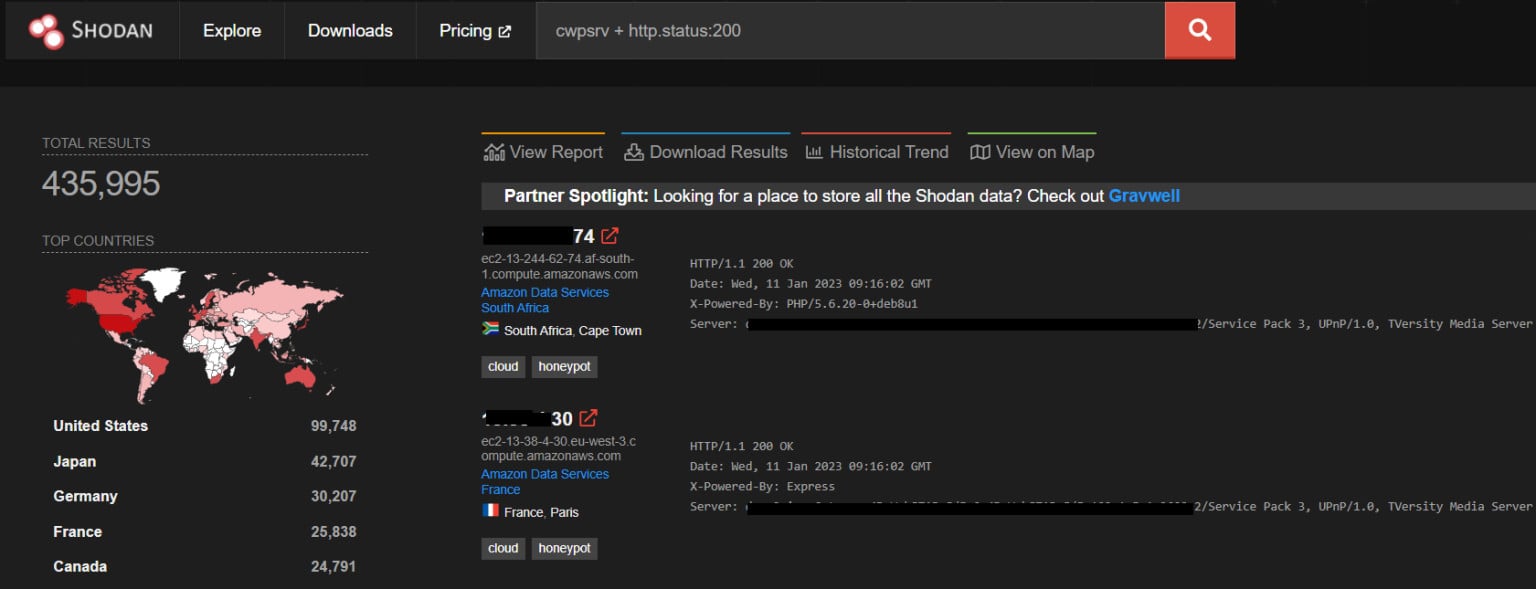

なお、この PoC エクスプロイト・コードの技術的な解析は、Shodan プラットフォームで CWP サーバの検索を実行し、インターネットからアクセス可能な 40万台以上の CWP インスタンスを発見した、CloudSek から入手できる。

source: CloudSek

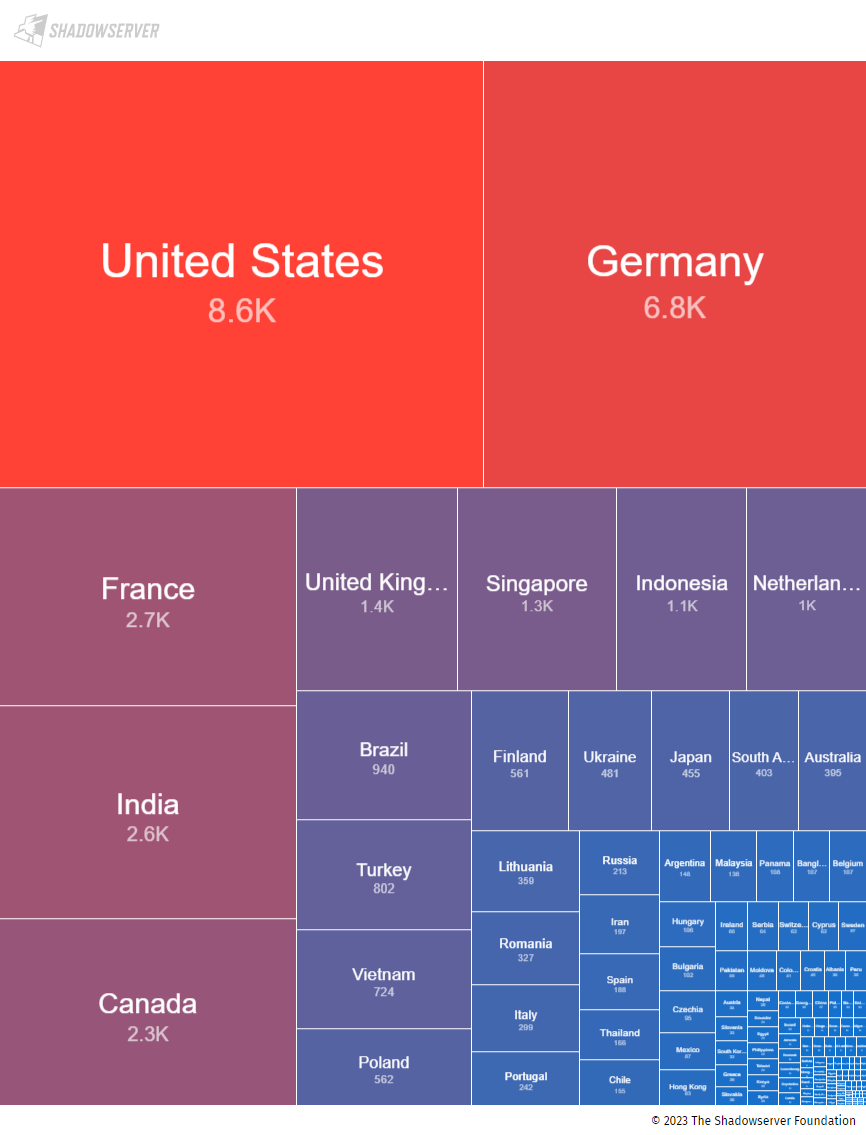

この脆弱性の悪用を観測した Shadowserver Foundation の研究者たちは、毎日約 38,000 の CWP インスタンスが、スキャンにより検出されると指摘している。ただし、この数字は、脆弱性のあるマシンではなく、このプラットフォームが検知する母集団を表している。

source: The Shadowserver Foundation

Shadowserver の調査結果が、BleepingComputer と共有された。そこでは、一連の悪意のアクティビティにおいて、脆弱なホストを見つけた攻撃者が、脆弱性 CVE-2022-44877 を悪用して端末を起動し、そのマシンと更新している状況が判明している。

一部の攻撃では、ハッカーはリバースシェルを起動するために、このエクスプロイトを悪用している。暗号化されているペイロードは、攻撃者のマシンを呼び出した後に、脆弱なホスト上で Python pty モジュールを用いて端末を起動するための、Python コマンドに変換される。

その他の攻撃では、脆弱なマシンを特定することだけが目的とされていた。これらのスキャン行為が、研究者により行われたものなのか、脅威者が侵入するマシンを見つけるために行われたのかは不明である。すべての悪用の試みは、Numan Türle が公開したオリジナル PoC をベースに、攻撃者のニーズに合わせて修正が加えられたものだと考えられる。

調査会社である GreyNoise も、米国/タイ/オランダの IP アドレスから、パッチ未適用の CWP ホストを標的とした、複数の攻撃を観測している。

脆弱性 CVE-2022-44877 の悪用は簡単であり、また、すでに悪用コードが公開されているため、スキルの低いハッカーであっても、脆弱なターゲットを見つけるだけで攻撃に入れる。管理者は、直ちに対策を講じる必要がある。CWP を最新バージョン (現時点では 2022年12月1日にリリースされた0.9.8.1148) に更新することを、強く推奨する。

CentOS Web Panel について聞いてみたら、脆弱性を拾うことが、よくあるとのことでした。2022年12月31にも別の脆弱性を発見したとのことなので、Control Web Panel への名称変更も、最近のことなのかもしれません。そして、今回の脆弱性 CVE-2022-44877 ですが、悪用が簡単とのことなので、ご注意ください。

You must be logged in to post a comment.