Toyota, Mercedes, BMW API flaws exposed owners’ personal info

2023/01/04 BleepingComputer — 約20社の自動車メーカーおよび自動車サービスに影響を及ぼす、API の脆弱性が存在する。それにより、車両のロック解除/始動/追跡から顧客の個人情報の流出にいたるまで、悪意の行為をハッカーに許す可能性があることが判明した。この脆弱性は、BMW/Roll Royce/Mercedes-Benz/Ferrari/Porsche/Jaguar/Land Rover/Ford/KIA/Honda/Infiniti/Nissan/Acura/Hyundai/Toyota/Genesis といった有名ブランドに影響を及ぼしている。また、この脆弱性は、車両技術ブランドである Spireon および Reviver と、ストリーミングサービスの SiriusXM にも影響を与える。

これらの API 欠陥の発見は、Hyundai/Genesis/Honda/Acura/Nissan/Infinity/SiriusXM のセキュリティ問題を、2022年11月に公開した、Sam Curry が率いる研究チームによるものだ。

Curry による前回の開示では、一連の脆弱性の悪用に成功したハッカーたちが、車両のロック解除/始動が可能なことを説明していたが、それらの問題を報告してから 90日間が経過したことで、API の脆弱性に関する詳細なブログ記事が公開された。

なお、影響を受けるベンダーは、本報告で提示された問題を全て修正しているため、すでに悪用される可能性は無くなっている。

社内ポータルへのアクセス

最も深刻な API 欠陥は、BMW と Mercedes-Benz で発見されたものであり、全社的な SSO (single-sign-on) の脆弱性により、攻撃者による社内システムへのアクセスが可能になるという問題である。

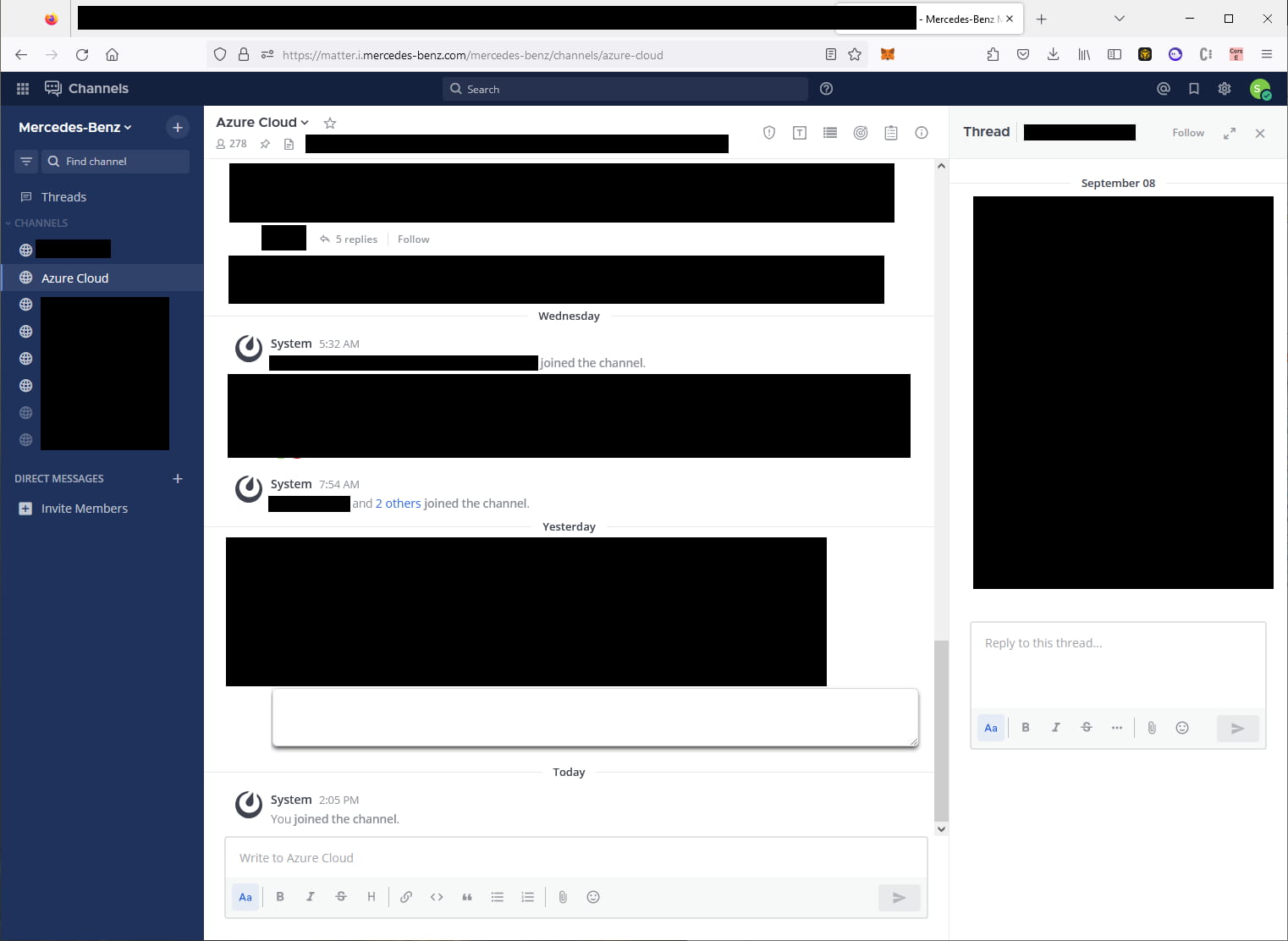

Mercedes-Benz のケースでアクセスが可能になったものには、複数のプライベート GitHub インスタンス/Mattermost 社内チャット・チャンネル/サーバー/Jenkins/AWS インスタンス/顧客の自動車に接続する XENTRY システムなどがある。

Source: Sam Curry

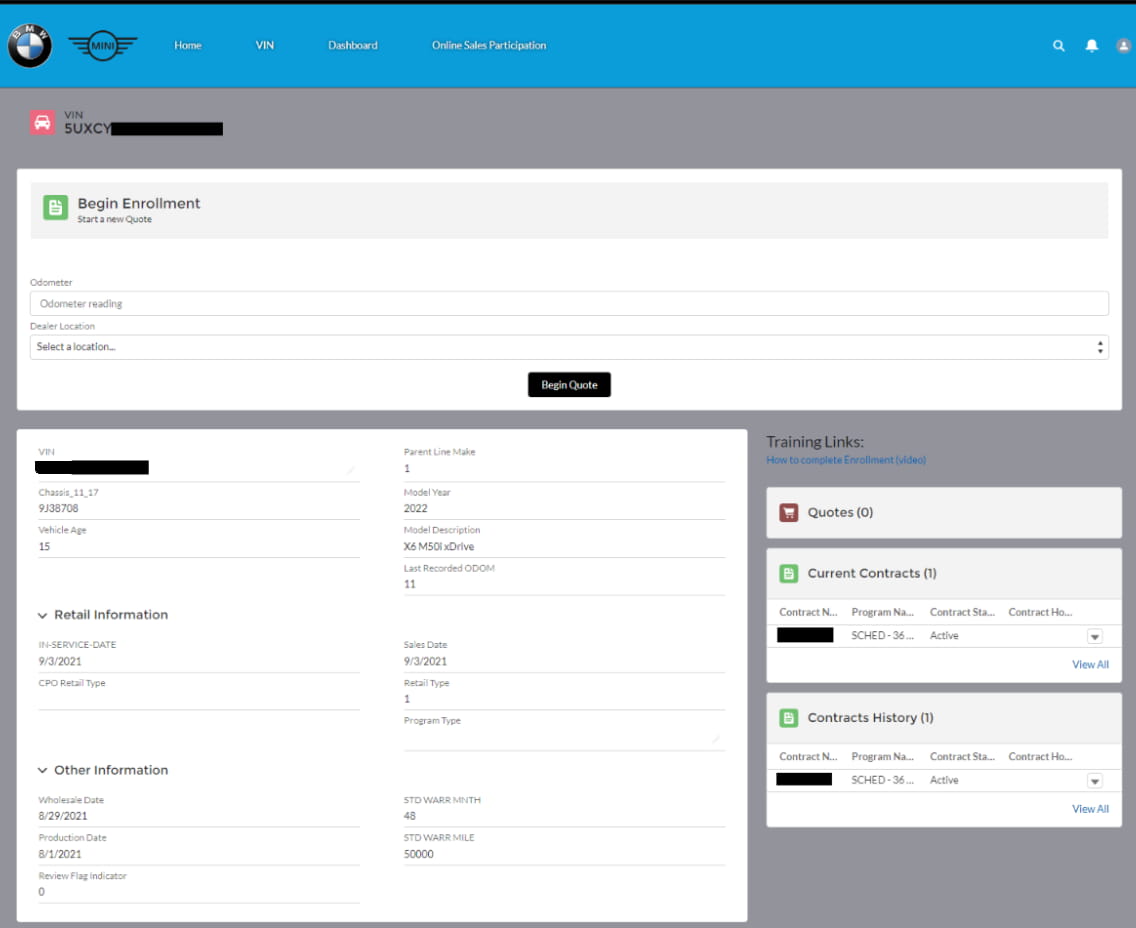

BMW のケースでは、社内のディーラー・ポータルにアクセスした研究者たちにより、あらゆる車両の車体番号の照会と、所有者の機密情報を含む販売文書を取得が可能だったことが判明した。さらに、SSO の欠陥を利用して、従業員やディーラーとしてログインし、社内専用のアプリケーションにアクセスすることも可能だったという。

Source: Sam Curry

所有者の詳細情報を公開

また、他の API 欠陥を試した研究者たちは、KIA/Honda/Infiniti/Nissan/Acura/Mercedes-Benz/Hyundai/Genesis/BMW/Roll Royce/Ferrari/Ford/Porsche/Toyota オーナーの、PII (personally identifiable information) にアクセスできたという。特に高級車のケースにおいては、販売情報/物理的位置情報/顧客住所などが含まれることもあり、所有者情報の開示は極めて危険である。

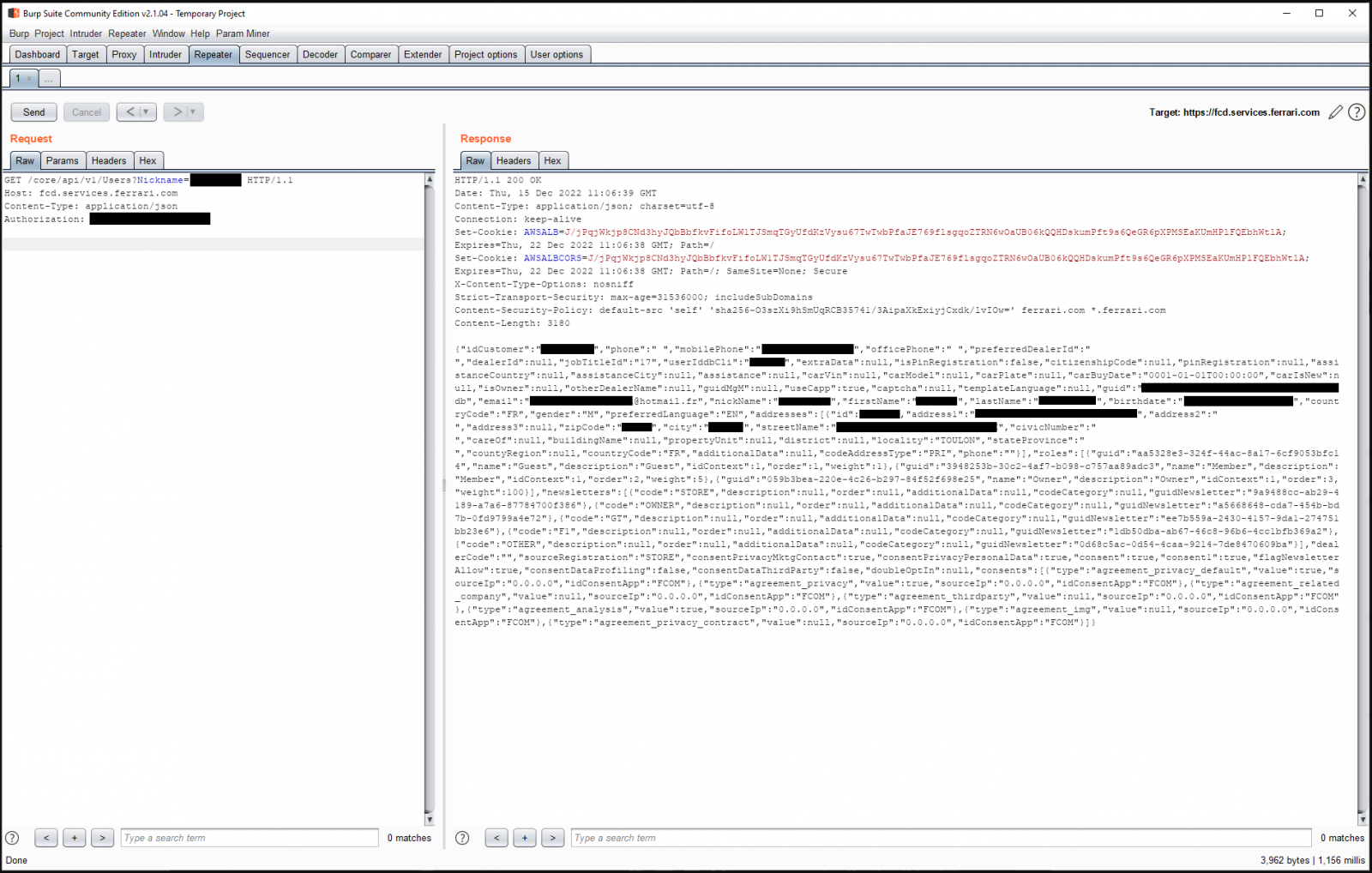

Ferrari の場合は、CMS の SSO 実装が不十分であり、バックエンドの API ルートが公開され、JavaScript のスニペットから認証情報を抽出することが、可能な状態に陥っていた。これらの欠陥の悪用に成功した攻撃者は、Ferrari 顧客アカウントへのアクセス/変更/削除/車両プロファイルの管理/車両所有者としての設定などを行うことができた。

Source: Sam Curry

車両 GPS の追跡

これらの脆弱性により、ハッカーによる車両のリアルタイム追跡も可能となり、潜在的な物理的リスクをもたらすとともに、何百万人もの車の所有者のプライバシーに影響を与える可能性が生じていた。Porsche も影響を受けたブランドであり、テレマティック・システムの欠陥により、攻撃者に車両の位置を取得され、コマンド送信を許していたという。

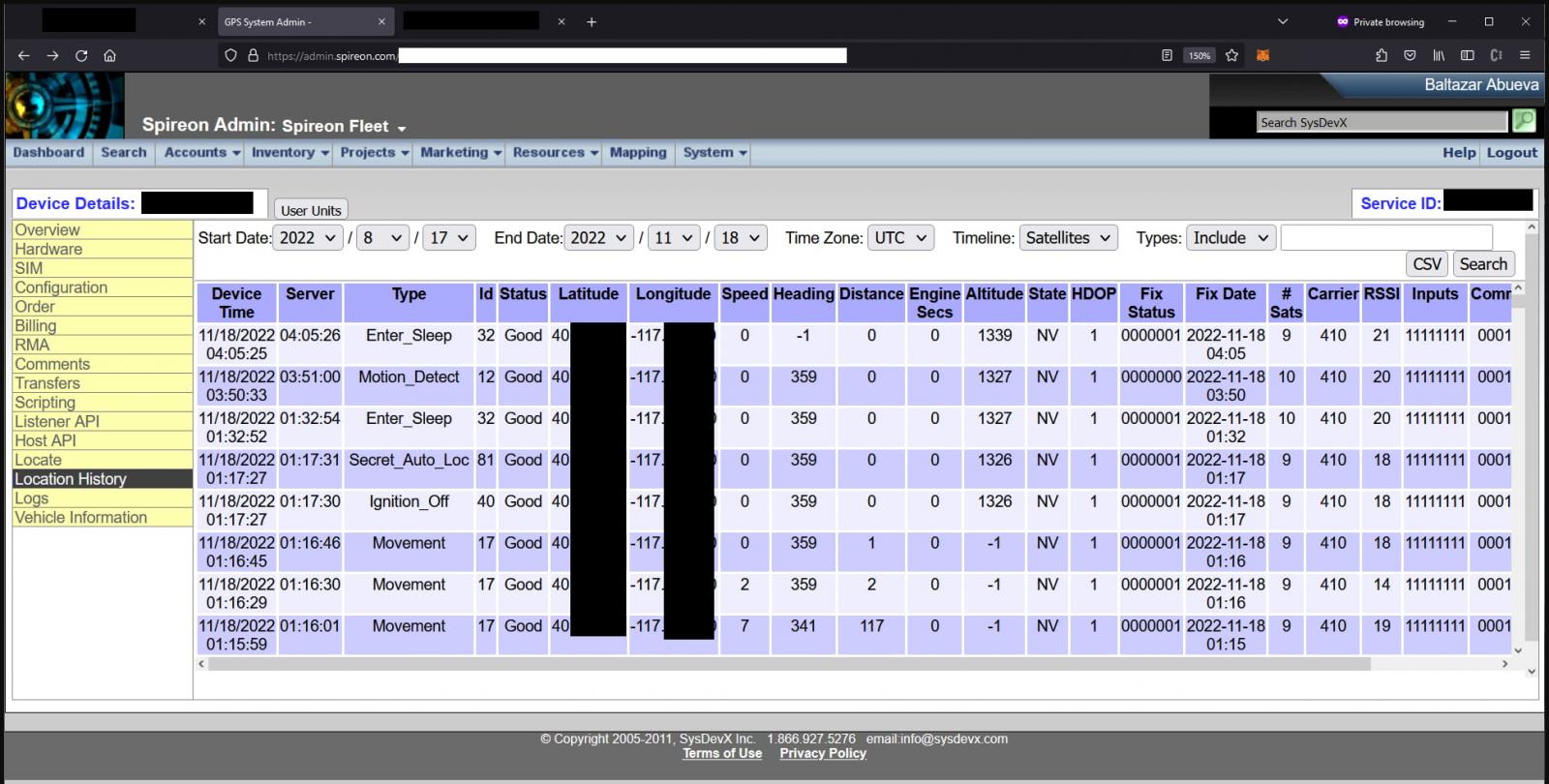

GPS トラッキング・ソリューションの Spireon にも、車両位置情報開示の脆弱性があり、同社のサービスを利用している 1550万台の車両に影響が生じていた。具体的には、リモート管理パネルにフルアクセスされ、攻撃者による車両のロック解除/エンジン始動/スターター停止などを、ハッカーに許す状態になっていたという。

Source: Sam Curry

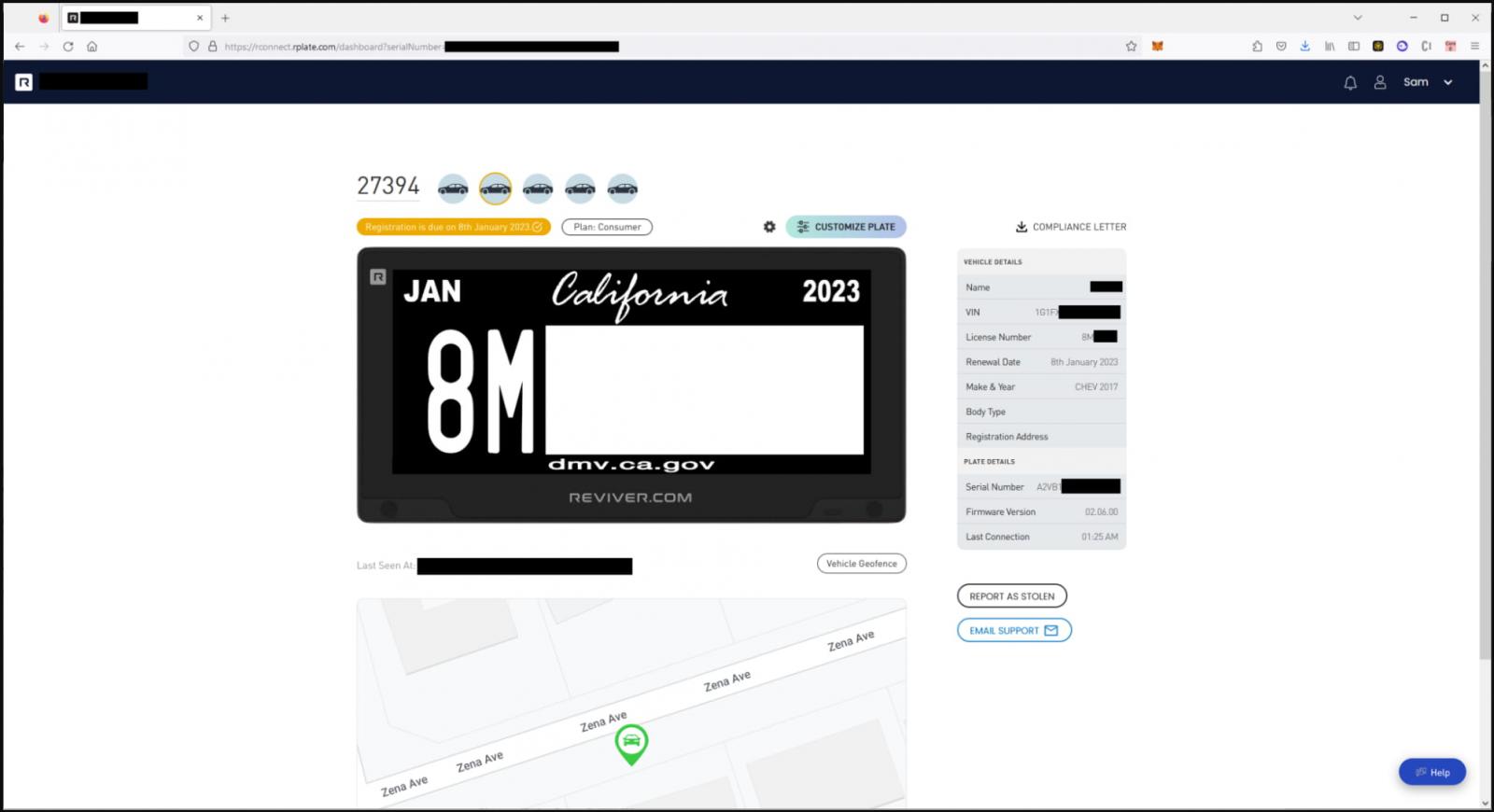

影響を受けた企業の中には、デジタル・ナンバープレート・メーカーの Reviver もあり、管理パネルにおける未認証のリモートアクセスが可能であったことで、誰もが GPS データやユーザー記録にアクセス可能であり、ナンバープレートのメッセージングを変更できる状態にあったという。

これらの欠陥により、Reviver のパネル上で車両に STOLEN (盗難) のマークを付け、自動的に警察に通報し、所有者や運転者を不必要な危険にさらすことが可能だったと、Curry は説明している。

Source: Sam Curry

被害を最小限に抑える

ユーザーである所有者は、車両やモバイル・コンパニオン・アプリに保存する個人情報を制限することで、この種の脆弱性から身を守るべきである。 また、車載テレマティクスを。最もプライベートなモードに設定し、プライバシー・ポリシーを熟読し、データの使用方法を理解することが不可欠である。

また、自動車を購入する際にオーナーが守るべき注意事項として、「中古車を購入する際には、前の所有者のアカウントが削除されていることを確認すること。強力なパスワードを使用し、車両と連携するアプリやサービスに対して、可能であれば 2FA (二要素認証) を設定することだ」と、Sam Curry は BleepingComputer の取材において警告している。

Update 1/4 – Spireon の広報担当者は、BleepingComputer に対して、以下のコメントを提供した。

当社のサイバー・セキュリティの専門家は、セキュリティ研究者たちと会って、報告されたシステムの脆弱性について議論/評価し、直ちに必要な範囲での改善策を実施した。また、アフターマーケット・テレマティクス・ソリューションのリーディング・プロバイダーとして、当社の製品ポートフォリオ全体のセキュリティを、さらに強化するための積極的な措置を、顧客への継続的なコミットメントとして講じた。Spireon は、すべてのセキュリティ問題を真剣に受け止め、業界をリードする広範なツールセットを利用し、既知/新規の潜在的セキュリティ・リスクについてスキャンしていく。— Spireon

自動車産の全体に行き渡る、深刻な API 問題が解決されたようですが、時間の経過とともに新たな API が実装されると、再燃する可能性のある問題なのでしょう。2022年12月6日の「API の無秩序な広がり:IT リーダーの 68% が最大の懸念を示す」には、「DX により、データの解放/交換/再利用/リミックスを実現し、イノベーションとビジネス促進を可能にしたが、それは厄介なことでもある。複雑さとセキュリティの課題が生じる」と記されています。また、「回答者の 86% が、今後の数年間で専門知識のギャップが生じることを懸念している。それにより、企業が技術革新を行うために必要な、ソフトウェアや IT インフラのスキルを持った人材の不足が指摘されている」とも指摘しています。

You must be logged in to post a comment.