Google blocked China-linked APT31’s attacks targeting U.S. Government

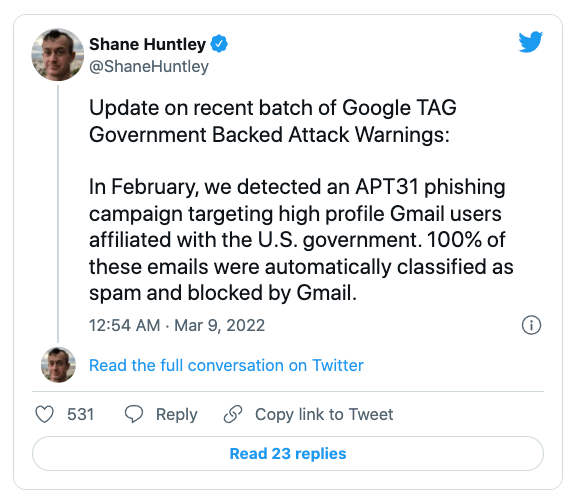

2022/03/09 SecurityAffairs — Google は、中国に関連するサイバー・スパイ・グループ APT31 (別名:Zirconium/Judgment Panda/Red Keres) が実施した、米国政府関連 Gmail ユーザーを狙ったフィッシング・キャンペーンをブロックしたと発表した。このキャンペーンは2月に行われたが、Google Threat Analysis Group (TAG) チームは、現在進行中のウクライナ侵攻と関連付けてはいない。Google TAG の Director である Shane Huntley は、同社により全てのフィッシング・メッセージが検知され、ブロックされたことを確認した。

この APT31 は、複数のサイバー・スパイ活動に関与する中国の APT グループである。最近では、NSA Equation Group の EpMe ハッキング・ツールのクローンである Jian と名付けられたツールを、Shadow Brokers ハッカーがオンラインでリークする何年も前から APT31 が使用していたことが、Check Point Research のチームにより公表され話題になった。

2021年7月には、フランスの国立サイバーセキュリティ機関である ANSSI が、中国と連携したサイバー・スパイ・グループ APT31 が、フランスの組織に対して攻撃を続けていることを警告した。この、国家に支援されるハッカーたちは、攻撃インフラを隠すために家庭用ルーターをハイジャックし、侵害したデバイスによるプロキシ・メッシュを設定していた。

この APT31 は、過去のキャンペーンにおいて、欧州/米国/カナダの事業体を標的にしていた。そして 2021年8月に 、このグループは、モンゴル/ベラルーシ/カナダ/米国/ロシアの事業体を狙った攻撃において、新種のマルウェアを採用した。

昨日に、Google TAG の研究者たちは、国家に支援されたベラルーシとロシアのハッカーたちが行った、数百人のウクライナ人への攻撃を阻止したことも明らかにした。この攻撃は、ロシアと連携する FancyBear グループ (別名 APT28) および、ベラルーシと連携する Ghostwriter (別名 UNC1151) APTグループによるものとされる。

Google TAG は、ロシア/ベラルーシ/中国などの脅威アクターが、ウクライナやヨーロッパの政府機関や軍事機関、そして個人を標的にしていることを確認している。攻撃者たちは、フィッシング・キャンペーンと DDoS 攻撃の双方を実施している。

この APT31 に関しては、2021年7月の「米国と同盟国が Microsoft Exchange 攻撃に関して正式に中国を非難」と、「フランスを標的とする中国のスパイ活動がルーターを侵害しながら広まっている」という記事がありました。また、APT28に関しては、2021年12月の「ロシアのスパイグループが Log4Shell の悪用を開始:APT28/Turla/Ursnif などによる探索を検知」と、2022年1月の「MSHTML の脆弱性を悪用:政府/防衛を狙うハッカーの動きを検知」などが見つかりました。よろしければ、カテゴリ APT も、ご利用ください。

You must be logged in to post a comment.