An initial access broker claims to have hacked Deutsche Bank

2022/11/11 SecurityAffairs — 脅威アクター (0x_dump) は、多国籍投資銀行であるドイツ銀行をハッキングしたと主張し、そのネットワークへのアクセス権をオンラインで販売している。この IAB (Initial Access Broker) は、銀行ネットワークの約21000台のマシンにアクセス可能だと主張しており、その大半は Windows システムだとされる。また、侵害されたマシンは、Symantec EDR ソリューションで保護されていたと主張している。

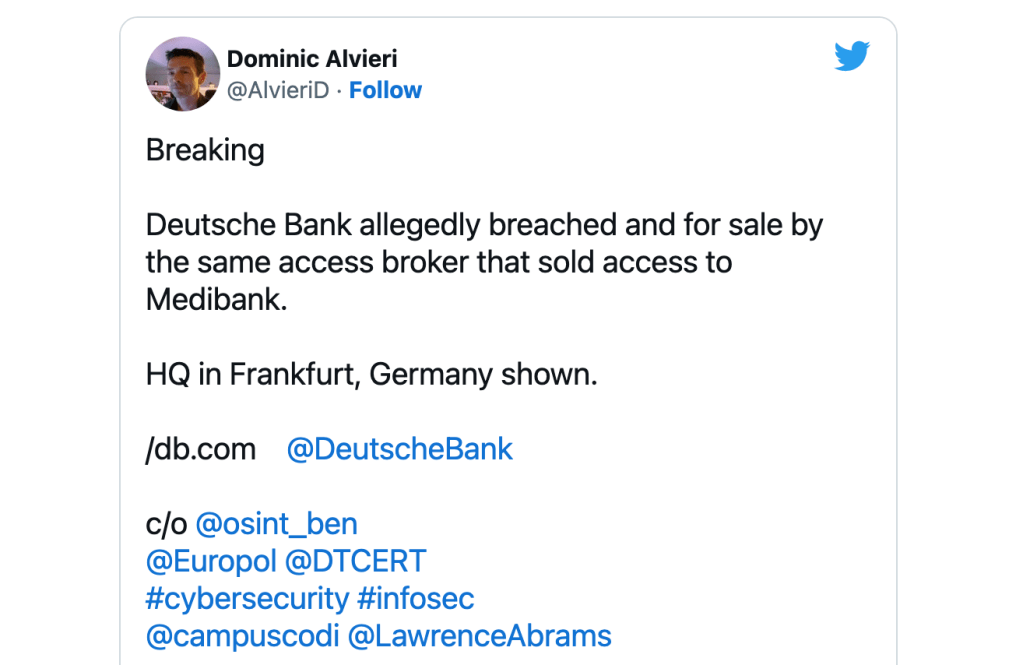

セキュリティ研究者である Dominic Alvieri は、Telegramでイニシャル・アクセス・ブローカー (IAB) が発表した内容を、最初に報告した専門家の一人である。

Dominic Alvieri は 0x_dump の声明文について、「この銀行の、FTP/Shells/root/SQL-inj/DB/Servers などのネットワーク・アクセスおよび、内部ネットワーク・アクセスを販売している。彼ら保持しているドメインは、約21,000台のマシンで構成されており、大半のマシンは Symantec の Windows EDR で管理されている。また、内部ネットワークは、TCP/UDP/HTTP/HTTPS をフィルタリングしている。従業員はオフィス・チャット・サービスで通信しているが、そのネットワーク上には全てのユーザーが共有するフォルダーを含む、16 TB を超える内部ファイル・サーバーがあり、flexcube DB もある。VDI & VPN + ドメイン・ダンプの全てのパスワード (DA usr を使用) を提供できる。彼らの B$ 売値は 7.5 BTC である」と解説している。

この IAB は、内部コミュニケーションに使われるチャット・サービスにもアクセスできたと言い、16TB のデータを含むファイル・サーバへのアクセスが可能だと主張している。また、ドイツ銀行へのアクセス権を、7.5 BTC ($156,274) で提供すると言い、このオファーに対して多くのリクエストを受けていると付け加えている。

彼らは、「我々は多くのリクエストを得ているが、偽の買い手をフィルタ リングするのが困難であるため、それらの買手をフォーラムに登録して、見定めている」と追記している。オーストラリアの健康保険 Medibank のシステムへのアクセスを、先日に販売した IAB と同じ脅威アクターだと、Dominic Alvieri は推測している。

この脅威アクター (0x_dump) の主張が、どこまで本当なのかは分かりませんが、おそらく複数の認証情報を入手しているのだろうと思います。したがって、複数の買い手ついても、それぞれが、それぞれの攻撃を仕掛けられると言いたいのでしょう。その一方で、ドイツ銀行自身や、そのサードパーティに買われてしまうと、穴が塞がれてしまうので、慎重になっていると推測できます。なお、文中の Medibank に関する記事もアップしていますので、よろしければ、ご参照ください。

You must be logged in to post a comment.