New IcedID variants shift from bank fraud to malware delivery

2023/03/27 BleepingComputer — IcedID の新しい亜種は、通常のオンライン・バンキング詐欺の機能を持たない代わりに、侵害したシステムに新たなマルウェアをインストールすることに、重点を置いていることが判明した。Proofpoint によると、これらの新しい亜種は、昨年末から7つのキャンペーンで、3つの異なる脅威アクターにより使用されており、ランサムウェアなどのペイロードの配信に重点を置いていることが確認されている。

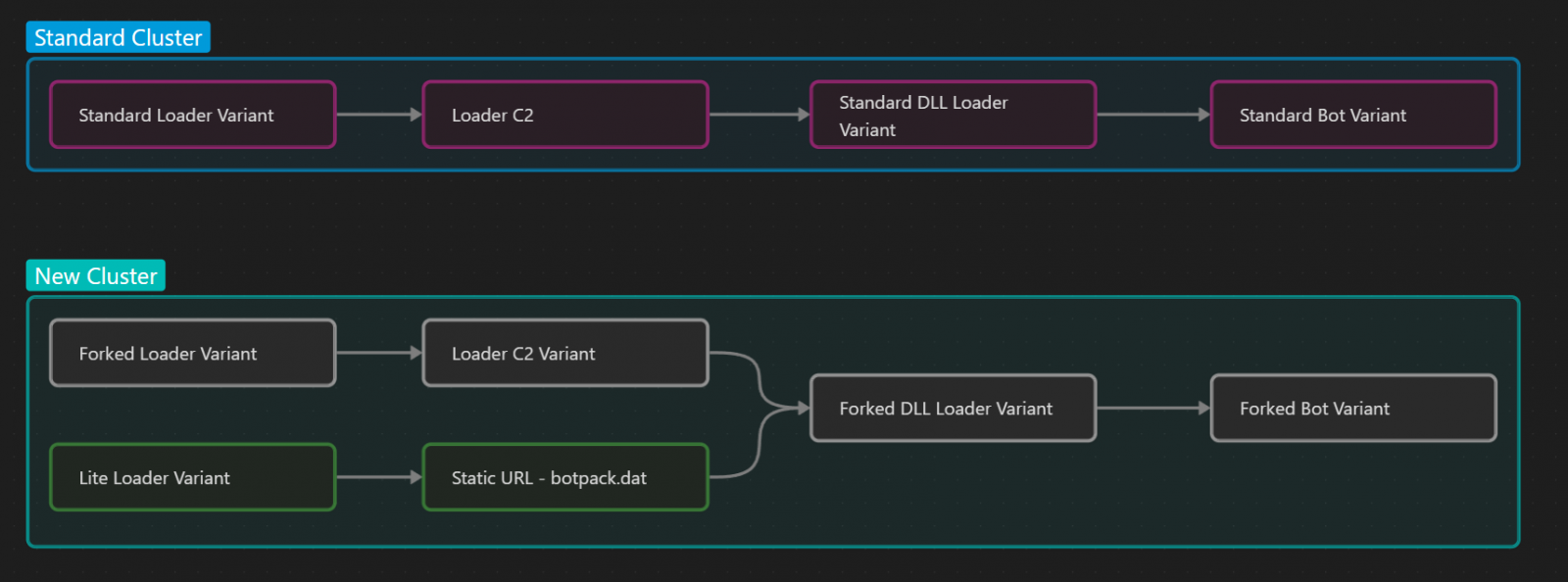

Proofpoint は、IcedID ローダーの新しい亜種として、Lite (2022年11月に初確認) および、Forked (2023年2月に初確認) の2つを確認しているが、同じ IcedID ボットの機能を絞り込んだセットとして、どちらも提供されていたという。

2017年以降から、大幅なコード変更を行うことなく、多数の悪意のキャンペーンで展開されてきた IcedID は、不要な関数を削除することで無駄を省き、よりステルス性の高いものとなり、脅威アクターたちによる検知の回避を支援しているようだ。

新しい IcedID のキャンペーン

2022年11月ころから、復活した Emotet マルウェアに感染したシステム上のセカンド・ステージのペイロードとして、IcedID ローダーの Lite 亜種が配信されていた。

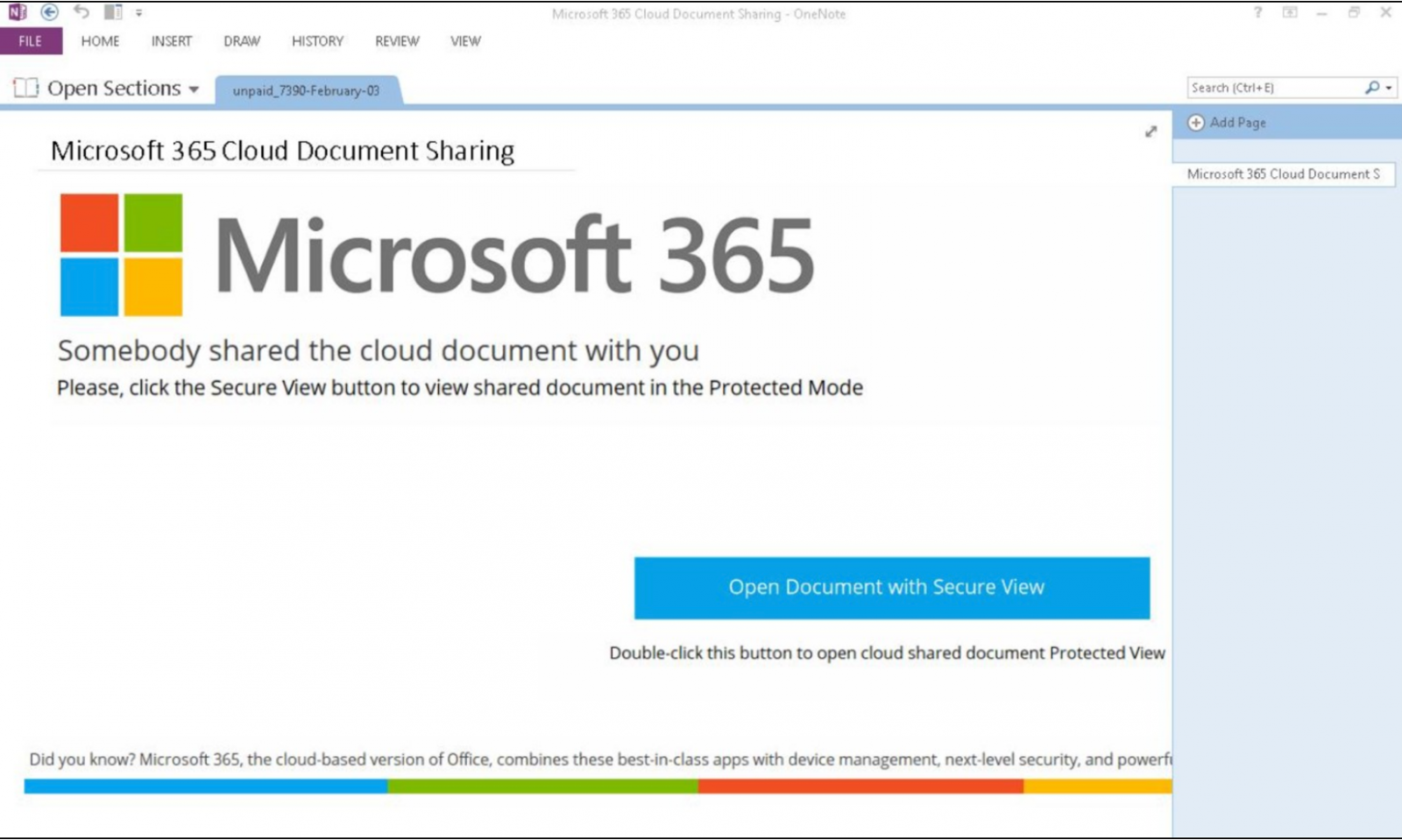

その一方で、マルウェア・ローダーである Forked は、2023年2月に初めて登場し、請求書をルアーにした数千の個人向けフィッシング・メールを介して、ダイレクトに配布されている。これらの偽メッセージは、Microsoft OneNote の添付ファイル (.one) を使用して、悪意の HTA ファイルを実行するものだ。その結果として、リモート・リソースから IcedID を取得するための、PowerShell コマンドが実行される。それと同時に、被害者にはおとり PDF が提供される。

2月末に Proofpoint の研究者たちは、National Traffic and Motor Vehicle Safety Act および FDA (Food and Drug Administration) からの偽の通知を通じて、IcedID Forked を配布する少規模のキャンペーンを発見した。

IcedID マルウェアの新しい亜種を用いる脅威アクターが登場した一方で、依然として Standard 亜種の展開を継続する脅威アクターもいる。最も新しいキャンペーンの1つが、2023年3月10日に発生していることに注意する必要がある。

新しい亜種

Forked IcedID ローダーは、基本的なホスト情報を C2 に送信し、IcedID ボットを取得するという役割において、Standard バージョンとよく似ている。

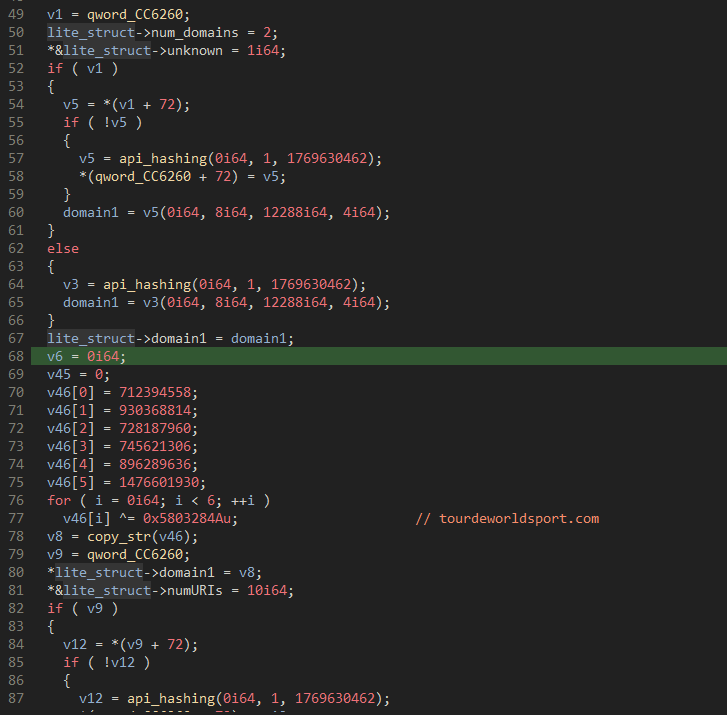

しかし、”Forked” は異なるファイル形式 (COM Server) を使用し、ドメインと文字列の復号化コードを追加するという特徴を持ち、ペイロードは “Standard “バージョンと比べて 12KB 大きくなっている。

その一方で、Lite ローダーの亜種は 20KB と軽量であり、ホスト情報を C2 へ流出させない。すでに侵入したシステムをプロファイルしている、Emotet と一緒に配備されているため、この変更は理にかなっている。

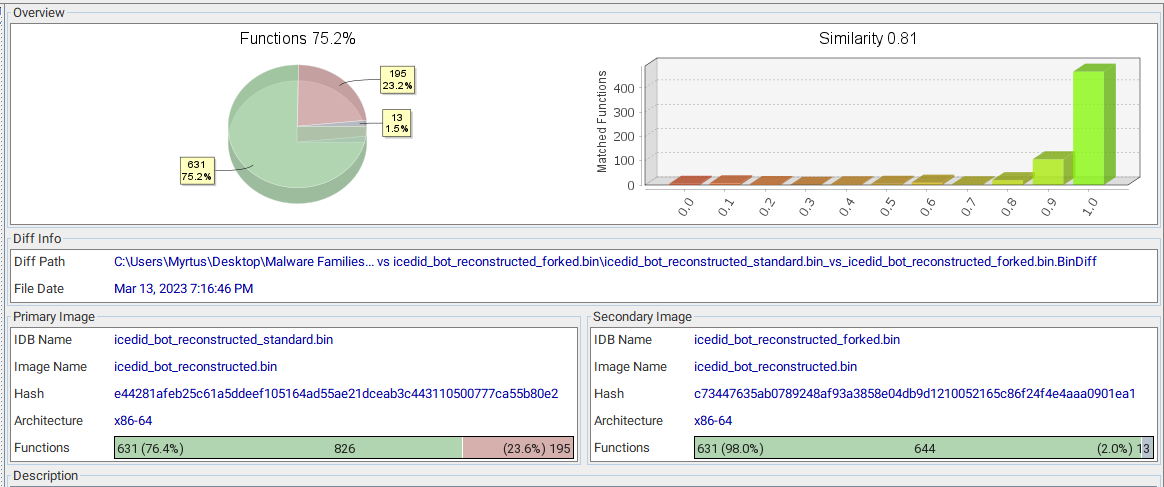

IcedID ボットの Forked バージョンは、Standard ボットよりも 64KB ほど小さくなっているが、基本的には同じマルウェアである。軽量化により排除された機能としては、Web インジェクト・システムや、AiTM (adversary in the middle) に加えて、感染端末へのリモート・アクセスなどを脅威アクターに提供する、バック・コネクト機能などがある。

一般的に IcedID は、脅威アクターによるイニシャル・アクセスに使用される。そして、新しい亜種の開発は、このボットをペイロード配信に特化させる方向へとシフトさせている。その点で、心配な兆候だと言える。

Proofpoint は、大半の脅威アクターは、Standard ボットを使い続けるだろうと予測している。しかし、新しい IcedID バージョンの展開が拡大し、2023年の後半には、さらに多くの亜種が出現する可能性がある。

このブログに IcedID が登場したのは、2022/08/18 の「Active Directory と Bumblebee:侵害後に BazarLoader/TrickBot/IcedID などをロード」あたりかと思っています。その後ですが、以下のような関連記事がポストされています。また、IcedID で検索すると、タイトルには含まれなくても、文中には登場する記事が、いくつが見つかります。

2023/01/12:IcedID:侵入から24時間以内に AD ドメインを侵害

2023/01/07:Zoom ユーザーを狙う IcedID マルウェア

2022/11/21:Emotet:IcedID や Bumblebee などをドロップ

2022/10/10:IcedID マルウェア運用に変化:配信経路を測定?

You must be logged in to post a comment.