New Unix rootkit used to steal ATM banking data

2022/03/17 BleepingComputer — 金銭的な動機を持つハッカー LightBasin の活動を追う脅威アナリストたちは、このグループが ATM から銀行データを盗み、不正な取引を行うために使用している、未知の Unix rootkit を発見したと報告した。このハッカー集団は、2020年にマネージド・サービス・プロバイダーを危険にさらし、そのクライアントを犠牲にしていることが確認されているが、最近ではカスタム・インプラントを用いて、通信会社をターゲットにしているようだ。

Mandiant の新しいレポートでは、銀行カード詐欺と深刻なシステム侵害にフォーカスする、LightBasin の活動の証拠を、研究者たちが提示している。

銀行データの傍受

LightBasin の新しい root キットは、Caketap という名前の Unix カーネル・モジュールであり、Oracle Solaris オペレーティング・システムを実行しているサーバーに展開される。

Caketap がロードされると、ネットワーク接続/プロセス/ファイルなどが隠される一方で、いくつかのフックがシステム機能にインストールされ、リモートコマンドとコンフィグレーションなどが受信される。

アナリストたちが観測したコマンドは以下の通りである。

- CAKETAP モジュールをロード済みモジュール・リストに追加

- getdents64 フックのシグナル文字列の変更

- ネットワーク・フィルタの追加 (p形式)

- ネットワーク・フィルタの削除

- 現在のスレッドの TTY を getdents64 フックのフィルタリングから回避

- すべての TTY を getdents64 フックのフィルタリング対象に設定

- 現在のコンフィグレーションを表示

Caketap の最終的な目標は、侵入した ATM スイッチ・サーバーから、銀行のカード情報と PIN 認証データを傍受し、盗んだデータを使って不正な取引を促進することだ。

Caketap により傍受されたメッセージは、PIN/磁気ストライプ/EMV チップの暗号化キーを、生成/管理/検証するために銀行業界で使用される、改ざん防止ハードウェア・デバイスである Payment Hardware Security Module (HSM) へと送信される。Caketap は、カード確認メッセージを操作してプロセスを中断し、不正な銀行カードに一致するメッセージを停止した後に、有効な応答を生成により入れ替えを行う。

第二段階では、不正ではない PAN (Primary Account Numbers) に一致する、有効なメッセージを内部に保存し、HSM に送信することで、通常の取引に影響を与えることなく、インプラント操作をステルス化する。

Mandiant はレポートにおいて、「CAKETAP は、UNC2891 (LightBasin) により、大規模なオペレーションの一部として活用され、不正な銀行カードを用いて、いくつかの銀行の ATM 端末から不正に現金を引き出すことに成功したと考えられる」と説明している。

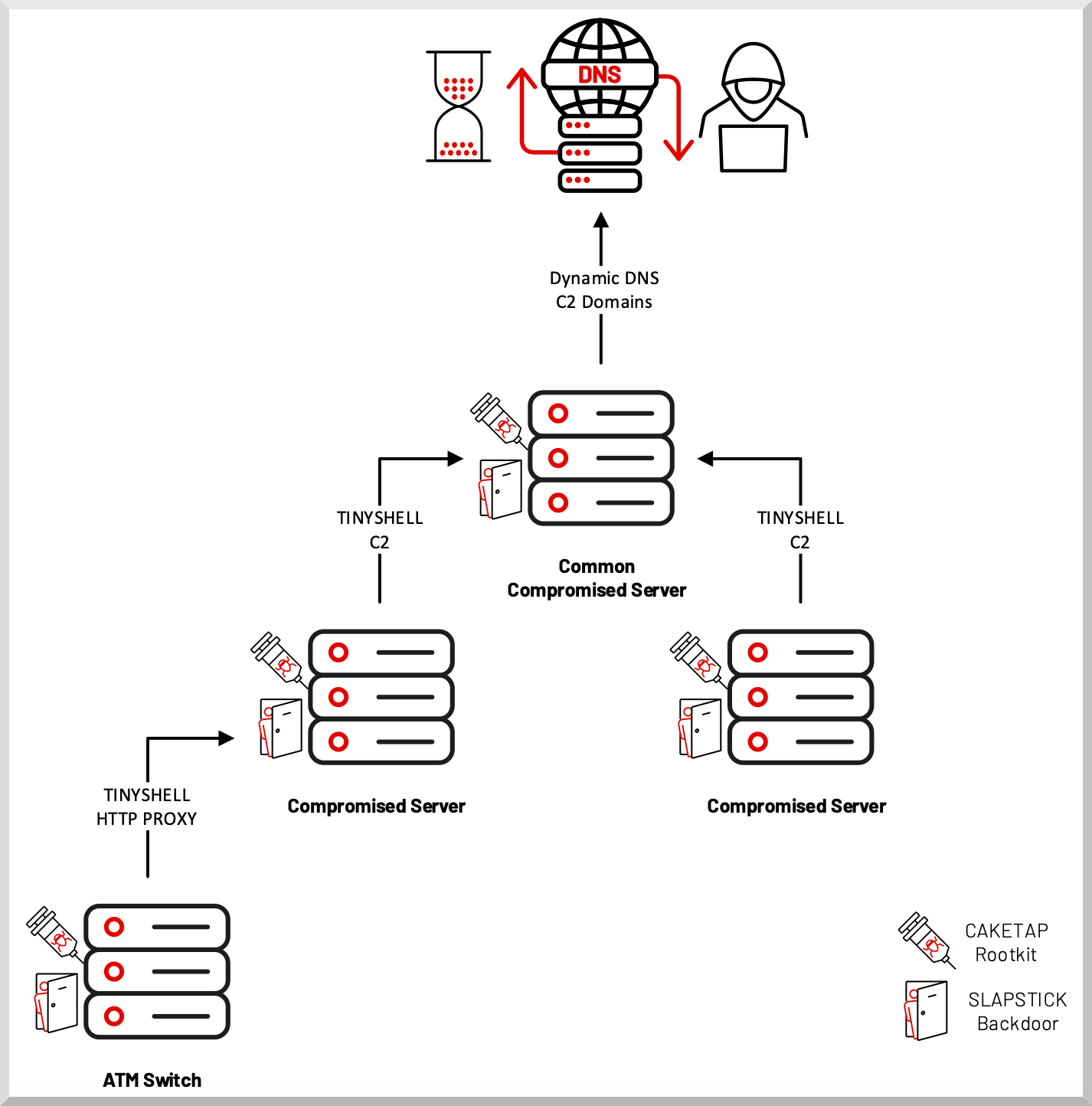

以前の攻撃において、この脅威アクターと結び付けられたツール群には、Slapstick/Tinyshell/Steelhound/Steelcorgi/Wingjook/Wingcrack/Binbash/Wiperight/Mignogcleaner などがある。これらの、すべてのツールは、LightBasin 攻撃において、依然として展開されていることを、Mandiant は確認している。また、LightBasin では、Caketap/Slapstick/Tinyshell が、すべてのステップで使用されていると、Mandiant は述べている。

狡猾なターゲティング

LightBasin は、高度に熟練した脅威アクターであり、ミッション・クリティカルな Unix/Linux システムの、セキュリティが楽観視されている点を悪用する。これらのシステムは、本質的には安全であると扱われることが多く、その不明瞭さのため、ほとんど無視されている。

したがって、LightBasic のような敵対者が成功する場所であり、今後も同じ作戦戦略を駆使していくだろうと、Mandiant は予想している。アナリストたちは、UNC1945 の脅威クラスターと重複する部分を発見したが、妥当性のある結論にいたる、具体的なリンクは発見されていない。

LightBasin に関しては、2021年10月19日の「中国由来のサイバースパイ:世界のテレコム・ネットワークから個人情報を窃取?」に登場していていました。この記事では、CrowdStrike の分析が用いられ、LightBasin と UNC1945 を結びつけ、2016年ころから通信分野を標的にしていたと述べています。今日の記事で Mandiant は UNC2891 と分類し、UNC1945 との重複は認めながらも、妥当性のある結論には至っていないと述べています。