Almost 900 servers hacked using Zimbra zero-day flaw

2022/10/15 BleepingComputer — Zimbra Collaboration Suite (ZCS) の深刻な脆弱性が悪用され、約 900台のサーバがハッキングされていることが判明した。この脆弱性は公開から約 1ヶ月半にわたり、パッチ未適用のゼロデイ脆弱性だった。この脆弱性 CVE-2022-41352 は、攻撃者が ZCS サーバに Web シェルを植え付けると同時に、アンチウイルス・チェックを回避する悪意のアーカイブを添付した、メールの送信を可能にするリモート・コード実行の脆弱性である。

サイバー・セキュリティ企業の Kaspersky によると、この脆弱性が Zimbra のフォーラムで報告された直後に、さまざまな APT (Advanced Persistent Threat) グループが積極的に悪用し始めたという。

Kaspersky は BleepingComputer に対し、「この脆弱性が広く公開され、CVE 識別子が付く前に、この脆弱性を悪用した巧妙な攻撃により、少なくとも 876台のサーバが侵害されたことを検出した」と述べている。

積極的に悪用されつつある

Rapid7 は先週のレポートで、CVE-2022-41352 のアクティブな悪用について警告しており、当時はセキュリティ・アップデートが利用できなかったことで、管理者に対しては利用可能な回避策を適用するように促していた。同日に、Metasploit フレームワークに PoC が追加され、スキルの低いハッカーでも脆弱なサーバに対して効果的な攻撃を仕掛けることが可能になった。

その後に、Zimbra は ZCS 9.0.0 P27 でセキュリティ修正をリリースし、脆弱なコンポーネント cpio を Pax に置き換え、悪用を可能にする脆弱な部分を削除した。しかし、それまでにエクスプロイトのペースは上がり、すでに多数の脅威アクターが日和見攻撃を開始していた。

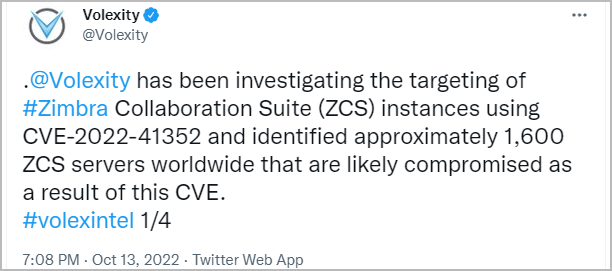

昨日に Volexity は、同社のアナリストたちが、脅威アクターが CVE-2022-41352 を悪用して Web シェルを仕込んだと思われる、約 1,600台 の ZCS サーバを確認したと報告している。

高度なハッキング集団に利用されている

Kaspersky は、「この深刻な脆弱性を利用する未知の APT が、 Zimbra フォーラムに投稿された情報を基に、動作するエクスプロイトをつなぎ合わせている可能性が高い」と BleepingComputer との私的な会話で述べている。

最初の攻撃は9月に始まり、インドとトルコの脆弱な Zimbra サーバが標的になった。この最初の攻撃は、攻撃の有効性を評価するために、関心の低いターゲットに対するテスト攻撃であったと見られている。しかし Kaspersky は、この最初の攻撃で、脅威アクターが 44台のサーバに侵入したと分析している。

脆弱性が公表されるや否や、脅威アクターはギアをシフトした。管理者がパッチを適用して侵入者をシャットアウトする前に、世界中の可能なかぎり多くのサーバを攻撃しようと、大規模な標的型攻撃を開始したのだ。

この第2弾の攻撃では、832台のサーバが悪意の Web シェルに感染し、より大きな影響を受けた。しかし、これらの攻撃は、以前の攻撃よりもランダム性が高いものだった。Zimbra のセキュリティ・アップデートや回避策を未適用の ZCS 管理者は、直ちに適用する必要がある。

この脆弱性に関しては、10月8日の「Zimbra の深刻な RCE 脆弱性 CVE-2022-41352:悪用するハッカーが出現」でお伝えしましたが、その悪用が活発になっているようです。そのほかにも、8月4日の「CISA 警告:Zimbra Email の深刻な脆弱性 CVE-2022-27924 を KEV リストに追加」や、8月11日の「Zimbra の認証バイパスの脆弱性 :すでに 1,000台以上のサーバーが侵害されている」などの記事もあります。よろしければ、Zimbra で検索も、ご利用ください。

You must be logged in to post a comment.