Zimbra auth bypass bug exploited to breach over 1,000 servers

2022/08/11 BleepingComputer — Zimbra の認証バイパスの脆弱性が悪用され、世界中の Zimbra Collaboration Suite (ZCS) メール・サーバーが危険に晒されている。Eメール/コラボレーションプラットフォームである Zimbra は、1,000以上の政府機関や金融機関を含む、140カ国以上/20万以上の企業で利用されている。

野放し状態で悪用されている

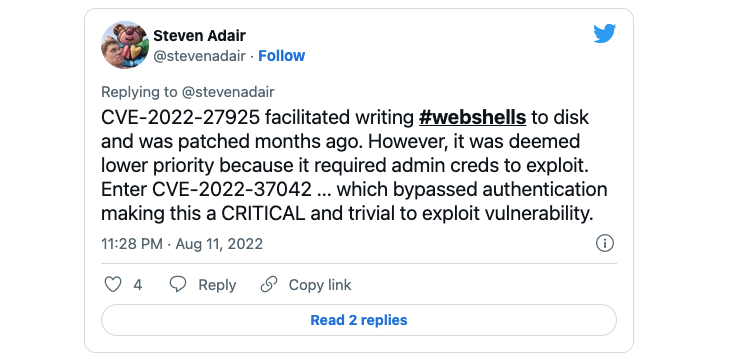

脅威情報会社 Volexity によると、攻撃者たちは6月末という早い時期から、ZCS の認証バイパスの脆弱性 CVE-2022-37042 (8月10日にパッチ適用) を悪用し、また、リモート・コード実行の脆弱性 CVE-2022-27925 も悪用していたという。

Volexity の研究者たちは、「我々は、この脆弱性が、2021年初頭に発見した Microsoft Exchange の ゼロデイ脆弱性に見られるような方法で悪用されたと考えている。当初はスパイ志向の脅威者により悪用されたが、後に他の脅威者により拾われ、大量搾取の試みに利用された」と述べている。

この脆弱性の悪用に成功した攻撃者は、侵害したサーバーの特定の場所に Web シェルを展開し、永続的なアクセスを得ることが可能になる。

Zimbra はアドバイザリの中で、これらの脆弱性が活発に悪用されていることを明らかにしていない。しかし、同社の従業員は、実際に攻撃に悪用されているとして、「使用している Zimbra のバージョンが、8.8.15 patch 33/9.0.0 patch 26 以下の場合は、直ちに最新のパッチへの更新することを推奨する」とフォーラムで述べている。

今日の未明に、BleepingComputer は Zimbra の広報担当者に連絡を取ったが、コメントを得ることは出来なかった。

今日になって CISA も、2つの脆弱性が野放しで悪用されていることを確認し、両方の脆弱性を悪用リスト (KEV:Known Exploited Vulnerabilities Catalog) に追加している。

すでに 1,000 台以上のサーバーが侵害されている

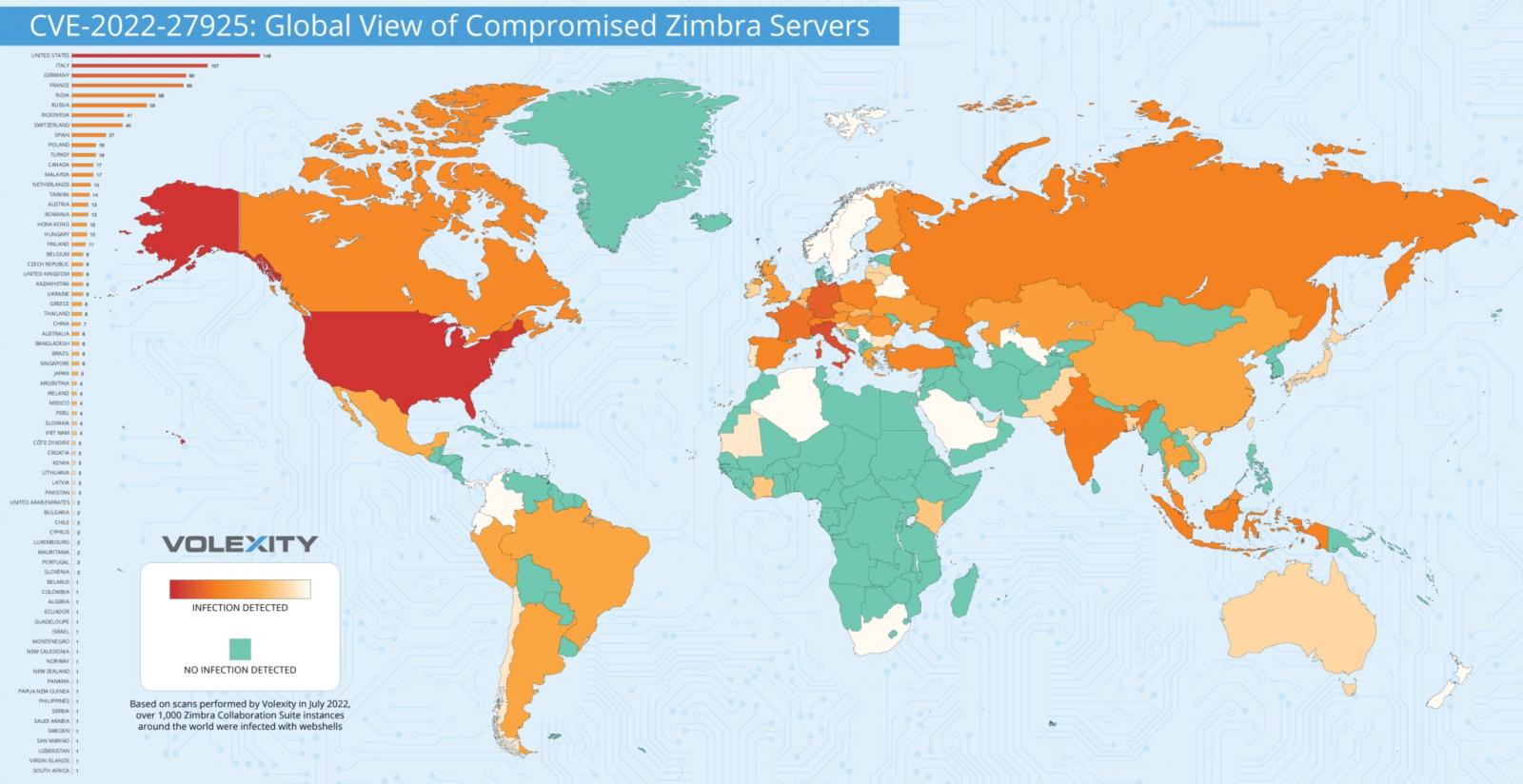

Volexity は、複数のインシデント対応中に、これらの脆弱性 CVE-2022-37042 (認証バイパス)/CVE-2022-27925 (RCE) を悪用した攻撃者たちが、Zimbra メールサーバに侵入した形跡を発見した。その後に、同社は、インターネットにさらされたハッカー・サーバーのインスタンスをスキャンし始めた。

この調査にあたり、同社のセキュリティ専門家たちは、脅威アクターがサーバーに Web シェルをインストールする場所について、これまでに蓄積された知識を利用した。

Volexity は、「これらのスキャンを通じて、侵害されバックドア化された、世界中の 1,000件以上の ZCS インスタンスを特定した。これらの ZCS インスタンスは、政府省庁/軍部/数十億ドルの売上を持つ世界的な企業など、さまざまなグローバル組織に属している。このスキャンでは、Volexity が把握している Web パスのみが使用された。したがって、感染したサーバーの本当の数はもっと多い可能性がある」と述べている。

Volexity は、発見された全ての ZCS インスタンスを Zimbra に報告している。そのため、侵害された Zimbra インスタンスについて問い合わせが可能であり、ローカルの Computer Emergency Response Team (CERT) で対応できるケースもあるかもしれない。

最新バージョンの Zimbra (8.8.15 patch 33/9.0.0 patch 26) では、活発に悪用されている RCE/認証バイパスの脆弱性へのパッチが提供されているため、管理者は直ちにパッチを適用し、攻撃を阻止する必要がある。

しかし、Volexity は、「2022年5月末までに、脆弱なサーバーが RCE 脆弱性 CVE-2022-27925 に対するパッチを適用していない場合は、ZCS インスタンスが侵害されている可能性がある。そのため、メール・コンテンツを含む、その上のすべてのデータ窃取の危険性があるとして、サーバーの完全分析を実行しなければならない」と警告している。

Volexity は、ZCS メールサーバーが侵害されたと考えられる組織に対して、インシデントの調査を行い、最新のパッチを適用して ZCS インスタンスを再構築し、古いサーバーからメールをインポートする方式を推奨している。

また、CISA は、未認証の攻撃者にプレーン・テキストの認証情報の窃取を許してしまう、Zimbra のもう1つの深刻な脆弱性 CVE-2022-27924 も、KEV カタログに追加している。残念ながら、活発に悪用されている Zimbra の脆弱性は、上述の2つだけではなさそうだ。

文中にもあるように、2022年8月4日の記事「CISA 警告:Zimbra Email の深刻な脆弱性 CVE-2022-27924 を KEV リストに追加」でも、脆弱性 CVE-2022-37042/CVE-2022-27925 の CISA KEV への追加が報じられています。このインシデントで、大量のメール・コンテンツが窃取され、この先の攻撃などで悪用されることも考えなければなりません。被害に遭った組織が判明すると、影響の実態も見えてくるでしょう。続報がほしいですね。

You must be logged in to post a comment.