Microsoft data breach exposes customers’ contact info, emails

2022/10/19 BleepingComputer — 今日になって Microsoft は、同社におけるサーバのミスコンフィグレーションにより、インターネット経由でアクセス可能な顧客の、機密情報の一部が流出したと発表した。Microsoft は 2022年9月24日に、脅威情報会社 SOCRadar のセキュリティ研究者から通知を受け、このサーバを保護した。Microsoft は、「このミスコンフィグレーションにより、Microsoft と見込み顧客とのやり取りに関する、サービス導入の計画/可能性/プロビジョニングなどの、一部のビジネス・トランザクション・データに対して、認証なしでアクセスできる可能性があった。このような事態が発生したことを受けて、顧客のアカウントやシステムが侵害された形跡がないことを確認した。そして、影響を受けた顧客にはダイレクトに通知する」と明らかにした。

Microsoft によると、流出した情報に含まれるのは、氏名/メールアドレス/メール内容/会社名/電話番号のほか、Microsoft および 正規パートナーとの間の、取引に関連するファイルが含まれている。

同社は、「今回の流出は、Microsoft のエコシステム全体には影響しない、エンドポイントでの意図しない誤設定によるものであり、セキュリティの脆弱性によるものではない」と付け加えている。

流出したデータは、世界中の 65,000 の組織にリンクしているとされる

Microsoft は、今回のデータ流出に関する追加情報の提供を控えたが、今日に公開したブログ記事で SOCRadar は、誤った設定の Azure Blob Storage にデータ保存されていたことを明らかにした。SOCRadar は、2017年〜2022年8月のファイルに保存されている、111カ国の 65,000 以上のエンティティと、一連の機密情報を関連付けたとしている。

SOCRadar は、「2022年9月24日に、SOCRadar のビルトイン・クラウドセキュリティ・モジュールは、Microsoft が管理する Azure Blob Storage の誤設定を検出し、そこに機密データが含まれていることを確認した」と述べている。同社は、「分析の結果として、流出したデータには、実行証明 (PoE) および作業指示書 (SoW) 文書/ユーザー情報/製品の注文/プロジェクトの詳細/PII データ (個人識別情報)/知的財産関連文書などが含まれている」と付け加えている。

その一方で Microsoft は、「SOCRadar は、この問題の範囲を大幅に誇張し、規模を上積みしているようだ。また、SOCRadar がデータを収集し、専用の検索ポータルを使って検索できるようにするという決定は、顧客のプライバシーやセキュリティを確保する上で得策ではなく、顧客を不必要なリスクにさらす可能性がある」と述べている。

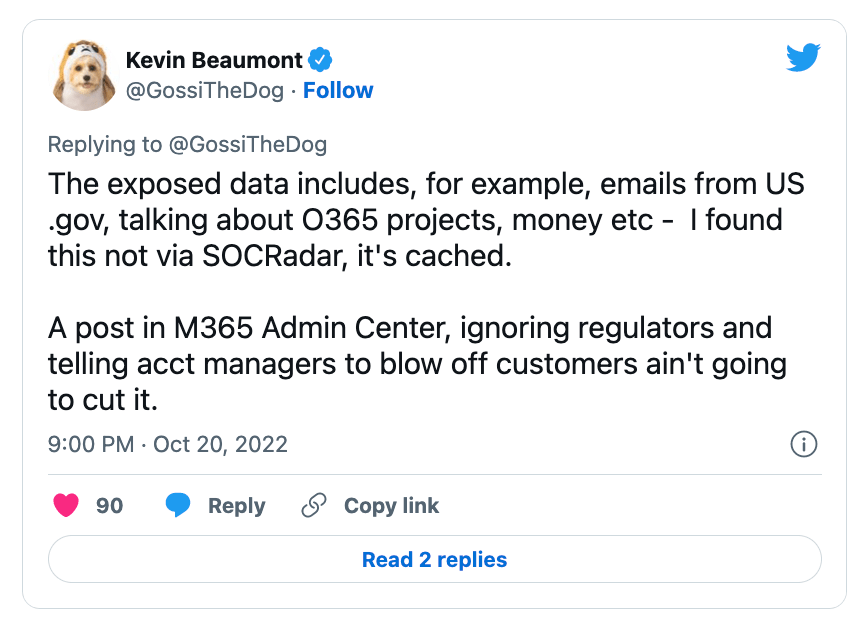

[Oct 20] このデータ侵害に関する Microsoft 365 Admin Center のアラートは、2022年10月4日に公開されている。同社は、「この問題から影響を受けた、特定のデータを提供することはできない」と述べている。また、同社のサポート・チームは、影響を受けた顧客に送られたもの以外に、GDPR 下で要求されるものはないため、データ規制当局には通知しないと報じている。

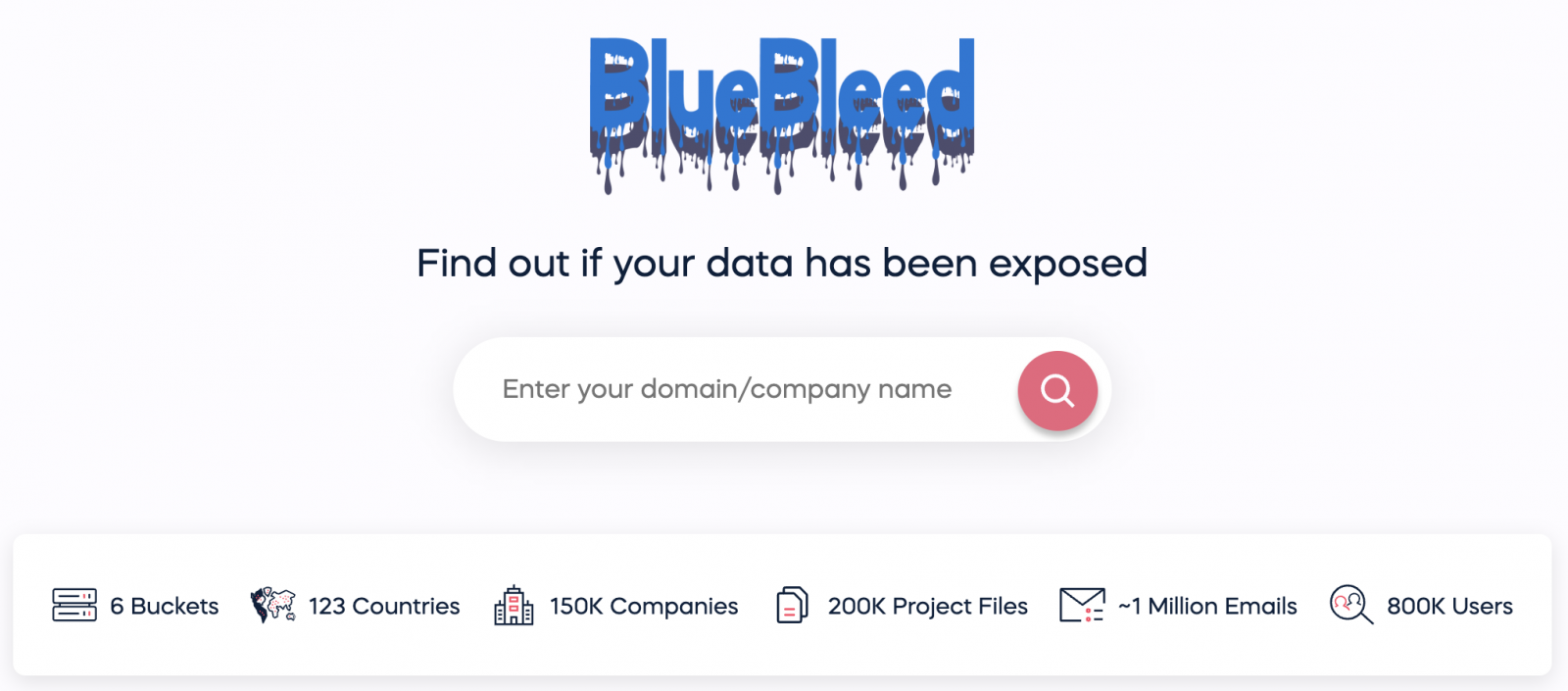

流出したデータを検索するためのオンラインツール

SOCRadar のデータ流出検索ポータルは BlueBleed と名付けられ、企業における機密情報の流出をを検索するものだ。BlueBleed では、Microsoft が設定をミスしたサーバ内のデータ以外にも、5つのパブリック・ストレージ・バケットから収集したデータを検索できる。

SOCRadar は、Microsoft のサーバだけで、機密情報を含む 2.4TB のデータを発見したとしており、これまでに流出したファイルを分析した結果として、33万5000通以上のメール/13万3000のプロジェクト/54万8000人のユーザーが発見されたとしている。

SOCRadar の分析によると、これらのファイルに含まれるのは、顧客の電子メール/SOW文書/製品オファー/POC (Proof of Concept)/パートナーのエコシステム詳細/請求書/プロジェクトの詳細/顧客の製品価格リスト/POE 文書/製品注文/署名済みの顧客文書/顧客に対する内部コメント/販売戦略/顧客の資産文書などだとされる。

SOCRadarは、「バケットにアクセスした可能性のある脅威アクターは、露出した情報を悪用して恐喝/脅迫などを行い、また、ソーシャル・エンジニアリングの戦術を考えるかもしれない。さらに、ダークウェブや Telegram チャンネルで、最高入札者に情報を販売するために、この情報を悪用するかもしれない」と警告している。

[Oct 20] SOCRadar の VP of Research and CISO である Ensar Şeker は、「一連のデータはダウンロードされていない。我々のエンジンで一部のデータはクロールされたが、Microsoft に約束したように、現状ではデータは共有されていない。したがって、それらのクロールされたデータは、我々のシステムからは全て削除された」と、BleepingComputer に対して述べている。

[Oct 20] 彼は、「元のデータを見たい顧客は、すべて MSRC (Microsoft Security Response Center) にリダイレクトしており、メタデータ (会社名/ドメイン名/電子メール) を介して検索は可能だ。しかし、Microsoft からの執拗な圧力のため、私たちのクエリ・ページを削除しなければならないほどだ。このクエリ・ページでは、それぞれの企業が、自社のデータがオープン・バケットで匿名で公開されているかどうかを確認することができる。つまり、B2B 版の Have I Been Pwned のようなものだと考えてほしい。ただし、流出したデータは、私たちのものではないので、それらのデータは一切保持していない」と指摘している。

[Oct 20] Ensar Şeker は、「世界的なサイバー災害を、完全に防ぐための協力と支援の後に聞かされた、MSRC のコメントと非難について、とても失望している」と付け加えている。

Update October 19, 14:44 EDT: Added more info on SOCRadar’s BlueBleed portal.

Update October 20, 08:15 EDT: Added SOCRadar statement and info on a notification pushed by Microsoft through the M365 admin center on October 4th.

注記:この記事を見つけて訳したのは、上記の Oct 19 アップデートが行われた後のものです。そして、Oct 20 アップデートで追加された段落には、行頭に [Oct 20] と追記しています。

Microsoft の過失が原因で生じた情報漏えいとしては、2021年8月24日の「Microsoft Power Apps の問題により 3,800万件以上の記録が流出した」という記事がありました。今回のインシデントの背景に、どのようなシステムがあったのかは、外部から分かりませんが、ミスコンフィグレーションがもたらす脅威は、あらゆるケースにおける共通の問題ですね。2022年5月19日の「SaaS ユーザー 340社を調査:ミス・コンフィグレーションを無くす7つのポイントとは?」や、7月7日の「Amazon S3 バケットで繰り返されるミスコンフィグレーション:空港機密データ 3TB が流出」などの記事が、この種の問題を浮き彫りにしています。よろしければ、ご参照ください。

You must be logged in to post a comment.