Researchers Detail Azure SFX Flaw That Could’ve Allowed Attackers to Gain Admin Access

2022/10/19 TheHackerNews — Azure Service Fabric Explorer (SFX) に存在していた修正済のセキュリティ脆弱性ににおいて、クラスタ管理者の権限が不正に取得される可能性があることが、サイバー・セキュリティ研究者たちにより明らかになった。Microsoft は、先週の Patch Tuesday October で、この脆弱性 CVE-2022-35829 (CVSS:6.2) に対処した。この脆弱性を 2022年8月11日に発見し、Microsoft に報告した Orca Security は、それを FabriXss (ファブリクス) と名づけた。この脆弱性は、Azure Fabric Explorer の 8.1.316 以前のバージョンに影響する。

Microsoft は SFX について、「マイクロサービス・ベースのクラウド・アプリの、構築/デプロイに使用される分散システム・プラットフォーム Azure Service Fabric のクラスタを、検査/管理するためのオープンソース・ツールである」と説明している。

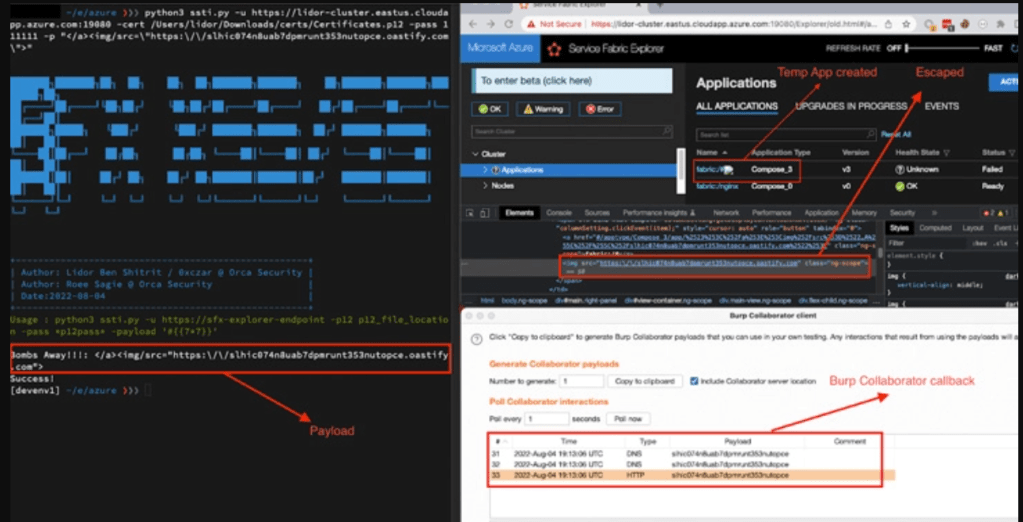

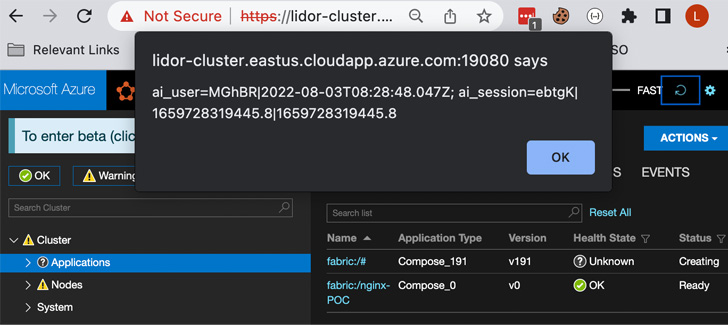

この脆弱性は、SFX クライアントのユーザーが、Create Compose Application 権限を持つという点に起因している。その権限を悪用する攻撃者が不正なアプリを作成し、 Application name フィールドで蓄積型の XSS の脆弱性を操作することで、ペイロードを伸びこませる。

この脆弱性の悪用に成功すると、アプリケーションが作成される時に、特別に細工した入力データを送信し、その後に実行へと導ける。

Orca Security の研究者である Lidor Ben Shitrit と Roee Sagi は、「この悪用チェーンには、クラスタ・ノードのリセットが含まれる。それにより、パスワードやセキュリティ構成などのカスタマイズされた設定が完全に消去され、攻撃者が新しい設定を作成し、完全な管理者権限を取得できるようになる」と説明している。

Microsoft の Patch Tuesday で対応された脆弱性であっても、特に重要だと思われるものに関して、その直後に、このような記事がでることがあります。10月は Azure SFX の脆弱性 CVE-2022-35829 でしたが、9月は Windows CLFS の脆弱性 CVE-2022-37969 でした。なお、Exchange のゼロデイ脆弱性 ProxyNotShell (CVE-2022-41040/CVE-2022-41082) については、パッチが未適用という状況が続いています。

You must be logged in to post a comment.