Android file manager apps infect thousands with Sharkbot malware

2022/11/22 BleepingComputer — 無害なファイル・マネージャーを装う悪質な Android アプリの新しいコレクションが、Google Play の公式アプリ・ストアに侵入し、バンキング・トロイの木馬 Sharkbot を感染させていることが判明した。このアプリは、Google Play に投稿された際の検出を回避するために、インストール時には悪意のペイロードを搭載せず、その後にリモートリ・ソースから取得する。また、このトロイの木馬アプリはファイル・マネージャであるため、Sharkbot マルウェアをロードするための危険なパーミッションを要求しても、疑惑を持たれる可能性は低くなる。

偽のファイルマネージャが Android に感染する

Sharkbot は、バンキング・アプリの正規のログイン・プロンプトの上に、偽のログイン・フォームを表示して、オンライン銀行の口座情報を盗み出す危険なマルウェアである。このような偽のフォームを使用して、ユーザーが銀行アカウントにログインするとき、認証情報が盗まれ、脅威アクターに送信される。

このマルウェアは常に進化を続けており、さまざまな形で Google Play ストアに登場し、トロイの木馬アプリへとダウンロードされていく。

Bitdefender の最新レポートによると、ファイル・マネージャを装う新しい Android トロイの木馬アプリを発見した研究者たちが、Google に報告したとのことだ。その後に、これらのアプリは全て Google Play ストアから削除された。

しかし、以前にダウンロードしてしまったユーザーに関しては、それらのマルウェアがデバイスにインストールされた状態にあり、未発見の残存マルウェア感染に悩まされている可能性がある。

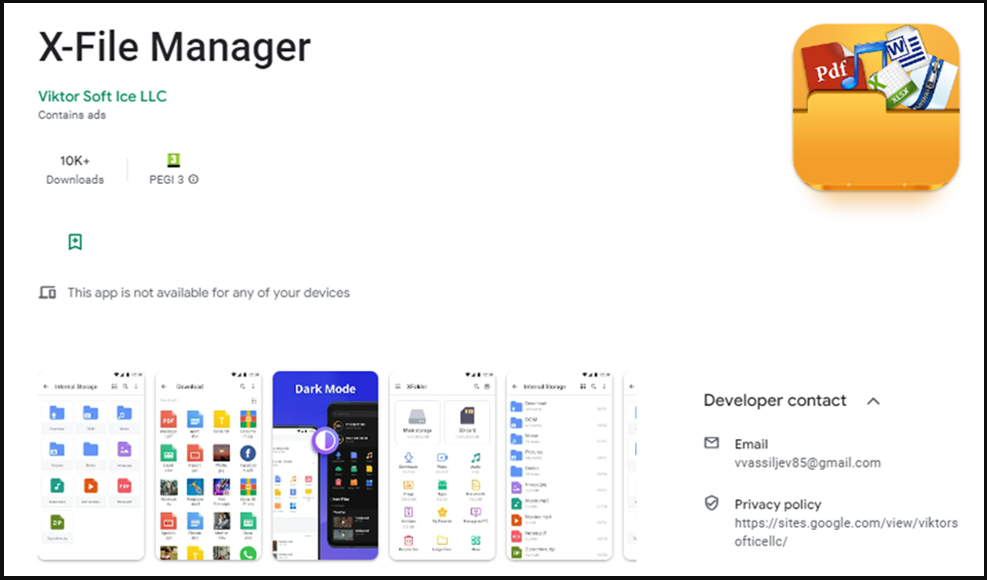

最初に発見された悪質アプリは、Victor Soft Ice LLC (com.victorsoftice.llc) による “X-File Manager” であり、Google Play 経由で1万回ダウンロードされた後に、Google に削除されている。

このアプリは、検出を回避するためにアンチ・エミュレーション・チェックを行い、英国/イタリアの SIM でのみ Sharkbot をロードするため、標的型キャンペーンの一部であると推測される。

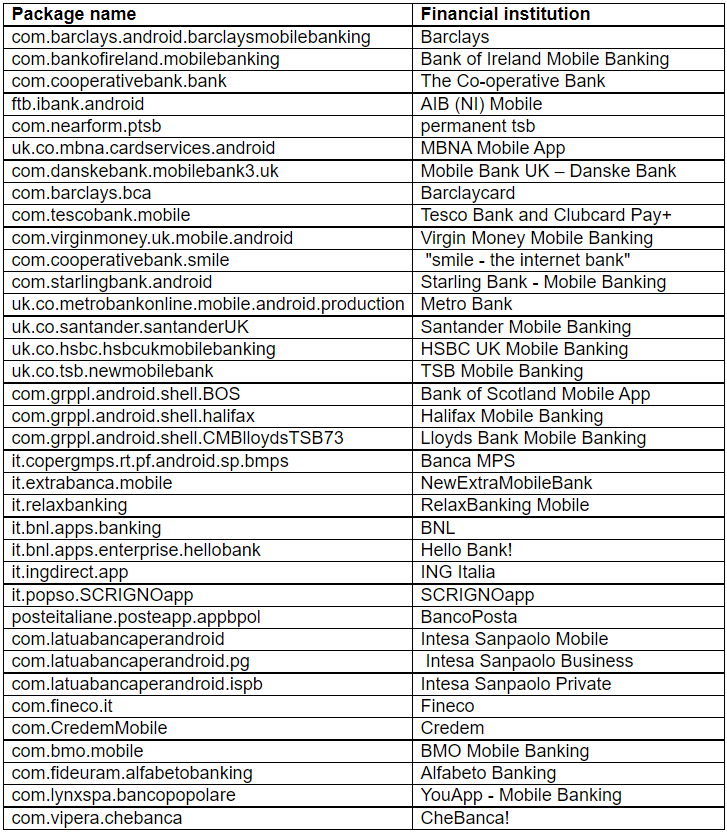

このマルウェアの標的となる、モバイル銀行アプリのリストは、以下に表示されている。ただし、Bitdefender が指摘するように、このリストは脅威アクターにより、いつでもリモートから更新できる。

Bitdefender のテレメトリ・データは、このキャンペーンのターゲットが狭いことを示唆している。それらの、限定された Sharkbot 配信による被害者の多くは、英国に所在し、すれにイタリア/イラン/ドイツが続いている。

この悪意のアプリが、ユーザーに対して要求する危険なパーミッションの付与は、外部ストレージの読み書き/新しいパッケージのインストール/アカウントの詳細へのアクセス/パッケージの削除 (痕跡の消去) などである。

しかし、これらの権限は、ファイル管理アプリのコンテキストでは正常に見えるため、ユーザーにより疑われる可能性は低くなる。Sharkbot は、フェイクのプログラム更新として取得され、そのインストール前に、X-File Manager からユーザーに対して承認が促される。

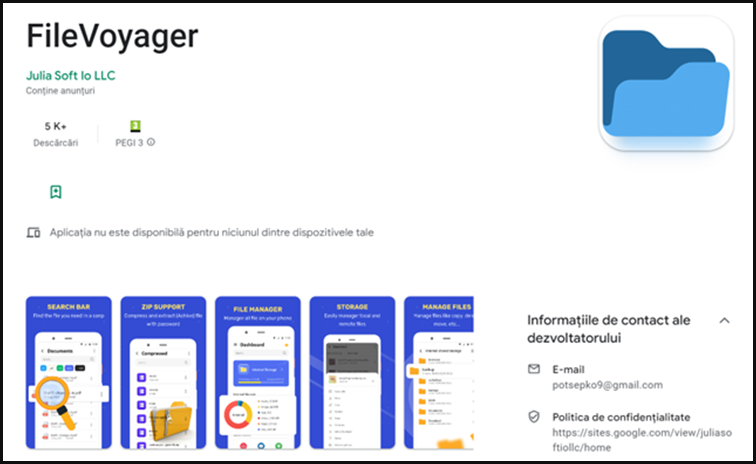

2番目の悪質なバンキング・トロイの木馬・アプリは、Julia Soft Io LLC による “FileVoyager” (com.potsepko9.FileManagerApp) であり、Google Play 経由で5000回ダウンロードされている。FileVoyager も、X-File Manager と同じ操作パターンを持ち、イタリア/イギリスの同じ金融機関をターゲットにしている。

3番目の Sharkbot 搭載アプリは、:LiteCleaner M” (com.ltdevelopergroups.litecleaner.m) であり、発見から削除までの間に、1000件のダウンロードを記録している。

現時点において、このアプリは、APKSOS のようなサードパーティ・アプリ・ストア経由でのみ提供されている。同じサードパーティ・アプリ・ストアには、”Phone AID, Cleaner, Booster 2.6” (om.sidalistudio.developer.app) という名前の、4番目の Sharkbot ローダーがホストされている。

これまでに説明してきた、一連のアプリがインストールされている場合には、それらを直ちに削除し、使用しているオンライン銀行口座のパスワードを変更する必要がある。

これらのアプリは、Google Play から配布されているため、Play Protect サービスを有効にして、悪意のアプリを検出/削除することが、身を守るための最善の方法となる。

さらに、Android モバイル・セキュリティのアンチウイルス・アプリケーションを使用すれば、Google Play に報告される前であっても、悪意のトラフィックやアプリを検出できる。

Android マルウェアの危険性を怖さを実感したのは、2021年4月8日の「Google Play に粘着する SharkBot バンキング RAT は次世代型:テストが終わると蠢き出す」という記事を訳したときでした。また、2021年9月4日の「Google Play に侵入/潜伏する SharkBot:狙いはバンキング・ログイン情報の窃取」という記事もあります。これらの攻撃は、いずれも Sharkbot であり、今回の記事と合わせて読むと、手を変え品を変え、Google Play に忍びこもうとする様子が見えてきます。

You must be logged in to post a comment.