Malicious Google ads sneak AWS phishing sites into search results

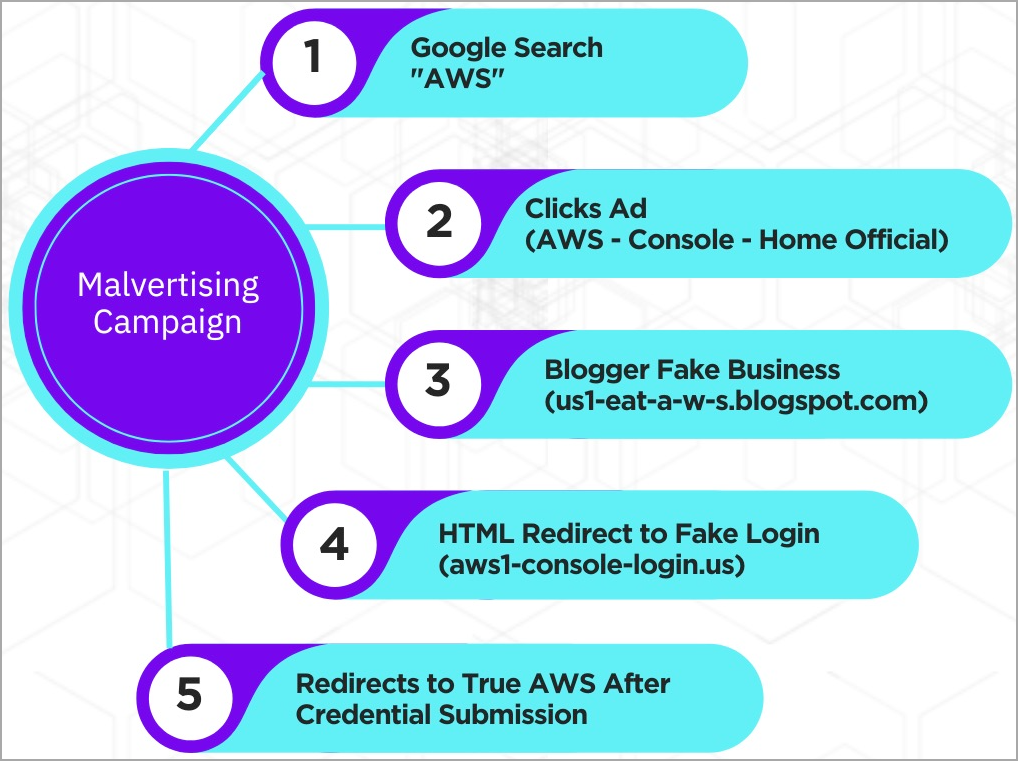

2023/02/09 BleepingComputer — Amazon Web Services (AWS) を狙う新たなフィッシング・キャンペーンでは、Google 検索の広告を悪用するフィッシング・サイトへの誘導が行われ、ログイン情報が盗み出されようとしている。 2023年1月30日に Sentinel Labs のアナリストにより、このキャンペーンが観測された。この悪質な広告の検索結果の順位だが、”aws” で検索した際に、Amazon に次いで2位にランクインしていた。

当初、これらの悪意の広告は、フィッシング・ページに直接リンクされていた。しかし、その後の段階において、Google の広告詐欺検出システムを回避するために、リダイレクトのステップを追加している。

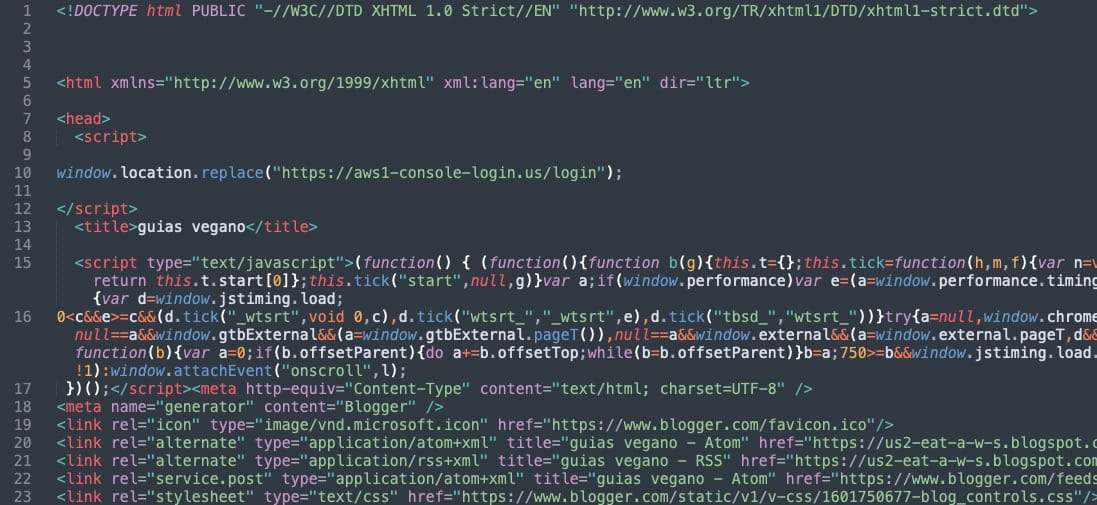

この悪意の Google 広告により、攻撃者の管理下にあるブロガーの Web サイト (us1-eat-a-w-s.blogspot[.]com) へと誘導されるが、それは合法的なビーガン料理のブログをコピーしたものである。

このサイトは、”window.location.replace” を使用して、本物に見せかけた偽の AWS ログイン・ページをホストする、新たな Web サイトへと被害者を自動的にリダイレクトさせるものだ。

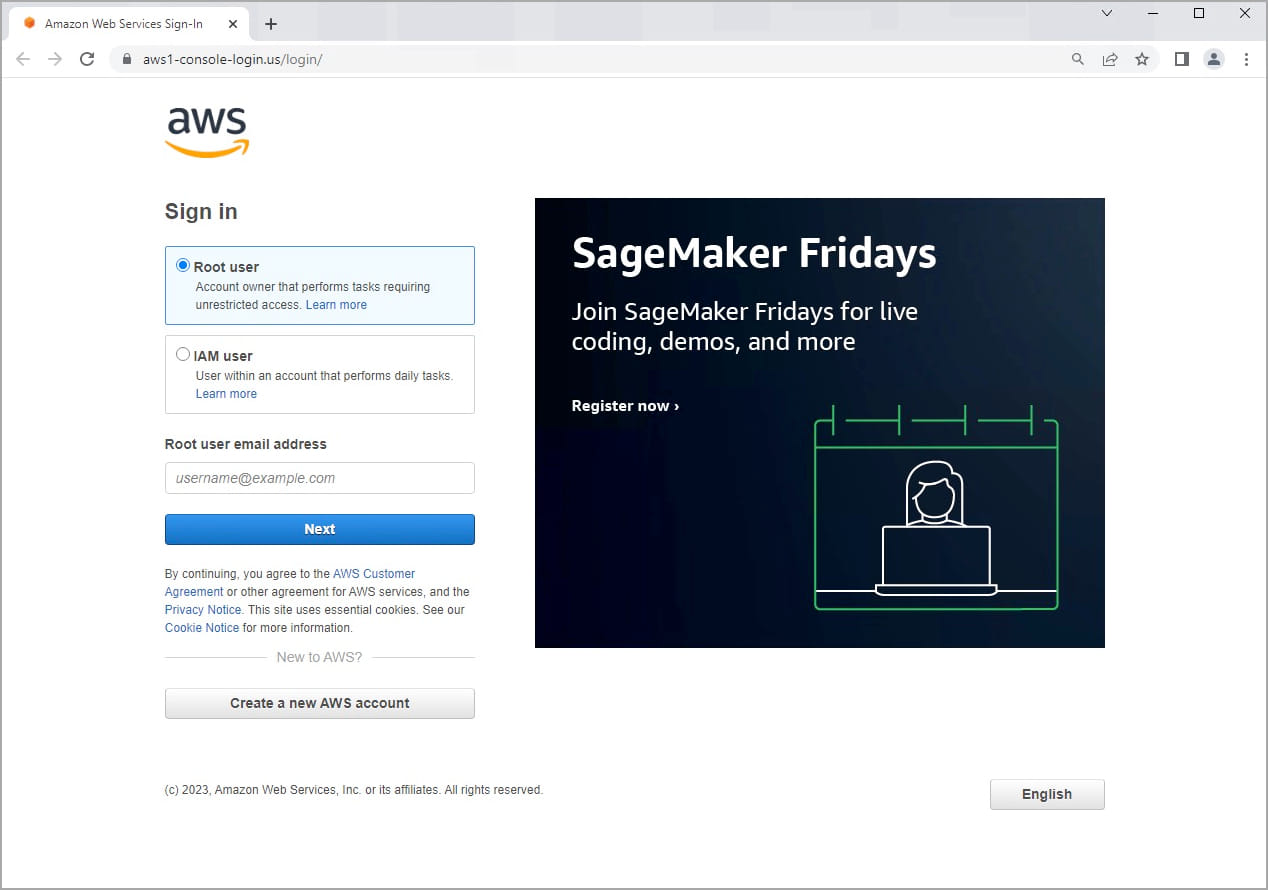

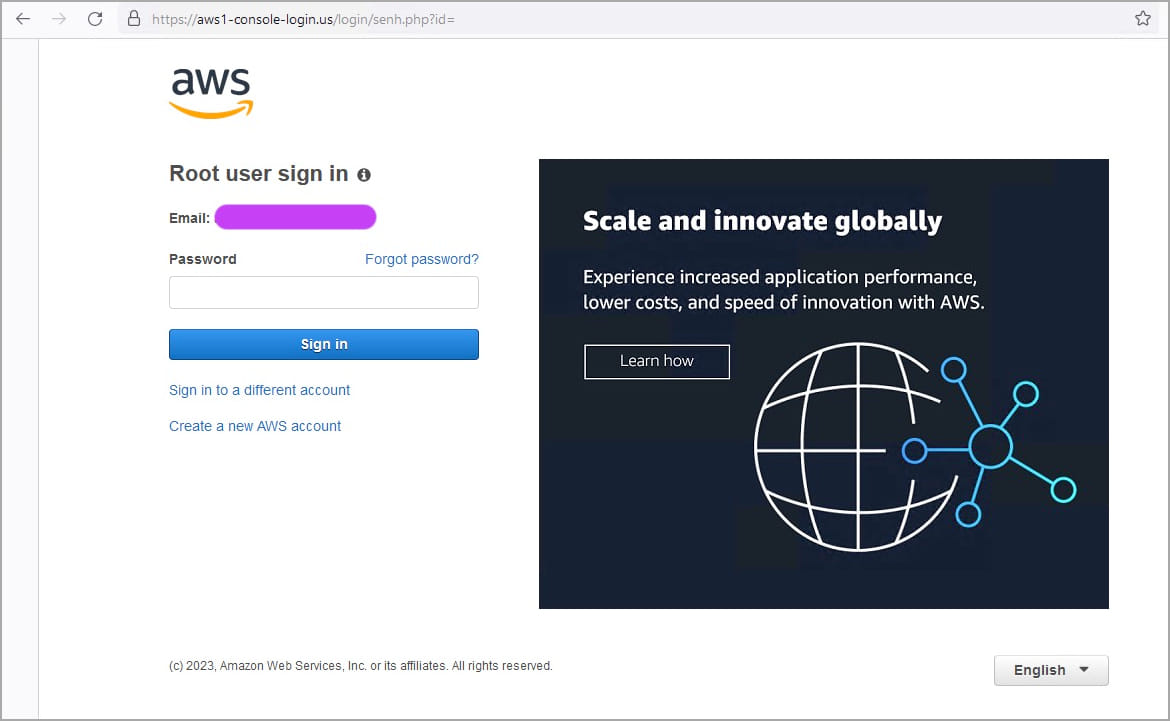

このリダイレクトされたサイトがユーザーに要求するのは、自身がルート・ユーザーなのか、IAM ユーザーかの選択と、メールアドレス/パスワードの入力である。このオプションにより、脅威アクターに盗まれたデータは、価値と実用性の2つのカテゴリーに分類される。

Sentinel Labs が発見したフィッシング・ドメインは、以下の通りである。

- aws1-console-login[.]us

- aws2-console-login[.]xyz

- aws1-ec2-console[.]com

- aws1-us-west[.]info

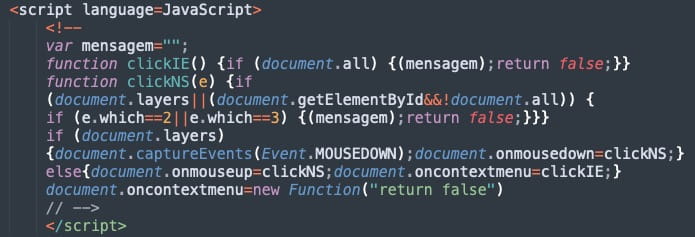

このフィッシング・ページの興味深い特徴は、マウスの右ボダン/中ボタンおよび、キーボード・ショートカットを無効にする、JavaScript 関数が組み込まれている点だ。

Sentinel Labs によると、これはユーザーの意図的な操作および誤操作により、ページから脱出するのを防ぐ仕組みである可能性が高いとのことだ。

同社の報告によると、JavaScript におけるコメントや変数にはポルトガル語が使用され、あた、ブロガー・ドメインのルートページはブラジルのデザート・ビジネスを模倣しているとのことだ。さらに、ドメインの登録に使用された Whois 情報の詳細は、ブラジル人を指している。

Sentinel Labs は、フィッシング・サイトを保護している CloudFlare に報告を行い、このアカウントは直ちに停止された。そして、悪意の Google 広告は残っているが、リンク先のサイトはオフラインになっている。

最近の Google 広告は、あらゆる種類のサイバー犯罪者により大規模に悪用され、潜在的な被害者に到達するための代替方法として機能している。

それらの悪意の広告は、パスワード・マネージャー・アカウントのフィッシングおよび、ランサムウェア展開のための初期ネットワーク侵害、正規のソフトウェア・ツールを装うマルウェア配布に使用されている。

先週にも Sentinel Labs は、マルウェアを拡散するキャンペーンを発見しているが、そこでは Google 広告と一緒に仮想化技術が使用され、アンチウイルス・ツールによる検出を難しくしているという。

2022/12/28 にも、「Google 検索の広告を悪用:マルウェアを正規のソフトウェアに仕込んで配布」という記事をポストしています。そちらの記事では、あるキャンペーンにおいて、Grammarly/MSI Afterburner/Slack/Dashlane/Malwarebytes/Audacity/μTorrent/OBS/Ring/AnyDesk/Libre Office/Teamviewer/Thunderbird/Brave などの製品が、なりすましブランドとして悪用されたそうです。広告の中には、悪意のものがあると捉える必要がありますね。

You must be logged in to post a comment.