Phishing kits constantly evolve to evade security software

2022/03/24 BleepingComputer — サイバー犯罪フォーラムで販売されている最新の Phishing Kit は、インターネット・セキュリティ・ソリューションが脅威として認識しないように、複数の高度な検知回避システムとトラフィック・フィルタリング・システムを備えている。有名ブランドを模倣した偽 Web サイトは、インターネット上に数多く存在し、被害者を誘い出し、支払詳細やアカウント情報を盗み出す。これらの偽 Web サイトの多くは、ブランドのロゴやリアルなログ・インページを提供するが、基本的な要素から組み立てられた動的な Web ページなどを特徴とする、高度な Phishing Kit も存在する。

Phishing Kit は、前日の検知によりブロックされたサイトを置き換えるために、毎日のように何百もの偽 Web サイトを立ち上げる必要があるため、多くの脅威アクターたちは使用している。しかし、だからといって、これらの Kit の作者が、長期間におよぶ稼働を実現するために、アンチ・ディテクション・システムを組み込む努力を放棄するわけはない。Kaspersky が、その主な方法をまとめたレポートを発表している。

フィッシング・キットを隠蔽する方法

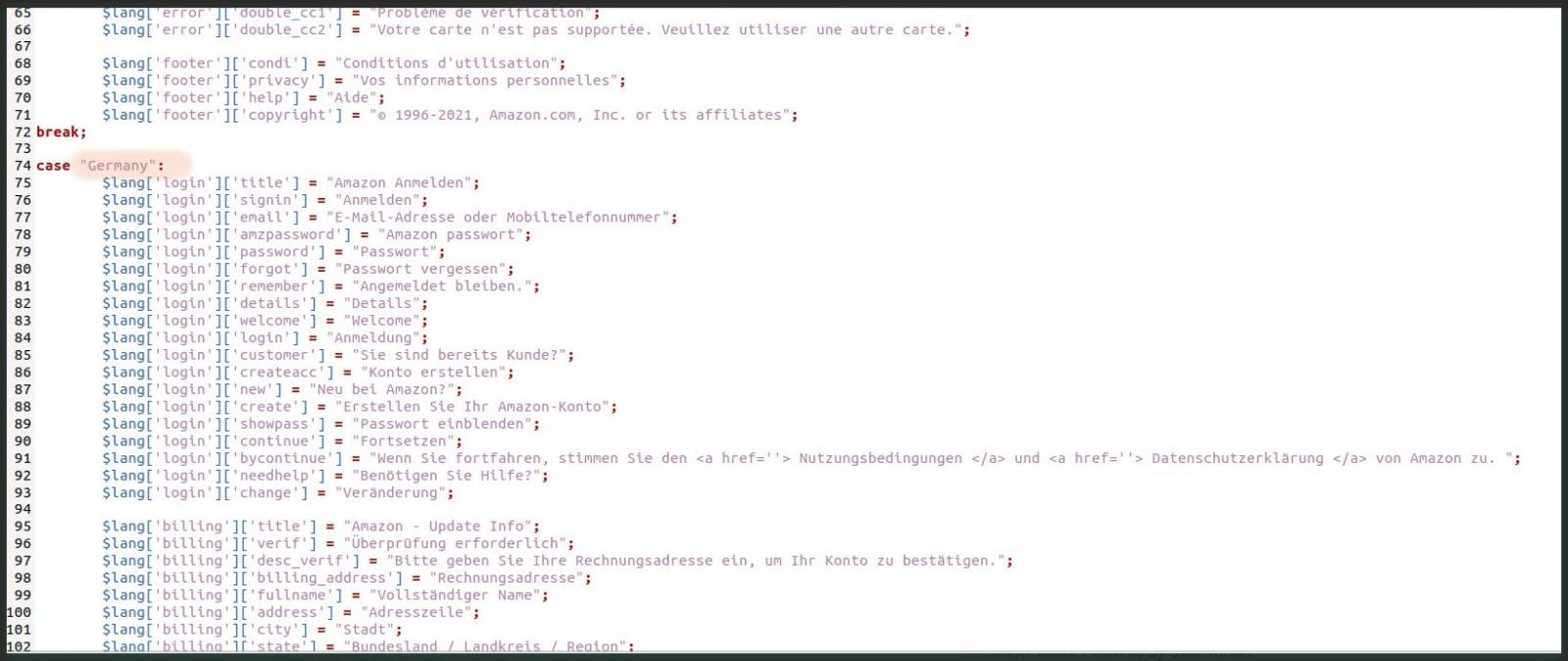

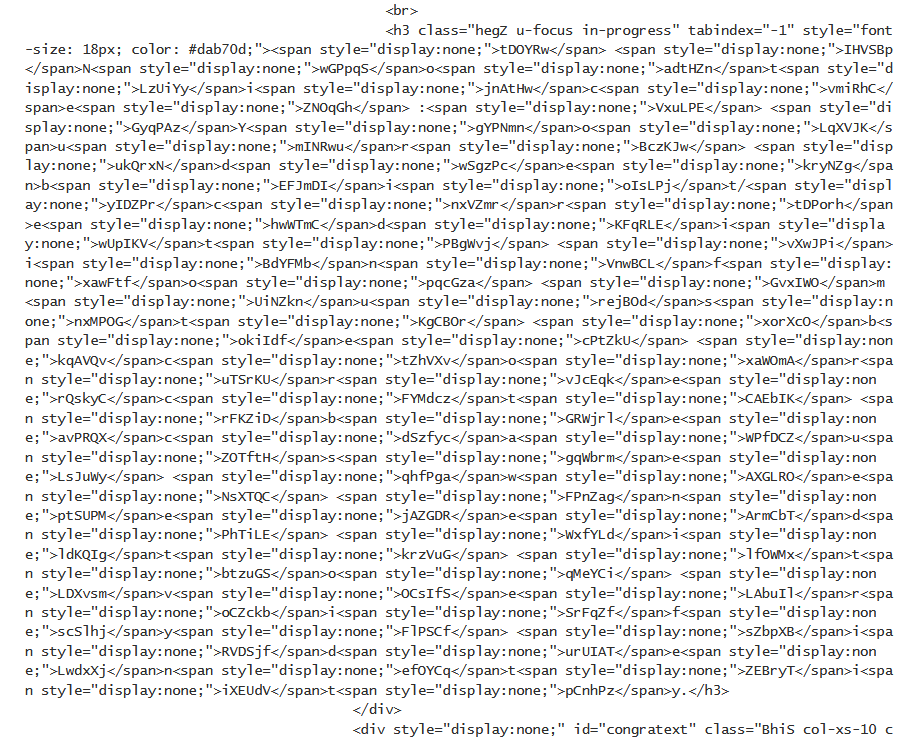

まず、Phishing Kit には、ボット、および、解析ソフト、対象外のゲスト侵入を防ぐビジター・フィルタリング設定などが施されている。また、検索結果の上位に出てしまうと露出のリスクが高まり、速やかな検知につながるため、検索エンジン・クローラーからのアクセスをブロックする必要がある。そして、インターネット・セキュリティ・ツールからの検出を防ぐことを目的とした、難読化のオプションも存在する。

- シーザー暗号:テキスト中の全文字を、アルファベットの下位にある固定された文字に置き換えることで、コンテンツが意味をなさないようにする。ページが読み込まれると、シフトは元に戻り、正しい文字が表示される。

- ページソース・エンコーディング:テキストまたはページの HTML コードに AES もしくは base64 エンコーディングを施し、シーザー方式よりはるかに強力な符号化を行う。ページが読み込まれる際に、ブラウザ上でコンテンツがデコードされる。

- 見えない HTML タグ:ページがブラウザでレンダリングされるときに非表示になり、悪意の部分を隠す無害なノイズとしてのみ機能する、数多くのジャンク HTML タグを追加する。

- 文字列のスライス:文字列を再整理可能な文字群に切り分け、コード表を用いて参照する。つまり、ページが読み込まれると、文字列は再び組み立てられて完成する。

- HTML 属性のランダム化:ランダムなタグ属性値を大量に追加し、アンチフィッシング・ツールの推測を信頼できないものにする。それにより効果的に無効化し、放置させる。

また、上記のトリックの中には、被害者から盗み出したデータや Phishing Kit のコードを難読化し、他のギャングによるタダ乗りのコピー/フォークを防ぐためにも使用される。

移り変わる市場

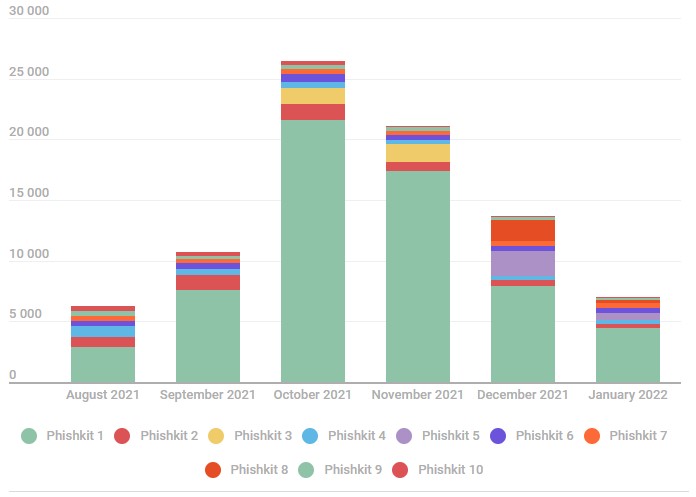

Kaspersky によると、2021年には、少なくとも 120 万件の Phishing Web サイト をサポートする、469の個別の Phishing Kit が検出されている。

Kaspersky が強調しているように、アンチボット/アンチディテクション/ジオブロックなどの機能を含む、高度な Phishing Kit の数は常に増加している。これらのサイトへの URL は、電子メール/インスタント・メッセージ/フォーラム/YouTube などを通じて流布されているため、注意が必要となる。

さきほどの Botnet-as-a-Service の話に続いて、今度は Phishing Kit です。2021年9月22日の「Microsoft 警告:Phishing-as-a-Service (PHaaS) が流行りだしてきた」や、2022年2月17日の「2022年の脅威を予測する:Malware-as-a-Service と Phishing-as-a-Service と・・・」で、Phishing-as-a-Service の動向を追いかけてきましたが、Phishing Web サイト は 120万もあり、Phishing Kit の方は 469 種類もあるようです。ビジネスとして回転しているから、このような投資が可能なのでしょう。