Incoming OpenSSL critical fix: Organizations, users, get ready!

2022/10/26 HelpNetSecurity — このチームの独自のリスク分類によると、OpenSSL の重大な脆弱性とは、一般的な設定に影響を与え、悪用される可能性が高い脆弱性を指すとのことだ。彼らは、「それらの脆弱性に含まれる例を挙げると、サーバのメモリの内容 の大量に開示するもの (ユーザーの詳細が明らかになる可能性)/リモートから容易に悪用されてサーバの秘密鍵を危険にさらすもの/一般的な状況でリモートコード実行の可能性が高いものなどがある」と述べている。

なぜ OpenSSL プロジェクト・チームは、セキュリティ修正プログラムのリリースを事前に告知するのか?

OpenSSL ライブラリとは、ネットワーク上での安全な通信を可能にするための、SSL と TLS という暗号プロトコルをオープンソースで実装したものだ。

2014年に Heartbleed という重大なバグが修正されたときに、コンピュータ・システム/インターネット全体/ユーザーのセキュリティが、この広く普及しているソフトウェア・ライブラリの健全性に、大きく依存していることが判明した。

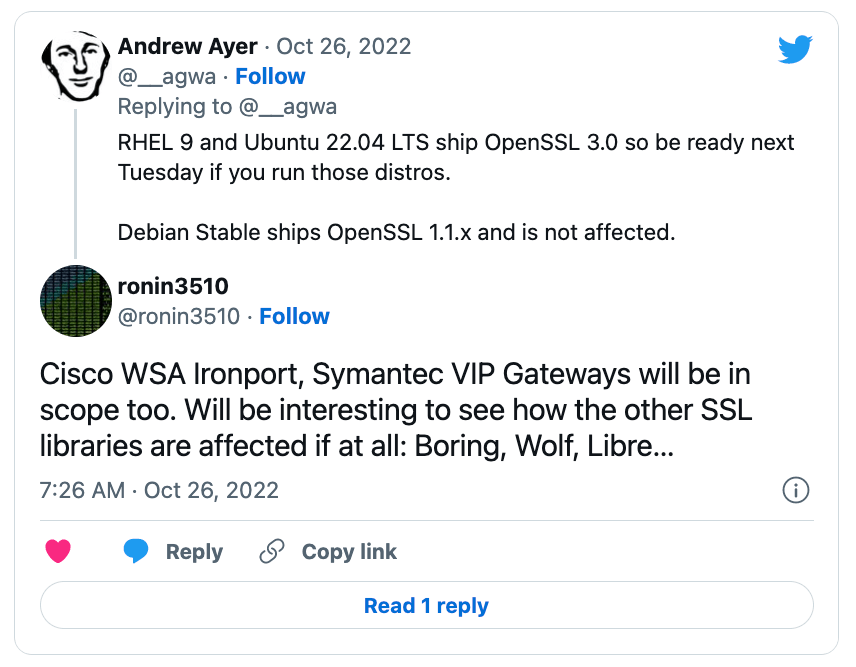

OpenSSL は、各種の OS (Windows/macOS/Linux など) だけではなく、クライアント・サイドのソフトウェア/Web やメールのサーバ・ソフトウェア (Apache/nginx など)、ネットワーク機器 (Cisco/Fortinet/Juniper など)、産業制御システム (ICS) などに搭載されている。

このような状況を OpenSSL チームは考慮し、メーリング・リストなどを通じて、セキュリティ修正プログラムを事前に告知している。また、OpenSSL に依存する汎用 OS などを開発する組織や、OpenSSL から派生したオープンソース・プロジェクトのメンテナ、そして、同プロジェクトとビジネス上の関係がある組織に対しても、ダイレクトな告知を行っている。その理由は、それらの組織との間で、事前に脆弱性の詳細とパッチを共有するためだ。

あらゆる組織に対して準備の時間を提供する

OpenSSL のコアチーム・メンバーである Mark J. Cox は、「今回の脆弱性の詳細は、一般には公開されていない。また、修正版が広く普及する前に、攻撃者が脆弱性を発見する可能性は低い。3.0 の変更点の多さと、他のコンテキスト情報の欠如を考えると、現在のバージョンと 3.0 の間のコミット履歴を、攻撃者が上手く洗い出すことは、きわめて可能性が低い」と見解を示している。

注記:米時間の 11月1日に、OpenSSL 3.0.7 がリリースされました:

OpenSSL fixes two high severity vulnerabilities, what you need to know

High-severity OpenSSL vulnerabilities fixed

OpenSSL Releases Patch for 2 New High-Severity Vulnerabilities

OpenSSL における一連の脆弱性が、悪用される前に FIX すると良いですね。文中にもあるように、Windows/macOS/Linux/Apache/nginx/Cisco/Fortinet/Juniper などに加えて、産業制御システム (ICS) でも採用されているわけですから、インシデントが生じると大変なことになります。昨日の「SQLite Database Library で 22年前のバグが発覚:64 Bit なら起こり得る問題とは?」には、Android/iOS/Windows/macOS/Chrome/Firefox/Safari などで、SQLite が利用されていると記されていました。オープンソースに依存する業界という構図を、立て続けに再認識させられました。

You must be logged in to post a comment.