Aurora infostealer malware increasingly adopted by cybergangs

2022/11/21 BleepingComputer — サイバー犯罪者たちが、Go ベースの新たなインフォ・スティーラー Aurora を用いて、ブラウザや暗号通貨アプリからの機密情報の窃取/ディスクからのデータ流出/追加ペイロードのロードなどを行う傾向が強まっている。サイバー・セキュリティ企業の SEKOIA によると、少なくとも7つの著名なサイバー・ギャングたちのアクティビティが目立っており、Aurora だけを単独で使用するケースと、他の情報窃盗マルウェア・ファミリー RedLine/Raccoon と併用するケースが観察されている。

Source: SEKOIA

Aurora の人気が急上昇しているのは、知名度の検出率の低くさに起因し、その結果として、感染が検出されにくいからとされる。また Aurora が、高度なデータ窃取機能を提供している背景には、安定したインフラと機能があるからだと推測される。

Aurora の歴史

2022年4月に Aurora は、ロシア語圏のフォーラムで発表され、最先端の情報窃取とリモートアクセス機能を備えた、ボットネット・プロジェクトとして宣伝されてきた。

2022年初めに KELA が報じたように、Aurora の開発者は、最新版の品質を保証するために、小規模なテスター・チームを結成しようとしていた。

しかし 2022年8月下旬に、スティーラーとして宣伝されている Aurora に、SEKOIA は が気付いたことで、このプロジェクトは多機能ツールの作成という目標を放棄した。

宣伝に記載されている目玉機能は、以下の通りだ:

- クリプター・ラッピングを必要としないポリモーフィック・コンパイル

- サーバーサイドでのデータ復号化

- 40 以上の暗号通貨ウォレットをターゲットとする

- MetaMask のための自動シードフレーズ抽出

- パスワード収集のための逆引き

- TCP ソケットでの実行

- C2 との通信はライセンス・チェック時に1回のみ

- 他に依存しない完全ネイティブなペイロード (4.2MB)

上記の機能は、高レベルのステルス性を目指しており、他の一般的な情報窃盗犯と比較する際の、Aurora の主な利点となっている。

Aurora のレンタル費用は、月額の場合は $250、ライフタイム・ライセンスの場合は $1,500 に設定されている。

Aurora の分析

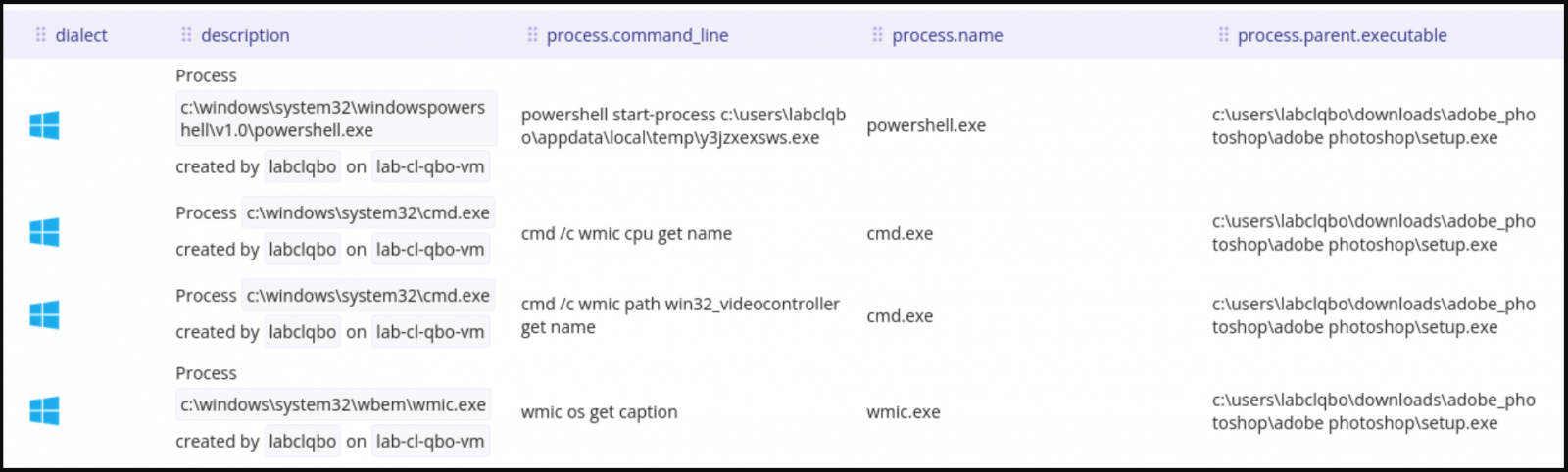

Aurora は、いくつかのコマンドを WMIC を介して実行し、基本的なホスト情報を収集し、デスクトップ画像をスナップし、すべてを C2 に送信する。

Source: SEKOIA

Aurora は、各種ブラウザに保存されているデータ (クッキー/パスワード/履歴/クレジットカード) や、暗号通貨ブラウザ拡張機能/暗号通貨ウォレット・デスクトップ・アプリ/Telegram などをターゲットとしている。対象となるデスクトップ・ウォレット・アプリは、Electrum/Ethereum/Exodus/Zcash/Armory/Bytecoin/Guarda/Jaxx Liberty などだ。

盗まれたデータは、すべて base64 エンコードされた1つの JSON ファイルに束ねられ、TCPポート8081/9865 を通じて C2 へ流出する。ただし、SEKOIA の報告によると、このマルウェアの開発者が約束しているように動作する、ファイル・グラバーの存在は確認できなかったとのことだ。

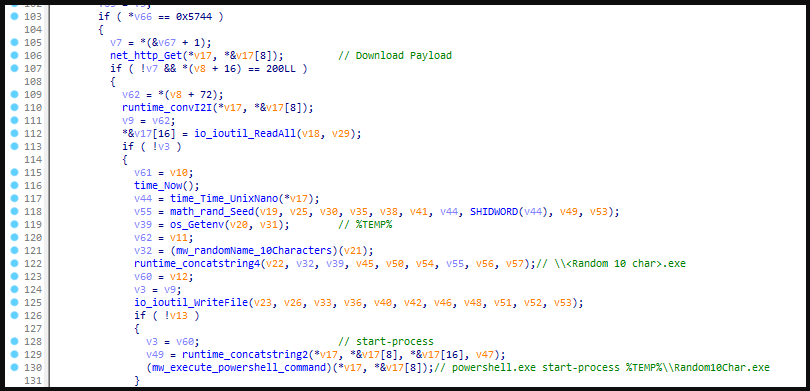

SEKOIA のアナリストたちが見つけた Aurora のマルウェア・ローダーは、ランダムな名前を用いる新しいペイロードを、net_http_Get を介してファイル・システム上にドロップし、PowerShell により実行するものだったという。

Source: SEKOIA

現在の配布状況

7グループのオペレーターたちが関与している、いまの Aurora は、さまざまな経路で被害者に配布されている。SEKOIA が注目するのは、フィッシング・メールや YouTube 動画で宣伝される暗号通貨フィッシング・サイトが、偽のソフトウェアやチート・カタログ・サイトにリンクしている点である。

.png)

Source: BleepingComputer

Aurora の配布に使用されたサイトのリストと IoC (Indicators of Compromise) は、SEKOIA の GitHub リポジトリで参照できる。

文中で、価格が示されているので、Aurora は Malware-as-a-Service と考えるべきなのでしょう。このところ、インフォ・スティーラーに関する記事が増えています。まず、悪意の Excel XLL を介して感染していく RedLine ですが、Youtube ユーザーも標的にしているようです。また、 Malware-as-a-Service として提供される Raccoon Stealer は、その追跡と解析が進んでいるようです。さらに、PyPI からダウンロードされる、W4SP Info-Stealer というものもあります。今回の Aurora が加わり、状況は悪化の一途をたどります。

You must be logged in to post a comment.