Viasat confirms satellite modems were wiped with AcidRain malware

2022/03/31 BleepingComputer — 2022年2月24日に発生した、KA-SAT 衛星ブロードバンド・サービスを標的とした攻撃では、SATCOM ルーター/モデムを消去するデータワイパー・マルウェアが投入され、ウクライナで数千人が、ヨーロッパ全体では数万人が影響を受けたという。SentinelOne の研究者たちが AcidRain と名付けた、このマルウェアはデバイスのファイル名にブルートフォースを仕掛け、見つかった全てのファイルを消去するよう設計されており、今後の攻撃でも容易に再展開できる。

SentinelOne によると、標的となるデバイスのファイル・システムやファームウェアに対して、現時点で攻撃者は精通していないことが明らかであり、また、再利用可能なツールを開発する意図を持っている可能性もあるとのことだ。2022年3月15日にイタリアの IP アドレスから、AcidRain は VirusTotalのマルウェア分析プラットフォームにアップロードされており、その詳細は ukrop というファイル名を持つ 32Bit MIPS ELF バイナリとされている。

このバイナリのディプロイに成功すると、侵入したルーター/モデムのファイル・システム全体が破壊される。また、フラッシュメモリ/SD/MMC カード/仮想ブロック・デバイスを、可能な限りのデバイス識別子を用いてワイプしていく。

SentinelOne 脅威研究者である Juan Andres Guerrero-Saade と Max van Amerongen は、「このバイナリーは、ファイル・システムおよび既知のストレージ・デバイスのファイルを徹底的にワイプしていく。コードがルートとして実行されている場合の AcidRain は、ファイル・システム内の非標準ファイルの上書きと削除を再帰的に実行する」と説明している。

侵害されたデバイス上のデータを破壊するために、このワイパーはファイルの内容を最大 0x40000 Byte のデータで上書きする場合もあれば、MEMGETINFO/MEMUNLOCK/MEMERASE/MEMWRITEOOB 入出力制御 (IOCTL) システムコールを使用する場合もある。AcidRain によるデータ消去プロセスが完了すると、このマルウェアはデバイスをリブートし、使用不能にする。

ウクライナの衛星通信モデムのワイプに利用される

VirusTotal にアップロードされた AcidRain のバイナリ名が、Ukraine Operation の略称だろうと思われることから、このマルウェアがウクライナに対する作戦用に開発され、KA-SAT サイバー攻撃でモデムのワイプに使われた可能性があると、SentinelOne は指摘している。

SentinelOne の仮説は、「攻撃者は、KA-SAT 管理メカニズムに対して、サプライチェーン攻撃を実行し、モデムとルーター用に設計されたワイパーをプッシュした。この種のデバイス・ワイパーは、モデムのフラッシュメモリ内の主要データを上書きし、動作不能にするが、リフレッシュが必要になる」というものだ。

つまり、KA-SAT インシデントに関する Viasat の報告書は、「Viasat モデムのソフトウェアやファームウェア・イメージに対する、いかなる危殆化や改ざんの証拠もなく、いかなるサプライチェーン干渉の証拠もない」と述べているが、SentinelOne の分析とは正反対である。

その一方で Viasat は、SentinelOne の仮説を確認し、正当な管理コマンドを使用して、データ破壊マルウェアはモデムに展開されたとしている。同社は、「ukrop バイナリに関する SentinelLabs の分析は、我々のレポートと一致している。以前に Viasat が説明したように、正当な管理コマンドを使用して、モデム上で実行されたファイル破壊マルウェアを、SentinelLabs は識別している。この調査が完了したときに、追加のフォレンジック詳細を提供できることを期待している」と語っている。

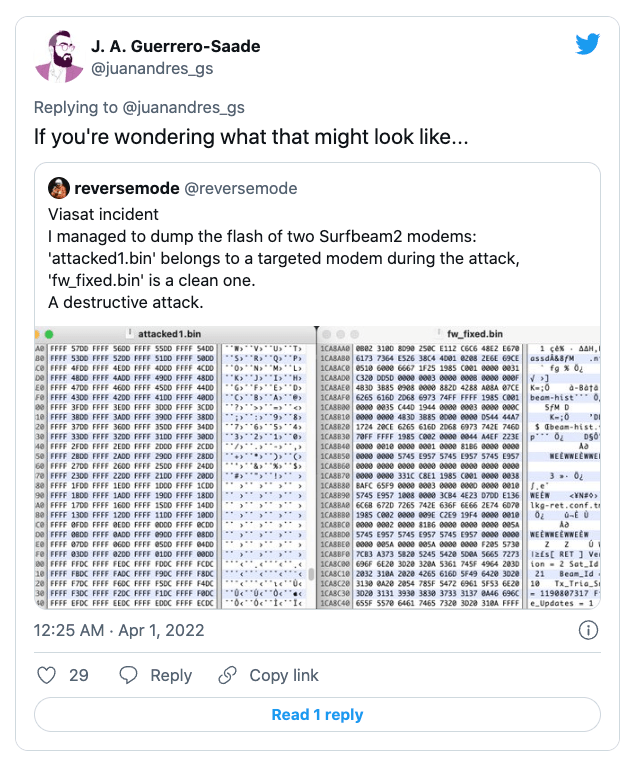

AcidRain によるモデム消去は、KA-SAT に対する攻撃で破損した、SATCOM モデムのフラッシュメモリをダンプした、セキュリティ研究者である Ruben Santamarta も確認している。SentinelOne が言うように、Santamarta が観察した破壊パターンは、AcidRain のデータ・ワイパーの出力と一致している。

2022年2月の攻撃が発生してから Viasat は、顧客をオンラインに戻すために約3万台のモデムを出荷し、サービス復旧を早めるために、さらに出荷を続けているという現実も、SentinelOne のサプライチェーン攻撃説が有効であることを示唆している。

余談だが、このマルウェアが使用する IOCTL は、ロシアの GRU ハッカー (Fancy Bear/Sandworm) のツールである、VPNFilter マルウェアの dstr ワイパー・プラグインとも一致している。

ウクライナに対して展開された、今年の7つ目のデータ・ワイパー

AcidRain は、ウクライナに対する攻撃で展開された、今年に入ってから7番目のデータワイパー・マルウェアであり、他に6つのマルウェアが同国を標的として使用されている。先日にウクライナの Computer Emergency Response Team は、DoubleZero として追跡しているデータ・ワイパーが、ウクライナの企業を標的にした攻撃で使用されたと報告している。

ロシアのウクライナ侵攻が始まる前日に ESET は、HermeticWiper というデータ・ワイパー型マルウェアを発見し、ランサムウェアのデコイと伴に、ウクライナの組織に対して使用されていることを明らかにした。ロシアがウクライナに侵攻した当日には、IsaacWiper というデータ・ワイパーと、HermeticWiper ペイロードをドロップする HermeticWizard という新しいワームも発見された。

さらに ESET は、CaddyWiper と名付けた4番目のデータ破壊型マルウェアを発見した。このワイパーは、ドライバーからユーザデータとパーティション情報を削除し、展開された Windows ドメイン全体のデータを消去するものだ。

5つ目のワイパー型マルウェアは、WhisperKill として追跡されているもので、ウクライナのState Service for Communications and Information Protection (CIP) により発見されている。CIP によると、このマルウェアのコードの 80% は、Encrpt3d Ransomware (別名 WhiteBlackCrypt Ransomware) の再利用だとされる。2022年1月の中旬に Microsoft は、WhisperGate として追跡されている、ランサムウェアに偽装した6番目のワイパーを発見している。

ロシアによるウクライナ侵攻は、サイバー空間から宇宙空間へと、戦いの場を広げているようです。関連情報として、3月11日の「フィンランドのロシア国境付近で GPS 干渉が異常に増加している」や、3月17日の「欧州各国が警告:ロシアのウクライナ侵攻に伴う GPS 停止が相次いでいる」、3月20日の「CISA/FBI/EU の警告:ロシアによる衛星通信ネットワークの破壊は可能」などがありますので、よろしければ、ご参照ください。それと、Gigazine の「Starlinkの衛星ブロードバンドはライバルを圧倒するパフォーマンスを発揮している」も、なかなか面白い記事です。 → Ukraine まとめページ

You must be logged in to post a comment.