Chinese DriftingCloud APT exploited Sophos Firewall Zero-Day before it was fixed

2022/06/17 SecurityAffairs — Volexity の研究者たちは、Sophos Firewall のゼロデイ脆弱性 が中国の脅威アクターにより悪用され、ターゲットとされた企業のクラウド・ホスト Web サーバが侵害されていたことを発見した。この脆弱性 CVE-2022-1040 は、Sophos が修正する数週間前に中国の攻撃者に悪用され、ターゲットのシステムに Web シェルがドロップされていた。2022年3月25日に Sophos は、Sophos Firewall のユーザー・ポータル/Webadmin エリアに存在する、この認証バイパスの脆弱性を修正したと発表している。なお、脆弱性 CVE-2022-1040 (CVSS:9.8) は、Sophos Firewall 18.5 MR3 (18.5.3) 以前のバージョンに影響を及ぼす。

Sophos は、「Sophos Firewall のユーザー・ポータル/Webadmin に、リモート・コード実行を許す可能性のある、認証バイパスの脆弱性が報告された。この脆弱性は、外部のセキュリティ研究者から、Sophos のバグバウンティ・プログラムを通じて報告されたものであり、修正は完了している」と、アドバイザリで述べている。

Sophos Firewall のユーザー・ポータル/Webadmin インターフェースにアクセスできるリモートの攻撃者は、この脆弱性を悪用して認証を回避し、任意のコードを実行できるとのことだ。

それから数日後に Sophosは、この脆弱性 CVE-2022-1040 が、少数のアジアの組織を狙った攻撃で積極的に悪用されていると警告している。Sophos によると、ターゲットとなった各企業に直接通達をしているとのことだ。

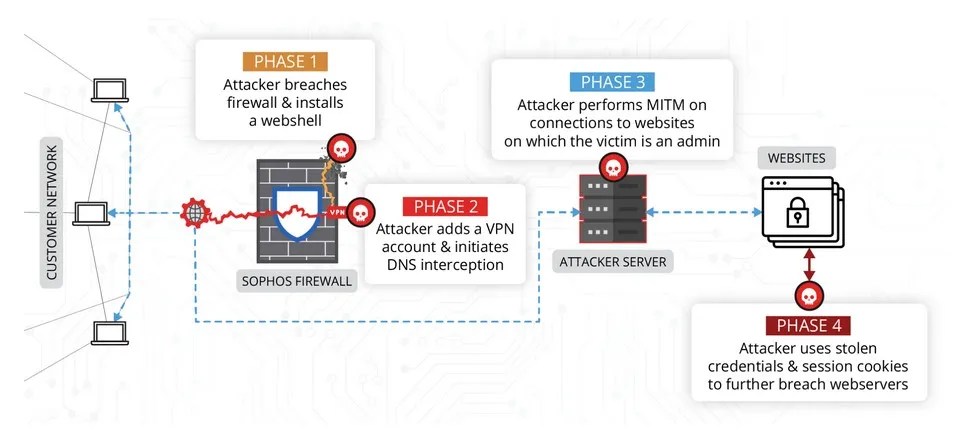

また Volexity の研究者は、3月初旬から中国の APT グループ DriftingCloud が、この脆弱性を悪用していたことを明らかにした。この脅威アクターは、ゼロデイ・エクスプロイトを利用して、ターゲットのサーバ上に Web シェル・バックドアをドロップしたという。

Volexity はレポートで、「この攻撃では、ゼロデイ・エクスプロイトを悪用され、顧客のファイア・ウォールが侵害された。攻撃者が Web シェル・バックドアを実装し、二次的な永続性を確保し、最終的に顧客に対して攻撃を開始するのを観測した。

これらの攻撃は、組織の一般向け Web サイトをホストするクラウドの Web サーバに、さらなる侵入を仕掛けることを目的としていた。この種の攻撃は稀であり、検出が困難である。このレポートでは、ターゲットにされた組織が直面していること、そして、この種の攻撃から防御する方法が共有されている」と述べられている。

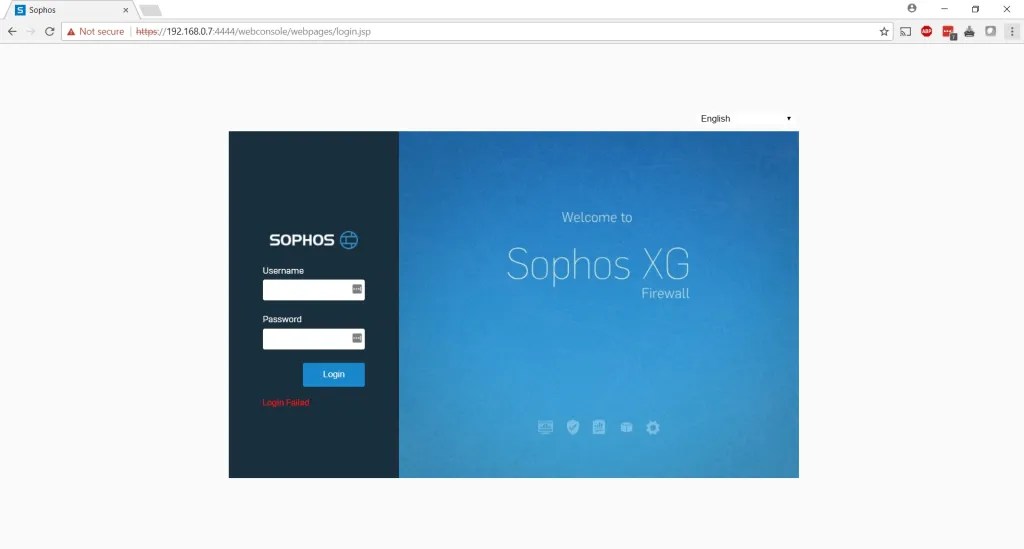

Volexity は、顧客のネットワーク内の主要システムに対して発信される、Sophos Firewall からの不審なトラフィックを調査しているときに、この侵入を発見した。ログを分析した結果、有効な JSP ファイル (login.jsp) を狙った、重要かつ繰り返しの不審なアクセスが発見されたのである。

さらに調査を進めたところ、この脅威アクターは Behinder フレームワークを採用していることが分かった。続いて、最近に公開された Atlassian Confluence Server の脆弱性 CVE-2022-26134 を悪用した攻撃で、他の中国の APT グループにより使用されたものであることが判明した。

Sophos Firewall の侵害は、一連の攻撃の段階のひとつにすぎない。脅威者は Sophos Firewall に対する侵害の後に、中間者 (MitM) 攻撃で収集したデータを悪用し、この Firewall が存在するネットワークの外側にある、他のシステムも侵害していたのである。

Volexityは、「攻撃者がファイア・ウォールへのアクセスを利用して、中間者 (MitM) 攻撃を実行するために、特別にターゲットにした Web サイトの DNS レスポンスを変更したことを発見した。変更された DNS レスポンスは、ターゲットの組織に属し、彼らがコンテンツを管理/運営しているホスト名に対するものだった。我々は、複数のケースで、攻撃者が被害者組織の Web サイトの CMS 管理ページを乗っ取り、有効なセッション・クッキーを使ってアクセスすることができたことを確認している」と述べている。

ターゲットの Web サーバへの侵入に成功した DriftingCloud APT は、PupyRAT/Pantegana/Sliver など、複数のオープンソース・マルウェアを展開していた。Volexityの研究者は、この攻撃の侵害指標/攻撃パターンを検出するための YARA ルールを共有している。

最近の Sophos に関しては、3月27日に「Sophos Firewall の深刻な脆弱性 CVE-2022-1040 が FIX:認証回避による RCE」という記事がポストされていました。3月末の時点では、DriftingCloud APT の仕業とは断定されていなかったようです。また、Atlassian の脆弱性 CVE-2022-26134 を悪用した攻撃についても、過去の記事がありますが、ここにも DriftingCloud の名前はありませんでした。よろしければ、APT で検索も、ご利用ください。

You must be logged in to post a comment.