Intel Patches Severe Vulnerabilities in Firmware, Management Software

2022/08/10 SecurityWeek — 8月10日に、Intel は、27件のセキュリティ・アドバイザリを発表した。このアドバイザリでは、ファームウェア/ソフトウェア・ライブラリ/エンドポイント/データセンター管理製品などに存在する、約60件の脆弱性に対処している。これらの中で、最も深刻な CVSS スコアを持つのは、Open AMT Cloud Toolkit (OOB 管理ソリューションを統合する、オープンソースのツールキット) の権限昇格の脆弱性である。

この脆弱性 CVE-2022-25899 (CVSS:9.9) は、認証されていない攻撃者がネットワーク経由で悪用が可能な認証バイパスの脆弱性とされている。Intel は、このセキュリティ脆弱性に対処した Open AMT Cloud Toolkit 2.0.2/2.2.2 へのアップデートを推奨している。

Intel が対処した、もう1つの深刻な脆弱性は、データセンター内のデバイスの運用情報監視ソリューションである、Data Center Manager に影響するものだ。この脆弱性 CVE-2022-21225 (CVSS:9.0) は、不適切なアクセス制御の脆弱性とされている。この脆弱性の悪用に成功すると、認証された攻撃者は、近接するアクセスによって権限昇格が可能になるという。

この脆弱性に関するアドバイザリでは、Data Center Manager の他の3つの脆弱性についても詳述している。これには、不適切なアクセス制御/不適切な初期化/不適切な入力検証などの脆弱性が含まれる。

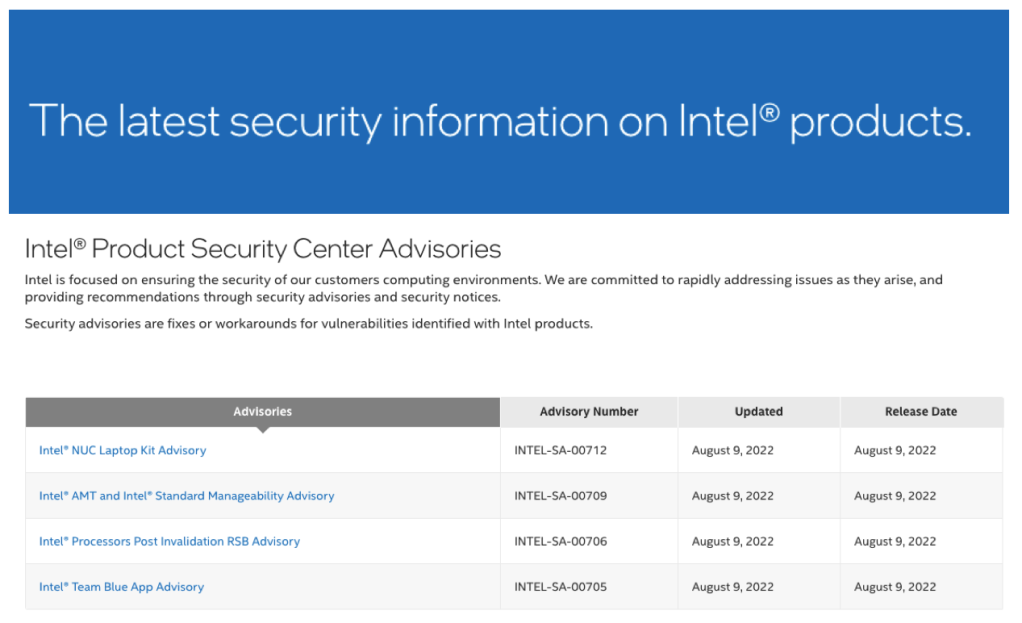

また 8月9日には、下記の製品群における深刻度の高い脆弱性に対処する、10件のアドバイザリを発表している。

NUC Laptop Kits/Active Management Technology (AMT)/Standard Manageability/Driver & Support Assistant (DSA) /Rapid Storage Technology (RST)/Integrated Performance Primitives (IPP)/Hardware Accelerated Execution Manager (HAXM)/Edge Insights for Industrial/Wireless Bluetooth/Killer Bluetooth 製品群

これらの脆弱性を悪用されると、権限昇格/情報漏えいにつながる可能性があるとのことだ。

Intel は、大半の脆弱性に対して、影響を受ける製品を、必要な修正を含む新しいバージョンにアップデートするよう勧告している。ただし、Intel ® AMT/Intel ® Standard Manageability については、TLS/BIOS パスワード保護を有効にして、特定された脆弱性を緩和することを推奨している。

今週に Intel が発表した、残りの 12件のアドバイザリーは、中程度以下の脆弱性に対処するものだ。このうち、ÆPIC Leak と呼ばれる脆弱性 CVE-2022-21233 は、Intel プロセッサを標的とした新しい攻撃手法で、攻撃者が潜在的に重要な情報を漏えいする可能性があることを詳述している。

最近の Intel に関連する記事としては、2022年2月17日の「Intel の Software/Firmware がアップデート:18 件の深刻な脆弱性が FIX」や、6月2日の「Conti の置きみやげ:Intel ファームウェアを標的とするスティルス攻撃が消えない」、6月15日の「Hertzbleed サイドチャネル攻撃:Intel/AMD の最新 CPU から暗号化キーが漏れる」などがあります。よろしければ、ご参照ください。

You must be logged in to post a comment.