SmokeLoader campaign distributes new Laplas Clipper malware

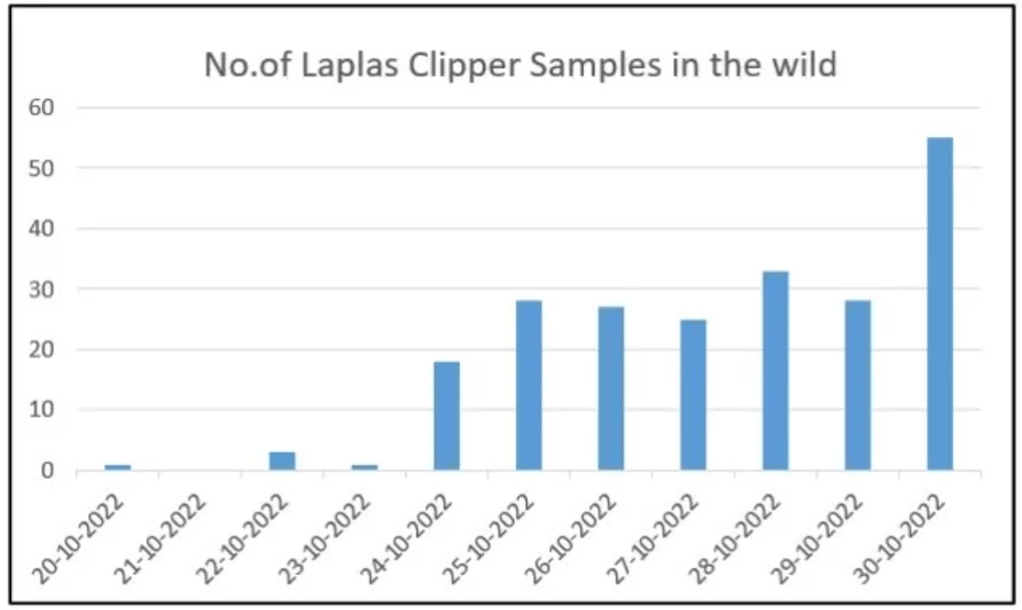

2022/11/08 SecurityAffairs — Cyble の研究者たちが発見した SmokeLoader キャンペーンでは、SystemBC/Raccoon Stealer 2.0 などのコミュニティ・マルウェアに加えて、Laplas として追跡されている新しいクリッパー・マルウェアも配布されている。専門家たちは、この2週間で 180種類以上のクリッパー・マルウェアのサンプルを検出しており、この数週間において脅威が広がっている状況を裏付けている。

このクリッパーは、被害者と加害者のウォレット・アドレスを交換することでに、暗号通貨取引をハイジャックするマルウェアの一種である。

クリッパー・マルウェアは、被害者のシステムのクリップボードを監視し、ユーザーがデータをコピーするたびに、それが有効な暗号通貨ウォレット・アドレスであるかどうかを検証し、攻撃者のウォレット・アドレスに置き換える。

Cyble の投稿には、「被害者のウォレット・アドレスに類似した、ウォレット・アドレスを生成する新たなクリッパー・マルウェアであり、被害者にアドレスを誤認識させることで、アクティビティの成功率を大幅に高める」と記されている。

Laplas がターゲットにするウォレットは、Bitcoin/Ethereum/Bitcoin Cash/Litecoin/Dogecoin/Monero/Ripple/ZCash/Dash/Ronin/Tron/Steam Trade URL などである。

以下は、Laplas Clipper の価格オプションだ。

- $29/1日

- $59/1ヶ月

- $159/3カ月

- $299/6カ月

- $549/1年

Laplas が提供するダッシュボードを用いるオペレーターは、感染させたコンピューターの状態や、アクティブな TAs ウォレット・アドレスの詳細を確認できる。

Cyble のレポートでは、「Smoke Loader では、TA が積極的に改修されており、高度に設定可能で効果的なマルウェアとして知られている。モジュール型のマルウェアであることから、C&C サーバから新たな実行命令を取得し、機能拡張のために追加のマルウェアのダウンロードが可能になる。今回のケースでは、TA は3つの異なるマルウェア・ファミリーを使用して、金銭的な利益などの悪意の目的を達成している。

Raccoon Stealer の復活版である RecordBreaker は、機密情報を盗むために使用されている。また、SystemBC は、プロキシとリモート・アクセス・トロイの機能を組み合わせた、多機能型の脅威である。新しい Laplas クリッパーは、被害者から暗号通貨を盗むために、クリップボード・ハイジャックを実行する」と結論づけられている。

新しい名前がたくさん出てくる記事なので、ちょっと頭が付いていきません。文中に Laplas Clipper の価格オプションという記載があるので、Malware-as-a-Service として、提供されているのでしょう。また、Raccoon Stealer の復活版である RecordBreaker という記述がありますが、10月25日の「Raccoon Stealer が解体:ウクライナ人の Malware-as-a-Service 運営者が逮捕/起訴」と、11月2日の「Raccoon Stealer V2 の調査:収集されたアクティビティから実行プロセスを推測」が、参考になるかもしれません。

You must be logged in to post a comment.