Companies’ Code Leaking More Passwords and Secrets

2022/03/03 DarkReading — 今日の GitGuardian の新しいレポートによると、2021年に組織全般から流出したパスワード/AP Iキーなどの機密データは 600万件を超え、前年の2倍に増加したとのことです。このレポートでは、より多くのコードがリポジトリにプッシュされ、より優れた検出機能が利用できるようになったことが主要因である。

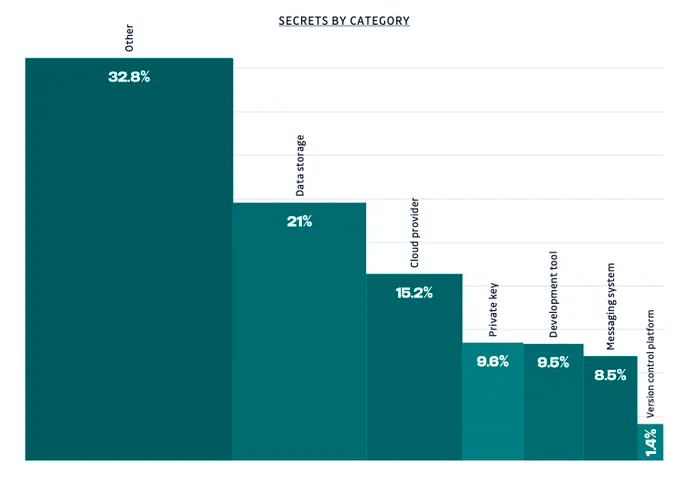

平均すると、GitHub へのコミットされた 1,000件のうち3件が機密情報を流出させ、その頻度は2020年より 50% ほど高いことが分かった。ここで言う機密情報の半分以上は、データストレージ・サービス/クラウド・プロバイダー/秘密暗号鍵/開発ツールにアクセスするための認証情報であり、さらに 10% はメッセージング・システムやバージョン管理プラットフォームの認証情報で構成されていた。

GitGuardian の Developer Advocate である Mackenzie Jackson は、「潜在的な攻撃者に機密アクセス情報が漏れることは、企業のネットワークやインフラの安全性を損なうことになる」と述べている。GitGuardian によると、機密という言葉は、APIキー/アプリケーションやサービスの認証情報/セキュリティ証明書などの、サービス/システム/データへのアクセスを許可するための、あらゆるデジタル認証情報を指すという。

Mackenzie Jackson は、「ほとんど全ての攻撃において、何らかの形で機密情報は悪用されており、おそらく最初のアクセスではなく、攻撃者の特権を昇格させ、異なるシステムに移動するために利用されている。このような急激な増加は、正直なところ驚きであるが、開発者が扱う技術の増加や、リモートワークなどの要因があることも明らかだ」と述べている。

このレポートは、2021年に機密情報が流出した、いくつかの重大な侵害インシデントを反映したものである。いまから1年ほど前に、攻撃者はコードチェック企業である CodeCov の、Docker イメージ生成に存在する脆弱性を悪用し、アップロード・ツールを改変して攻撃者に認証情報を送信させ、数百社の開発プロセスが危険にさらされた可能性が高いとされる。また、別の侵入インシデントでは、攻撃者がゲーム・ストリーミングサイト Twitch のソースコードを流出させ、6,000以上の Git リポジトリと 300万以上のドキュメントが公開され、さらなる侵入に使われるかもしれない 6,600以上の開発機密を流出させたとされる。

圧倒的な量である機密の流出

GitGuardian のレポートによると、ある企業で400人の開発者がリポジトリをスキャンしたところ、開発者のコードに残された 1,050 のユニークな機密情報が発見されたという。この企業は、流出した機密情報の発見と修復は、開発プロジェクトを安全に保つことを任務とする、AppSec 専門家の能力を超えていると強調している。Mackenzie Jackson によると、企業のアプリケーション・エンジニアは、平均して 3,400以上の漏洩した機密情報に対処する必要があるとのことだ。

彼は、「それは本当に不可能な量の作業であり、この問題に完全に圧倒されている。この問題を解決するには、何らかの共有責任の仕組みを導入し、開発者にツールを提供し、教育する必要がある」と述べている。

今年に入ってから GitGuardian は、公開されている Docker イメージと組織のプライベート・リポジトリにまで分析範囲を拡大した。また、秘密を検出するパターンについても、2020年に使用した 250種類から 350種類以上に増やした。多くの開発者は、たとえコードが公開されても、機密情報は公開されないと考え、プライベート・リポジトリの機密情報管理に多くの注意を払っていない。しかし、コードは組織全体に広がる傾向があると、Jackson は言う。

彼は、「現実には、今日のコードは、あなたのプライベート・リポジトリに入り、すべての開発者のマシンでクローンが作成され、メッセージング・システムで共有されるだろう。したがって、コードが何処まで広がったのか分からなくなるのは簡単なことだ」と指摘している。

GitGuardian のレポートによると、プライベート・リポジトリでの漏洩がインシデントの大部分を占めており、たとえば Azure Cloud にアクセスするための認証情報の漏洩の 85% は、プライベート・リポジトリで起こっているようだ。

個人プロジェクトが企業に影響を与える

また、週末や祝日に、開発者は最も多くの機密情報を漏洩する傾向がある、という興味深い結果も出ている。それは、開発者が個人プロジェクトに対して、あまり注意を払っていないか、セキュリティ・チェックを疎かにしていることを示唆している。そして、こうした情報漏えいにより、企業のセキュリティが危険にさらされることに変わりはないと Jackson は言う。

彼は、「GitHubは、GitHub.com にアカウントを持っていて、所属する組織でも GitHub を使っている場合、両方に同じアカウントを使えるという点で非常にユニークな存在です。「個人用のGitリポジトリから会社の鍵が流出するなど、私たちが見ているものには多くの共通点があります」。

彼は、「GitHub は極めてユニークだ。開発者が GitHub.com のアカウントを持ち、組織でも GitHub を使用している場合は、両方に同じアカウントを使用できるため、仕事と自己啓発の間に奇妙な混乱が生じる。そして、私たちは、数多くのクロスオーバーを発見した。つまり、個人の Git リポジトリから、企業の認証情報が漏洩しているのだ」と述べている。

GitGuardian のレポートは、企業にとって必要なことは、アプリケーション・セキュリティに開発者をもっと密接に巻き込み、責任共有モデルを作ることだと述べている。開発者が関与することで、アプリケーション・セキュリティの専門家が単独で対処する場合よりも、72% も多くのインシデントが解決され、2倍の速さで修復される。

このレポートには、「脆弱性スキャンを開発ワークフローに組み込むことで、セキュリティはボトルネックではなくなる。開発者は、脆弱性を最も早い段階で発見し、修復コストを大幅に抑えることになる。不規則に広がりやすい、きわめてセンシティブな機密情報については、さらに顕著となる」と記されている。

文中でも指摘されている CodeCov の問題ですが、2021年5月の「Codecov サプライチェーン攻撃により Rapid7 のソースコードがアクセスされた」と、「メルカリも Codecov に関連するデータ侵害に遭っていた」、2021年6月の「Codecov サイバー侵害の後に Bash Uploader から NodeJS への乗り換えが完了」という記事があります。よろしければ、ご参照ください。なお、GitGuardian のレポート The State of Secrets Sprawl 2022 は、PDF でダウンロードが可能です。

You must be logged in to post a comment.