Malware disguised as security tool targets Ukraine’s IT Army

2022/03/10 BleepingComputer — 新しいマルウェア・キャンペーンが、ウクライナの対ロシア・サイバー戦争を支援する人々の意欲に乗じて、パスワードを盗み出すトロイの木馬に感染させようとしている。先月にウクライナ政府は、ロシア企業に対するサイバー攻撃や DDoS 攻撃を行うために、世界中のボランティアで構成された新たな IT Army の創設を発表した。この取り組みにより、たとえその活動が違法と見なされたとしても、ロシアの組織やサイトを標的にする活動に対して、世界中の多くの人々による支援の輪が広がっている。

本物の DDoS ツールを模倣している

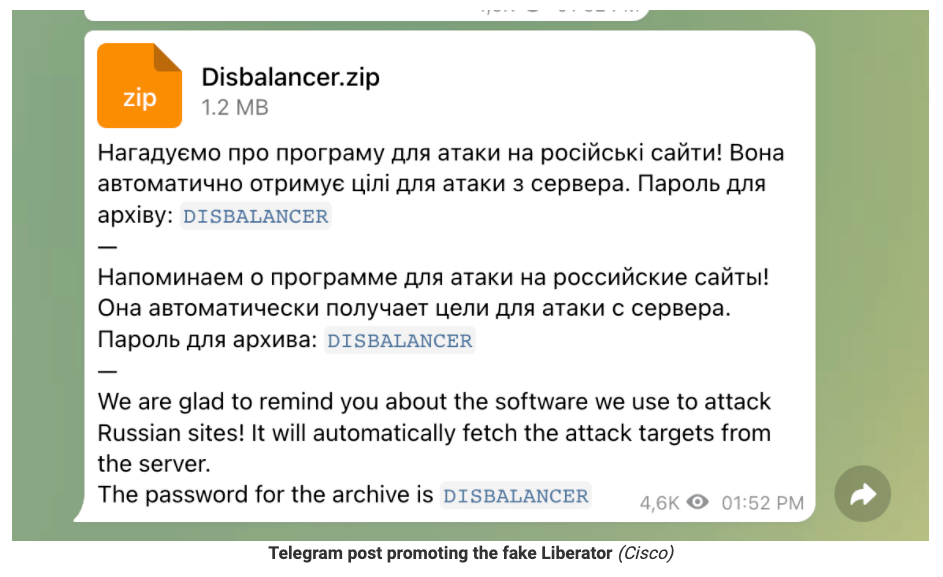

マルウェア配布者の常套手段だが、脅威アクターたちは IT Army に便乗して、パスワードや情報を盗むトロイの木馬をインストールする、偽の DDoS ツールを Telegram 上で宣伝している。Cisco Talos の新しいレポートは、脅威アクターたちは、ロシアのプロパガンダ機関に対して用いる Web サイト爆撃機である、Liberator と呼ばれる DDoS ツールを模倣していると警告している。

本物のサイトからダウンロードされたバージョンはクリーンであり、違法に使用されている可能性が高いが、その一方で、Telegram で流通しているものはマルウェアのペイロードを隠しており、どちらもデジタル署名されていないため、実行前に違いを見分ける方法はない。

Telegram の投稿では、攻撃すべきロシアのターゲットのリストをサーバーから取得するため、このツールを使う上で、ユーザーは自身のマシン上で実行する以外には、何もする必要がないと述べられている。あまり技術的な知識がなく、ロシアのサイトを爆撃するための独自の攻撃方法を持たない、ウクライナ支持者に対して、この使い勝手の良さがアピールする可能性はある。

情報窃取者

被害者のシステムに投下されたマルウェアは、実行前にアンチデバッグ・チェックを行い、その後にプロセス・インジェクションの手順を踏んで、メモリ内に情報窃取ソフト Phoenix をロードする。Phoenix は 2019年夏に発見され、サイバー犯罪のアンダー・グラウンドで (Malware as a Service) として月額 $15で、生涯サブスクリプションは $80 で販売されている。

この特殊な情報窃取ツールは、Web ブラウザ/VPN ツール/Discord/ファイル・システム/暗号通貨ウォレットからデータを収集し、リモート・アドレス (ロシアの IP) に送信できる。

Talos の研究者たちは、この特定の IP が 2021年11月以降において、Phoenix を配布していることを発見した。したがって、最近のテーマ変更は、このキャンペーンがウクライナ戦争を悪用して、金銭的利益を得ようとする試みに過ぎないことを示している。

サイバー攻撃に参加しないこと

いわれのない大規模な軍事侵攻に対して、行動を起こそうと思う人が多いのは理解できるが、サイバー攻撃に参加することは常に悪いことである。たとえ、これらの行為が、国際社会の総意として支持されているウクライナ政府により後援されているように見えても、その利用が合法であるとは言えない。DDoS 攻撃/Web 改ざん/ネットワーク侵害に参加するユーザーが、自国の法執行機関とのトラブルに陥る危険性があることに変わりはない。このマルウェア配布キャンペーンは、この種の作戦に参加することを避けるべき、もう一つの理由である。

ウクライナの IT Army については、2月28日の「ウクライナ当局の発表:IT Army によりロシア主要 Web サイトがダウン」で紹介しています。また、こうした勢力が、3月5日の「ロシア国内の組織に DDoS 攻撃を仕掛けた 17,000 の IP が公開された」にあるように、報復されているという現実もあります。文中にもあるように、こうした攻撃行為は、とても大きな代償を突きつけられる可能性があります。よろしければ、「ロシアによるウクライナ侵攻:グローバル・サイバー戦争とインターネットの自由」にも目を通してください。→ Ukraine まとめページ

You must be logged in to post a comment.