Atlassian Bitbucket Server vulnerable to critical RCE vulnerability

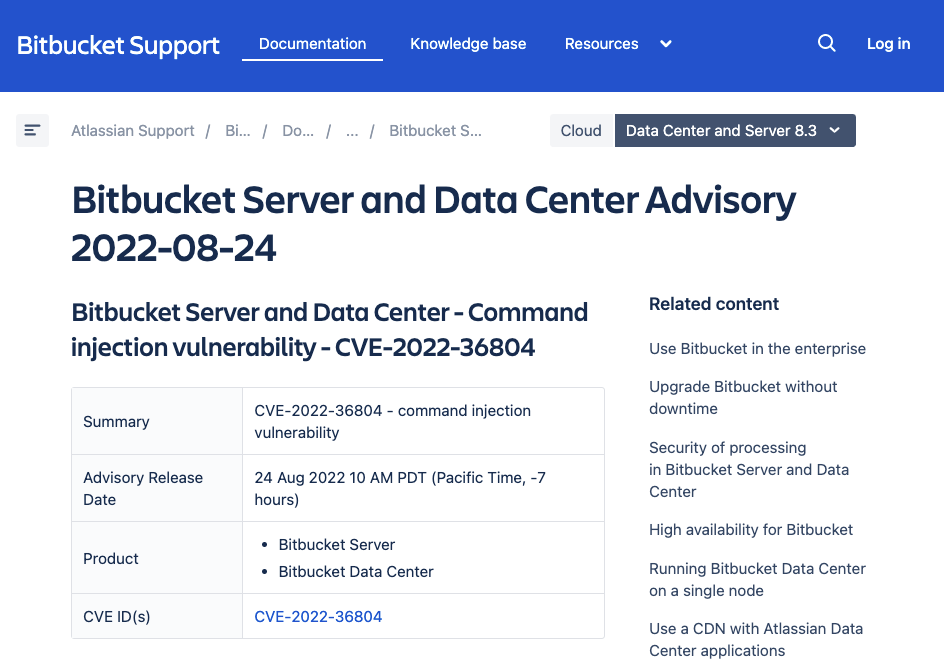

2022/08/26 BleepingComputer — Atlassian は、Bitbucket Server/Data Center ユーザーに対して、深刻なセキュリティ脆弱性を警告するセキュリティ・アドバイザリを公開した。この脆弱性の悪用に成功した攻撃者に対して、脆弱なインスタンス上での任意のコード実行を許す可能性があるという。Bitbucket とは、Jira と Trello が統合された、Git ベースのコード・ホスティング/マネージメント/コラボレーション・ツールのことである。

この、脆弱性 CVE-2022-36804 により、それぞれのソフトウェアに含まれる複数の API エンドポイントにおいて、コマンド・インジェクションが生じる可能性がある。また、CVSS 値 9.9 と評価されているため、早急にパッチを適用すべき重要な脆弱性となっている。

Atlassian はアドバイザリで、「パブリック・リポジトリへのアクセス権および、プライベート Bitbucket リポジトリでの読み取り権限を持つ攻撃者は、悪意の HTTP リクエストを送信することで、任意のコード実行が可能になる」と説明している。この脆弱性は、Ver 7.0.0〜8.3.0 を含む、Ver 6.10.17 以降のすべての Bitbucket Server/Data Center に影響を与える。

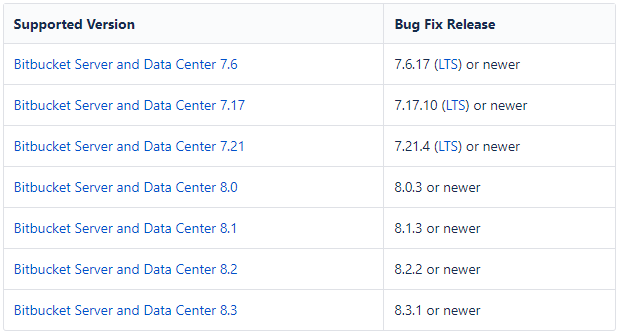

この問題に対処するバージョンは、7.6.17/7.17.10/7.21.4/8.0.3/8.1.3/8.2.2/8.3.1 である。残念ながら、サポートが切れた古いバージョンの 6.x ブランチは、この脆弱性の修正を受けられない。

セキュリティ・アップデートを適用できない場合は、feature.public.access=false を使用してパブリック・リポジトリをオフにすることで、一時的かつ部分的な軽減策を適用することが推奨されている。それにより、権限のないユーザーはインスタンスにアクセスできなくなる。ただし、有効な認証情報を漏洩させるだけの権限を持つ攻撃者は、依然として攻撃を継続できる。Atlassian の指摘によると、bitbucket.org ドメイン経由で Bitbucket にアクセスするユーザーは、それらのインスタンスがベンダーによりホストされているため、この深刻な RCE の影響を受けないとのことだ。

進行中の PoC エクスプロイト

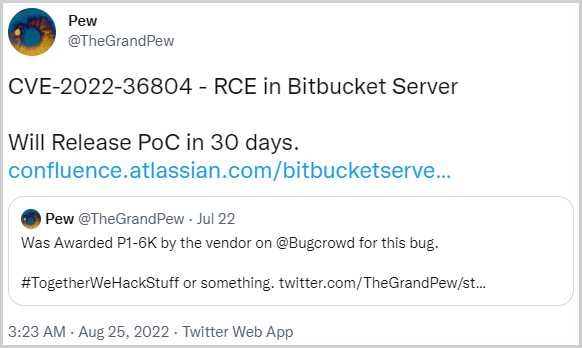

2022年7月に CVE-2022-36804 を発見した、セキュリティ研究者である Max Garrett は、Bugcrowd のバグバウンティ・プログラムを通じて Atlassian に報告を行い、$6,000 の報酬を受け取った。さらに Garrett は 8月26日の Twitterで、このバグの概念実証 (PoC) エクスプロイトを 30日以内にリリースすると約束し、システム管理者が修正プログラムを適用するための時間的な猶予を設定した。

PoC がリリースされると、この RCE の深刻な欠陥を積極的に悪用するハッカーが、直ちに活動を開始し、間違いなく急増していくだろう。Garrett は BleepingComputer に対して、Atlassian のパッチをリバース・エンジニアリングすることは、熟練したハッカーにとってそれほど難しいことではないと語った。

リモート・コード実行は、すべての脆弱性タイプの中で最も強力であり、攻撃者はすべてのセキュリティ対策をバイパスしながら広範囲に損害を与えることができる。そのため、これを狙う攻撃者は数多く存在している。

Bitbucket Server/Data Center のユーザーは、セキュリティ・アップデートや軽減策を、可能な限り早急に適用することが推奨される。

最近の Atlassian に関するトピックとしては、2022年7月20日の「Atlassian の Questions for Confluence:パスワード・ハードコードの脆弱性が FIX」や、7月28日の「Atlassian Confluence のパスワード・ハードコードの脆弱性:すでに悪用が始まっている」、7月29日の「CISA 勧告:Atlassian Confluence パスワードハードコード欠陥の積極的な悪用を検知」などがあります。Atlassian の製品群は、脅威アクターにとって魅力的なものであり、また、今回の CVE-2022-36804 は PoC エクスプロイトも予定されているだけに、早急な対応が必須となります。よろしければ、Atlassian で検索も、ご利用ください。

You must be logged in to post a comment.