Microsoft seized 41 domains used by Iran-linked Bohrium APT

2022/06/06 SecurityAffairs — Microsoft の Digital Crimes Unit (DCU) は、イランに拠点を置く APT Bohrium に対して、スピアフィッシング活動を阻止する法的措置を取ったことを発表した。この活動において、米国/中東/インドにある、ハイテク/運輸/行政/教育などの組織を攻撃する際に、脅威アクターが使用したドメインを、Microsoft が押収した。

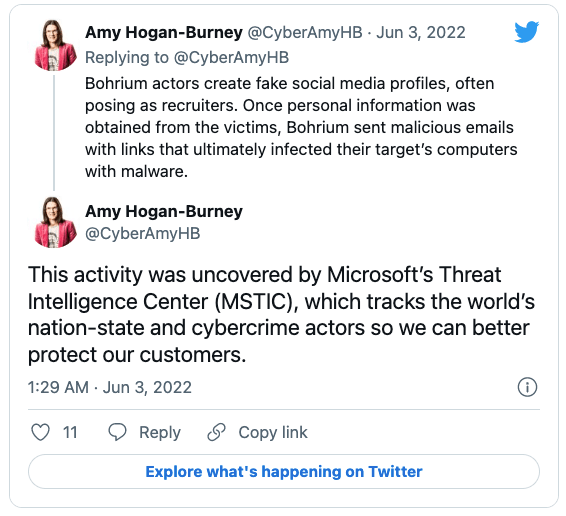

Microsoft は、攻撃に使用された .com/.info/.live/.me/.net/.org/.xyz などのドメインを含む、41件の Web サイトを押収した。この APT グループは、常套手段として、リクルーターを装い、偽のソーシャル・メディア・プロフィールを作成し、それを用いてターゲットを騙し、その個人情報を提供させていた。Bohrium は、それらの情報を窃取すると、フィッシング・メールを被害者に送信していた。そのメールには、クリックすると標的コンピュータで感染プロセスを開始する、リンクが含まれている。

Bohrium のスピアフィッシング攻撃は、標的の情報を収集することを目的としている。

今月の初めに Microsoft は、POLONIUM として追跡されている、レバノンを拠点とする未知のハッキング・グループが行った、イスラエルの組織を標的とする一連の攻撃を阻止したと発表している。この POLONIUM は、これまでの3カ月の間に、レバノンで活動する 20以上のイスラエル組織と、1つの政府間組織を標的とし侵害していた。2022年2月以降において、イスラエルの重要な製造業/IT 産業/防衛産業などが攻撃の対象となっていた。

このブログでは、あまりイランの APT を追いかけてきませんでしたが、このところメディアで取り上げられるケースが増えています。また、この記事のように、ちょっとセンセーショナルな動きも目立ってきたので、今後のスタンスを修正していこうと考えています。これまでの関連情報としては、4月25日の「VMware の深刻な RCE 脆弱性 CVE-2022-22954:イランからのバックドア展開を検出」がありました。よろしければ、ご参照ください。

You must be logged in to post a comment.