Ransomware gang publishes stolen victim data on the public Internet

2022/06/15 HelpNetSecurity — BlackCat (Alphv) ランサムウェア・グループは、被害者の組織から盗み出した従業員や顧客の機密データをクリアネット (パブリック・インターネット) サイトに掲載し、侵入後に沈黙を守る企業に対して支払いを迫るという新しい戦術を試みている。また、以前のランサムウェア・ギャングと同様に、漏洩した情報を用いて被害者である個人とダイレクトに連絡を取り、「オンライン検索が可能な誰もが、対象となる個人情報/財務情報/医療情報などが入手できる」と、通知しているものと思われる。

新たな手口:誰でもアクセス可能な漏洩サイト

Emsisoft の脅威アナリストである Brett Callow は、「BlackCat は、Colonial Pipeline への攻撃で使用された DarkSide の再ブランドである BlackMatter の、新たな再ブランドだ」と指摘している。Emsisoft によると、BlackCat は通常、多額の身代金を支払う能力と理由を持つ、大規模な組織をターゲットにしている。また、BlackCat は、Windows/Linux の双方のマシンに感染する BlackCat ランサムウェアを使用している。

同社は、「BlackCat は RaaS として動作し、多種多様なアフィリエイトにより配布される可能性があり、攻撃の詳細を分析すれば、インシデントごとに異なる可能性がある」と付け加えている。また、以前には Microsoft の研究者たちが、さまざまなアフィリエイトが使用する TTP (tactics, techniques and procedures) の概要を発表している。

以前から、多くのランサムウェア・ギャングたちは、被害者の組織に圧力をかけ、要求した身代金を支払わせるためにデータリーク・サイトを作成していた。通常、それらはダークウェブに設置され、特定のソフトウェア (Tor Browser など) の使い方を知らない人にはアクセスできないものだった。

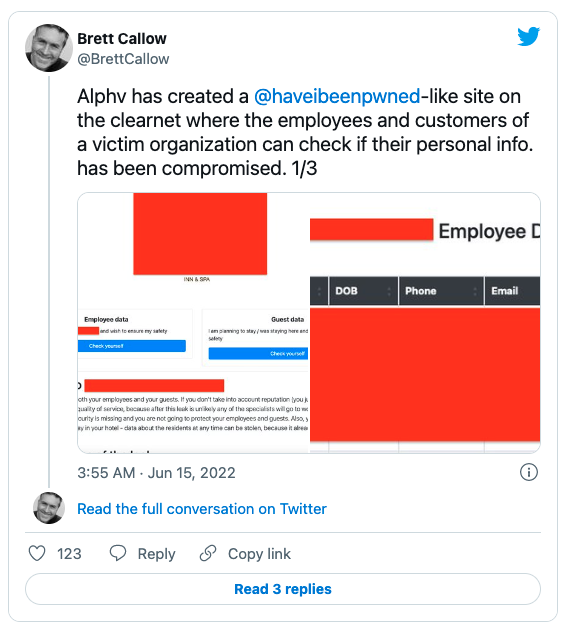

しかし、今回のインシデントにみられる最新の動向では、オレゴン州で接客業を営む企業から盗み出したとする、従業員や顧客の情報につながるリークサイトは、通常のブラウザでアクセスでき、さまざまな検索エンジンにインデックスされている。

被害を受けた人々は、検索ボックスを使って自身の情報の漏洩について、その有無を確認することが可能であり、さらに、対象となる企業から盗まれたデータや文書をダウンロードすることも可能となっている。

従業員の場合には、電子メール/電話番号/社会保障番号/生年月日などの情報に加えて、納税申告書に含まれる機密情報や、健康診断や身元調査の結果などが含まれている。顧客の場合には、盗み出された情報は、氏名/チェックイン日/宿泊料金の支払額などに限定されているようだ。

今回のような事例から、この新しいアプローチは、理屈として被害者組織への圧力を高め、支払いを拒否する組織に新たな問題 (例えば集団訴訟など) をもたらすはずだ。しかし、このやり方が実際に上手くいくかどうかは、時間が経ってみないと分からない。もし上手くいけば、他のランサムウェアのギャングやアフィリエイトも追随してくることが予想される。

盗み出されてしまった情報は、驚異アクターの手の内にあるのですから、これからも新しい手口が次々と登場してくるのでしょう。4月21日の「VMware のレポート Modern Bank Heists:金融機関への破壊的な攻撃が増加」で紹介されていたのは、最近の金融機関に対するデータ侵害では、企業の財務情報や M&A 情報などが盗み出され、インサイダー取引に悪用されているというトレンドです。今回の BlackCat のリークとは、まったく異なるアプローチですが、驚異アクターたちが収益をあげる道筋が多様化していくものと思われます。

You must be logged in to post a comment.