Cisco fixes critical remote code execution bug in VPN routers

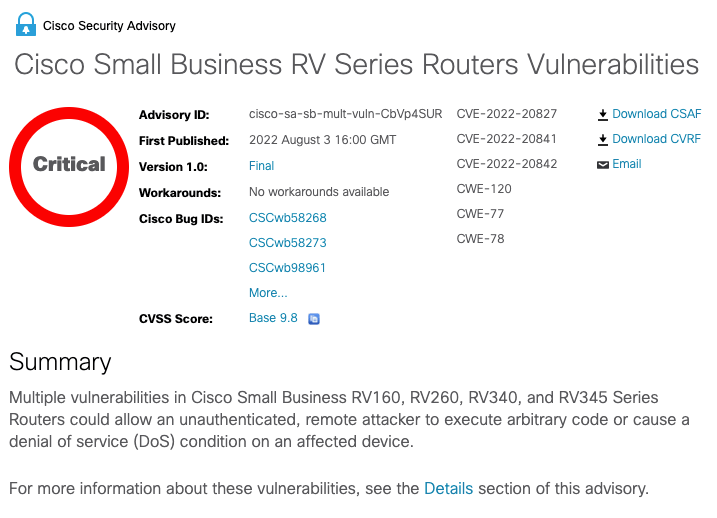

2022/08/03 BleepingComputer — Cisco は、Small Business VPN ルーターにおける、3つの深刻なセキュリティ脆弱性を修正した。これらの脆弱性の悪用に成功した攻撃者は、リモートで任意のコード/コマンドを未認証で実行し、脆弱なデバイスでサービス拒否 (DoS) 状態を引き起こすことが可能になる。

これらの脆弱性のうち、CVE-2022-20827/CVE-2022-20842 は、Web ベースの管理インターフェイス/Web フィルターのデータベース更新機能に存在し、どちらも不十分な入力検証により引き起こされる。

Cisco のアドバイザリでは、「CVE-2022-20842 を悪用する攻撃者は、細工した HTTP を注入し、基盤となる OS のルートユーザーとしての任意のコード実行や、デバイスをリロードさせる DoS 状態にいたることになる」と説明されている。

また、CVE-2022-20827 に関しては、「攻撃者は、Web フィルタのデータベース更新機能に細工した入力を送信することで、基盤となる OS 上でルート権限でのコマンド実行が可能になる」と記されている。

CVE-2022-20827 は Small Business RV160/RV260/RV340/RV345 シリーズの VPN ルーターに影響し、CVE-2022-20842 はRV340/RV345 シリーズにのみ影響する。

| Affected by CVE-2022-20827 | Affected Releases | First Fixed Release |

|---|---|---|

| RV160 and RV260 Series Routers | Earlier than 1.0.01.05 | Not vulnerable |

| RV160 and RV260 Series Routers | 1.0.01.05 | 1.0.01.09 |

| RV340 and RV345 Series Routers | Earlier than 1.0.03.26 | Not vulnerable |

| RV340 and RV345 Series Routers | 1.0.03.26 | 1.0.03.28 |

| Affected by CVE-2022-20842 | Affected Releases | First Fixed Release |

|---|---|---|

| RV340 and RV345 Series Routers | 1.0.03.26 and earlier | 1.0.03.28 |

どちらの脆弱性も、ユーザー操作/認証を必要とせず、リモートでの悪用が可能だ。Cisco は、これらの脆弱性に対応するソフトウェア・アップデートをリリースしているが、攻撃経路を除去する回避策はないとしている。

野放し状態の悪用はない

これらの脆弱性は、IoT Inspector Research Lab/Chaitin Security Research Lab/CLP-team のセキュリティ研究者たちにより発見された。Cisco の Product Security Incident Response Team (PSIRT) によると、活発な悪用や一般に公開されている悪用を、同社は認識していないという。

今回のアップデートで修正された3つ目の脆弱性 CVE-2022-20841 (深刻度:High) は、Cisco Small Business RV160/RV260/RV340/RV345 の Plug and Play (PnP) モジュールに存在する。

この脆弱性は、パッチ未適用の場合に、攻撃者が悪意のある入力を未適用のデバイスに送信することで、基盤となる Linux OS 上で任意のコマンド実行が可能になる。ただし、Cisco は、アドバイザリにおいて、「攻撃者は、中間者的な立場を利用するか、影響を受けるルーターに接続されている、特定のネットワークデバイスに足場を確立する必要がある」と述べている。

また、7月には、データセンター管理ソリューション Cisco Nexus Dashboard の複数の深刻なセキュリティ脆弱性にも、Cisco は対処している。さらに 7月には、データセンター管理ソリューション Cisco Nexus Dashboard の複数の深刻なセキュリティ脆弱性に、Cisco は対処している。これらの脆弱性の悪用に成功すると、認証されていないリモートの攻撃者は、ルート/管理者権限でのコマンド実行が可能になる。

6月以降の Cisco ですが、6月15日の「Cisco Secure Email の認証回避の脆弱性 CVE-2022-20798 が FIX:早急な確認が推奨される」、6月17日の「Cisco VPN Router のゼロデイ脆弱性 CVE-2022-20825 が FIX:ただし EOL デバイスはサポートされない」、7月8日の「Cisco の深刻な脆弱性 CVE-2022-20812 が FIX:機密ファイルの書き換えが生じる?」、7月20日の「Cisco Nexus Dashboard の深刻な脆弱性 CVE-2022-20857 などが FIX」という具合に、かなりの頻度で脆弱性が出ています。よろしければ、Cisco で検索も、ご利用ください。

You must be logged in to post a comment.