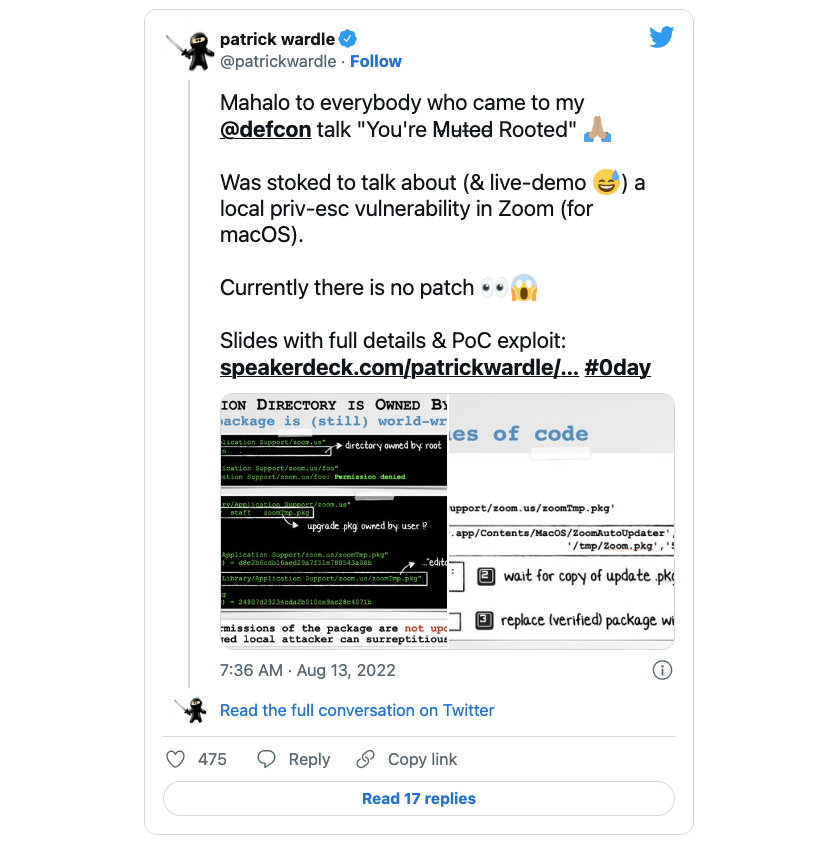

2022/08/17 SecurityAffairs — 先週に Zoom は、DEF CON conference で明らかになった、macOS アプリにおける 2 つの深刻な脆弱性を修正するアップデートをリリースした。これらの脆弱性の技術的な詳細は、セキュリティ研究者 の Patrick Wardle が DEF CON conference で行った講演 “You’re M̶̶t̶e̶d̶ Rooted” で公開されている。

彼の講演では、専門家たちが Zoom の macOS アプリを調査したところ、特権を持たないローカルの攻撃者に、デバイスへのルートアクセスを許す、いくつかの重大なセキュリティ脆弱性が明らかになったとしている。

Wardle は、攻撃者が更新メカニズムをハイジャックして、脆弱性の影響を受ける古いバージョンへ向けて、ソフトウェアをダウングレードできることを実証した。専門家たちは、自動アップデート機能がデフォルトで有効になっているため、macOS ユーザーは、Zoom のアップデート時に、管理者パスワードの入力を要求されないことを指摘している。

先週に Zoom は、macOS 版アプリのアップデートで、深刻度の高い2つの脆弱性に対するパッチを適用したことをユーザーに通知した。これらの脆弱性の詳細は、金曜日にラスベガスで開催された DEF CON conference で、macOS セキュリティ研究者の Patrick Wardle により公開されている。

Wardle は、無償でオープンソースの macOS セキュリティ・リソースを提供する、非営利団体 Objective-See Foundation の創設者だ。彼は、DEF CON conference で、特権を持たないローカルの攻撃者が Zoom の更新プロセスの脆弱性を悪用して、ルート権限に昇格する方法を示した。

Wardle は、講演で、「この講演では、Zoom の macOS アプリケーションの調査で発見した、いくつかの深刻なセキュリティ脆弱性を明らかにする。それらの脆弱性は、特権を持たないローカルの攻撃者に、ルートへの直接的で信頼できるパスを提供する。1つ目の脆弱性は、コアの暗号化検証ルーチンに存在する。2つ目は、Zoom のクライアントと特権コンポーネントの間の、微妙な信頼の問題によるものだ」と説明している。

Zoom は、これまでの数ヶ月間において、いくつかの脆弱性に対処している。しかし、Wardle は、今回の攻撃では依然として、それらの脆弱性を悪用できたと述べている。

同社は講演の翌日に、自動更新処理の脆弱性 (CVE-2022-28756) を修正した Client for Meetings for macOS 5.11.5 と、パケット署名の検証問題 CVE-2022-28751 に対応したバージョン 5.11.3 をリリースしている。

Zoom は、他にも、いくつかの深刻な脆弱性に対応している。

- CVE-2022-28753/CVE-2022-28754: Zoom On-Premise Deployments: 不適切なアクセス制御の脆弱性 (HIGH)

- CVE-2022-28755: Zoom における不適切な URL 解析の脆弱性 (CRITICAL)

- CVE-2022-28752: Zoom Rooms for Windows におけるローカルの権限昇格の脆弱性 (HIGH)

- CVE-2022-28750: Zoom On-Premise Deployments: Meeting Connector におけるスタックバッファ・オーバーフローの脆弱性 (HIGH)

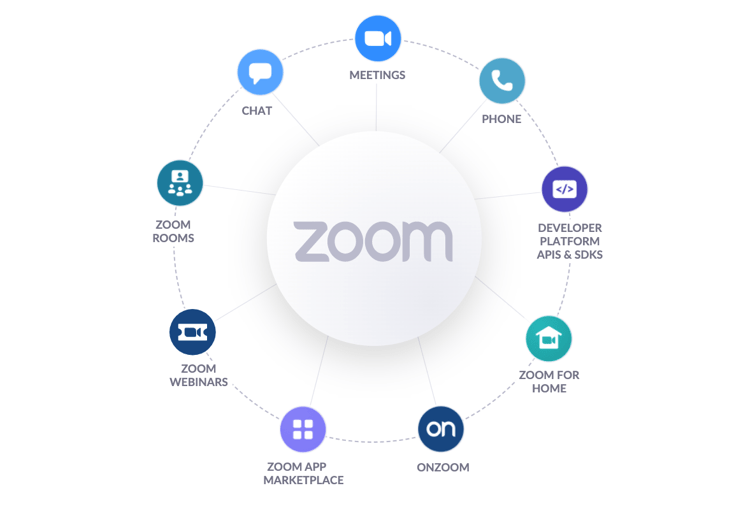

Covid-19 による、否応なしの在宅勤務への移行が、Zoom の急成長の背景にあるのは間違いありません。そして、その成長のスピードに、セキュリティ対策がついていけなくなることも容易に推測できます。とは言え、すべてが GAFAM に取り込まれる中で、オンライン・ビデオ・ミーティングのプラットフォームで、Zoom のような新顔が活躍することは、バランスという点で歓迎すべきことです。だからこそ、セキュリティも頑張って欲しいですね。

You must be logged in to post a comment.