Phishing attacks abusing SaaS platforms see a massive 1,100% growth

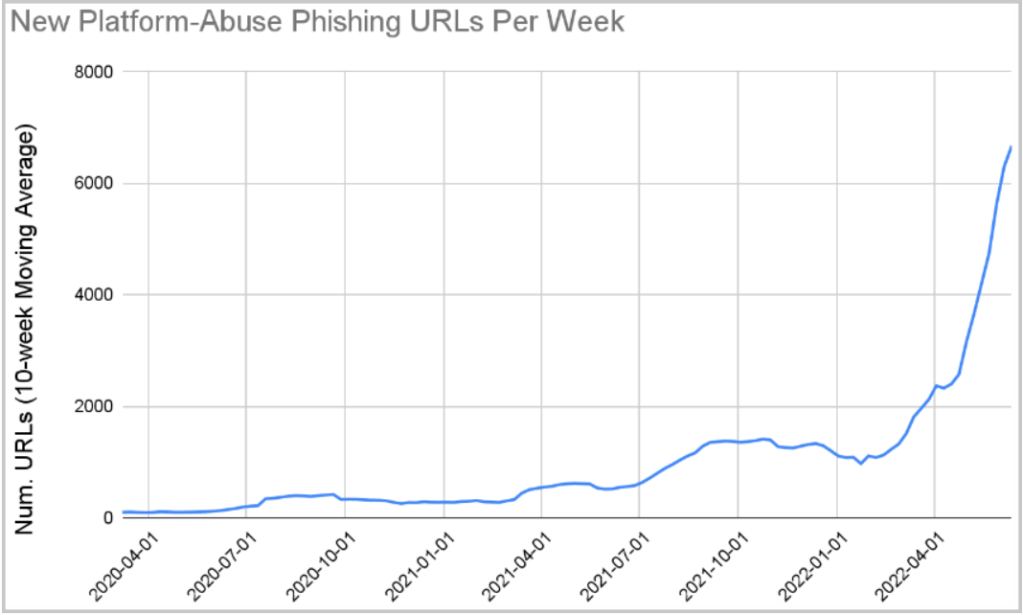

2022/08/23 BleepingComputer — 脅威アクターたちが、Web サイト・ビルダーやパーソナル・ブランディング・スペースなどの、正規の SaaS (Software-as-a-Service) プラットフォームを悪用して、ログイン情報を盗むための悪質なフィッシング・サイトを作成する手口が増加している。Palo Alto Networks Unit 42 の最新レポートによると、研究者たちは SaaS 悪用の急増を確認しており、同社が収集したデータは、2021年6月〜2022年6月で 1,100% という大幅な増加を示しているという。

SaaS をフィッシングに悪用するメリットとしては、メールのセキュリティ・システムからのアラート回避や可用性の高さに加えて、正規に見える Web サイトを作成するコーディングの知識が不要であることなどが挙げられる。

SaaS プラットフォームは、新規のサイトを作成するプロセスを簡素化/合理化する。そのため、フィッシング行為者は、異なるテーマへと容易に切り替えることで、彼らの業務を拡大/多様化する一方で、報告や停止などの措置への迅速な対応が可能になる。

フィッシングに悪用されるサービス

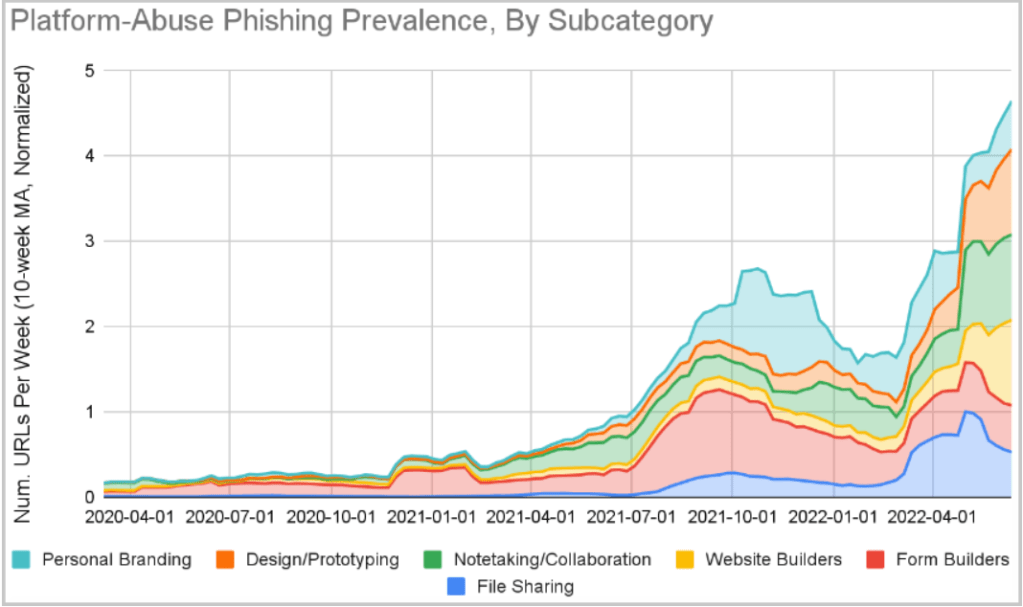

Unit 42 は、悪用されたプラットフォームを、Personal Branding/Design Prototyping/Notetaking Collaboration/Website Builders/Form Builders/File Sharing の、6つのカテゴリーに分類した。

Palo Alto Networks のフィルタリング・システムは、全てのカテゴリにおいて、不正利用の増加を記録した。増加が最も顕著なカテゴリは、Website Builders/Notetaking Collaboration/Form Builders だった。

統計では、2021年10月に顕著な上昇が見られるが、主な要因は Form Builders 悪用の急増である。

2021年には、Cyren が typeform.com でのフィッシング横行について報告している。また、Trend Micro の過去のレポートでは、123formbuilder.com/formtools.com/smartsurvey.co.uk でのインシデントを、Cofense は Canva.com でのインシデントを、それぞれ取り上げている。

また、同時期に、ある Personal Branding サイト悪用の増加も報告されている。レポートには、このサイトの名称は記載されていない。

サービス悪用の手法

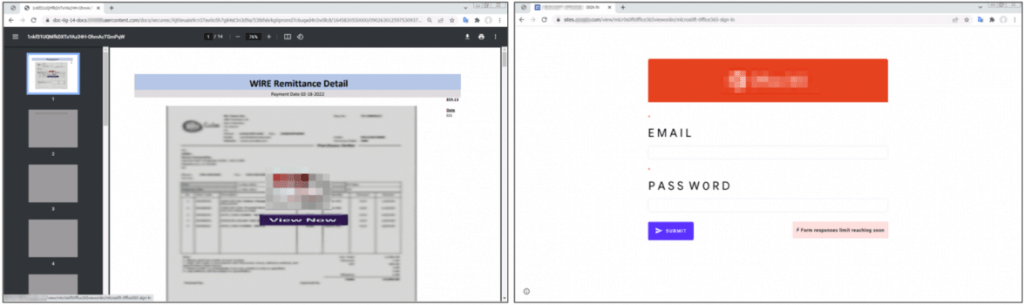

Unit 42 のレポートによると、多くの場合、フィッシング詐欺師たちは、悪用したサービス上に認証情報を盗むページを直接ホストし、そのページへの URL を含むメールを、ターゲットに送信するという。

フィッシング サイトをホストする (右) (Unit 42)

また、悪用されたサービス上のランディング・ページに、情報を盗むためのフォームが含まれていないケースもある。その場合は、代わりに、被害者を別のサイトへリダイレクトさせる別のステップを設けている。

フィッシング・サイトは、削除要求に応じない防弾サービス・プロバイダーにホストされている可能性がある。そのためフィッシング攻撃者は、このような方法をとることで、コンバージョン率を犠牲にしてキャンペーンの稼働時間を増やすという。

レポートは、「機密情報を盗む最後のフィッシング・ページが削除された場合、攻撃者はリンクを変更し、新しいフィッシング・ページを表示させるだけで、元のキャンペーンの有効性を維持できる」と述べている。

すぐに消えるものではない

正規の SaaS プラットフォームの不正利用を阻止することは非常に困難であり、これらのサービスから送られるメールに対して、フィルターを導入することは、現実的な手段ではない。これこそが、SaaS がフィッシング・キャンペーンに適しており、2021年から悪用が急増している理由だ。

大胆な宣伝文句や、緊急の行動を要求するメッセージが届いた場合は、埋め込まれたリンクやボタンをクリックしないことだ。そして、検索エンジンを使い、偽装された可能性のあるプラットフォームの公式サイトを探し出すようにしてほしい。また、アカウント情報の入力を求められたら、フォームに入力する前に、正規の Web サイトの URL であることを確認することも必要だ。

ある種の、一定の信頼を得ている SaaS プラットフォームに悪意のページをホストし、そこからフィッシング・メールを送れば、大半のユーザーは正規のものと信じてしまいます。そこが、この攻撃スタイルの狙い目というわけです。そして、文中に「これらのサービスから送られるメールに対して、フィルターを導入することは、現実的な手段ではない」と記されているように、これといった有効な対策は無いようです。お気をつけください。

You must be logged in to post a comment.