Google Uncovers ‘Initial Access Broker’ Working with Conti Ransomware Gang

2022/03/18 TheHackerNews — Google の Threat Analysis Group (TAG) は、ロシアのサイバー犯罪組織である Conti や Diavol などと密接に関係しているとされる、新たなイニシャル・アクセス・ブローカーの情報を公表した。この Exotic Lily と名付けられた脅威アクターは、Microsoft Windows の MSHTML プラットフォームに存在する、修正済みの深刻な脆弱性 CVE-2021-40444 を悪用し、世界 の 650 の標的組織に対して、1日に 5000通以上のビジネス提案をテーマにした電子メールを送信する、フィッシング・キャンペーンを広く展開していると確認されている。

TAG の研究者である Vlad Stolyarov は、「イニシャル・アクセス・ブローカーは、セキュリティ業界の日和見主義の鍵屋であり、また、フル・タイムの仕事になっている。これらのグループは、最も高い入札額を提示した悪意のある行為者に対して、ドアやウィンドウを開放するという、標的攻撃を支援する専門家として機能している」と述べている。

2021年9月に発見された Exotic Lily は、人間が操作する Conti/Diavol ランサムウェアの展開に関与していると言われており、その両方が、TrickBot/BazarBackdoor/Anchor で知られている、ロシアのサイバー犯罪組織 Wizard Spider と関連しているようだ。

Google TAG は The Hacker News に対して、Exotic Lily が Wizard Spider グループの一員である可能性について質問した。それに対して TAG は、「その可能性はある。Exotic Lily は、従来のスパム・キャンペーンよりも洗練されている。Conti についてリークされた情報によると、Conti のメンバーは、アウトソーシングを通じて一緒に仕事をする相手として、スパマーについて言及している。しかし、ほとんどのスパマーはチャットに現れてこないため、彼らは別の内部組織として活動しているという結論に至る」と述べている。

ソーシャル・エンジニアリングの一部として、成りすましメール・アカウントから送信される脅威アクターからの誘いは、特に IT/サイバー・セキュリティ/ヘルスケア分野を対象としていたが、2021年11月以降は多様な業界や組織を対象とする、無差別な攻撃へと発展している。

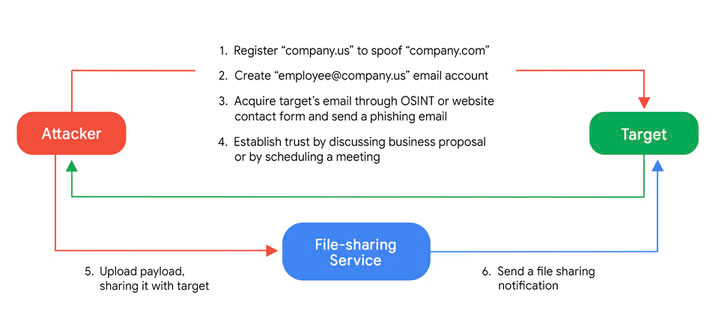

Exotic Lily は、標的となる組織との信頼関係を構築する手段として、架空の企業や ID を使用するほか、WeTransfer/TransferNow/OneDrive などの正規のファイル共有サービスを活用し、検知メカニズムを回避するために BazarBackdoor ペイロードを配信してきた。

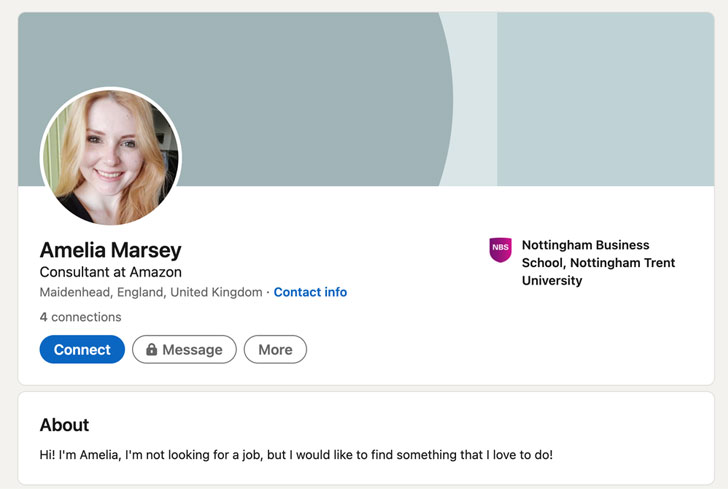

この不正なペルソナは、しばしば Amazon などの従業員を装い、LinkedIn に AI が生成した偽のプロフィール写真を掲載することで、不正なソーシャル・メディア・プロフィールを完備していた。また、ソーシャルメディアや RocketReach/CrunchBase などのビジネス・データベースから個人データを抜き出し、実在する企業の従業員になりすましたとも言われている。

研究者たちは、「最終段階において攻撃者たちは、ペイロードを公開ファイル共有サービス (TransferNow/TransferXL/WeTransfer/OneDrive) にアップロードし、内蔵のメール通知機能を使ってターゲットとファイルを共有する。したがって、最終的なメールの発信元は攻撃者のメールではなく、正規のファイル共有サービスのメールアドレスになり、さらに検知を難しくさせる」と述べている。

また、MHTML エクスプロイトを使用して配信されるのは、Bumblebee と呼ばれるカスタム・ローダーであり、システム情報を収集してリモート・サーバーに流出させ、シェルコードの実行や Cobalt Strike ドロップなどの、次ステップのためのコマンドを返信するよう組織化されている。

Exotic Lily の通信活動を分析した結果、この脅威アクターは平日の9時-5時で仕事をしており、中央または東ヨーロッパのタイムゾーンで、作業している可能性が高いことが分かった。研究者たちは、「Exotic Lily は、電子メールキャン・ペーンによるイニシャル・アクセスの獲得に重点を置き、後続の活動として、Conti や Diavol などのランサムウェアを展開するなど、別組織として活動しているようだ」と結論付けている。

この Exotic Lily は、Conti/Diavol の傘下なのか、それとも Wizard Spider に属するのか、その辺りも今後はハッキリしてくると思います。おそらく、Wizard Spider を頂点として、さまざまなグループが連携しているのでしょう。よろしければ、2月18日の「Conti が TrickBot を買収:高ステルス性のマルウェア BazarBackdor へと移行か?」を、ご参照ください。それにしても、イニシャル・アクセスに特化したグループの手口は、ひとことで言ってスゴイですね。

You must be logged in to post a comment.