Cisco Patches High-Severity Vulnerabilities in Business Switches

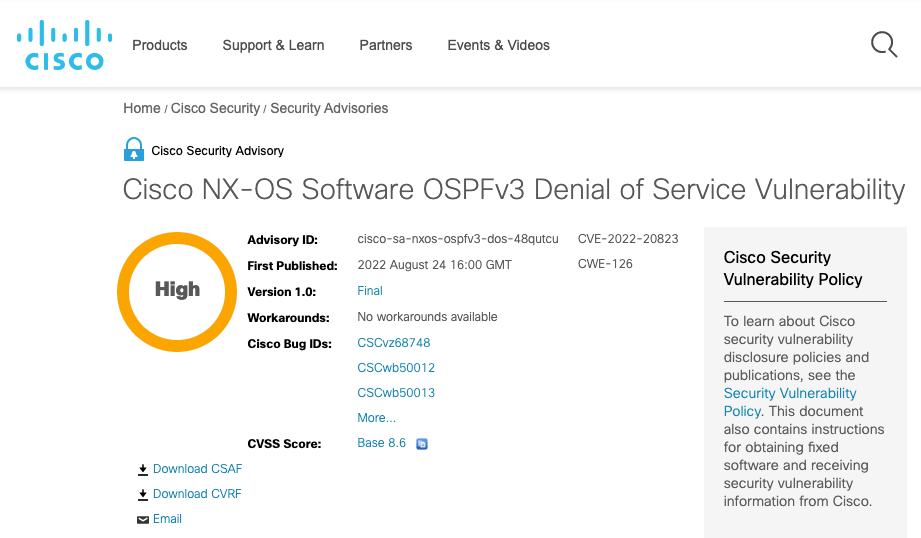

2022/08/25 SecurityWeek — 今週、Cisco Nexus-series Business Switches に搭載されている、NX-OS ソフトウェアに影響を及ぼす2 つの脆弱性に対するパッチを発表された。NX-OS の OSPF バージョン 3 (OSPFv3) 機能に影響を及ぼす、1つ目の脆弱性 CVE-2022-20823 は、認証なしでリモートから悪用され、サービス拒否 (DoS) 状態を引き起こし得るというものだ。

この欠陥は、特定の OSPFv3 パケットの不完全な入力検証に起因するのものであり、トリガーを掛ける攻撃者は、脆弱なデバイスに悪意の OSPFv3 Link-State Advertisement (LSA) を送信することが可能だ。

Cisco はアドバイザリで、「悪用に成功した攻撃者は、OSPFv3 プロセスを何度もクラッシュさせて再起動させ、DoS 状態にさせることが可能だ」と指摘している。また Cisco は、「OSPFv3 機能はデフォルトで無効になっているが、影響を受けるデバイスで完全な OSPFv3 Neighbor State を確立できる攻撃者であれば、この脆弱性を悪用できる」と指摘している。

Cisco が対処した2つ目の NX-OS の脆弱性も、DoS 状態を引き起こすために悪用される可能性がある。脆弱性 CVE-2022-20824 は、Cisco Discovery Protocol 機能に存在し、FXOS ソフトウェアにも影響を及ぼす。この欠陥は、Cisco Discovery Protocol メッセージ内の特定の値に対する不適切な検証に起因し、脆弱なデバイスに悪意の Discovery Protocol パケットを送信することで、悪用にいたる可能性がある。

Cisco は、「悪用に成した攻撃者は、root は権限での任意のコード実行や、Cisco Discovery Protocol プロセスのクラッシュと再起動を繰り返すことで、DoS 状態に陥らせることが可能だ」と説明している。Discovery Protocol は Layer_2 のプロトコルであるため、この脆弱性を悪用する攻撃者は、影響を受けるデバイスに Layer_2 で隣接(同じブロードキャスト・ドメイン内)している必要がある。

Cisco は、一連の脆弱性に対処するためのソフトウェア・アップデートをリリースしている。したがって顧客は、Cisco Software Checker を用いて、それらのツールが特定するアドバイザリに記載された問題を、修正した FXOS/NX-OS のリリースを選ぶよう推奨されている。Cisco は、これらの脆弱性が攻撃に悪用されたことはなく、これらを標的としたエクスプロイト・コードが存在しないことも認識しているとのことだ。

今週に Cisco は、ACI Multi-Site Orchestrator (MSO) の、特定の API における不適切な認証が原因で発生する、深刻度高い特権昇格脆弱性 CVE-2022-20921 も解決している。管理者以外の権限で認証された攻撃者が、細工した HTTP リクエストを介して脆弱性を悪用し、管理者権限に昇格する可能性があるという。

Cisco ACI MSO リリース 3.1/3.0 および、それ以前のバージョンに脆弱性が存在することが判明している。ACI MSO バージョン 3.1(1n) では、この問題は解決されている。また、ACI MSO リリース 3.2 は影響を受けない。Cisco によると、CVE-2022-20921 を標的とした PoC エクスプロイト・コードが公開されているが、これを標的とした悪意の攻撃は確認されていないとのことだ。

2022年8月の Cisco 脆弱性情報というと、3日の「Cisco VPN Router の3つの深刻な脆弱性 CVE-2022-20827 などが FIX」と、10日の「Cisco ASA/FTD デバイスの RSA シークレット・キー窃取の脆弱性が FIX」があリますので、ご確認ください。また、インシデント情報としての、10日の「Cisco をハッキングした Yanluowang ランサムウェア:2.8GB のファイルを公開」も気になります。いまのところ、続報は無いようです。

You must be logged in to post a comment.