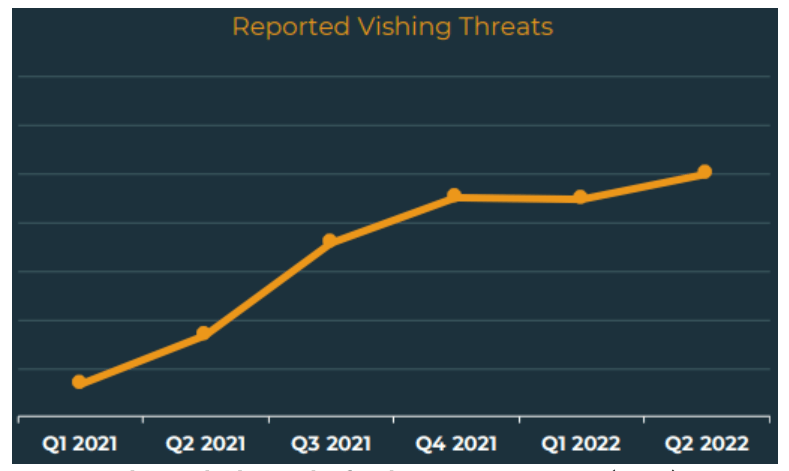

Callback phishing attacks see massive 625% growth since Q1 2021

2022/08/15 BleepingComputer — ハッカーたちは、企業ネットワークに侵入するために、そして、ランサムウェアやデータ窃取の攻撃を仕掛けるために、Eメールと音声コールを組み合わせたソーシャル・エンジニアリングという、ハイブリッド型のフィッシング攻撃に主軸を移行しつつある。 Agari の 2022年 Q2 のサイバーインテリジェンス・レポートによると、フィッシング詐欺の件数は、2022年 Q1 と比較して6%しか増加していない。しかし、ハイブリッドなヴィッシング詐欺の利用は、625% という大幅な伸びを見せているという。

ヴィッシング (Vishing:Voice Phishing) とは、詐欺の手法の一種であり、何らかの形で被害者に電話をかけで、ソーシャル・エンジニアリング攻撃を行うものだ。

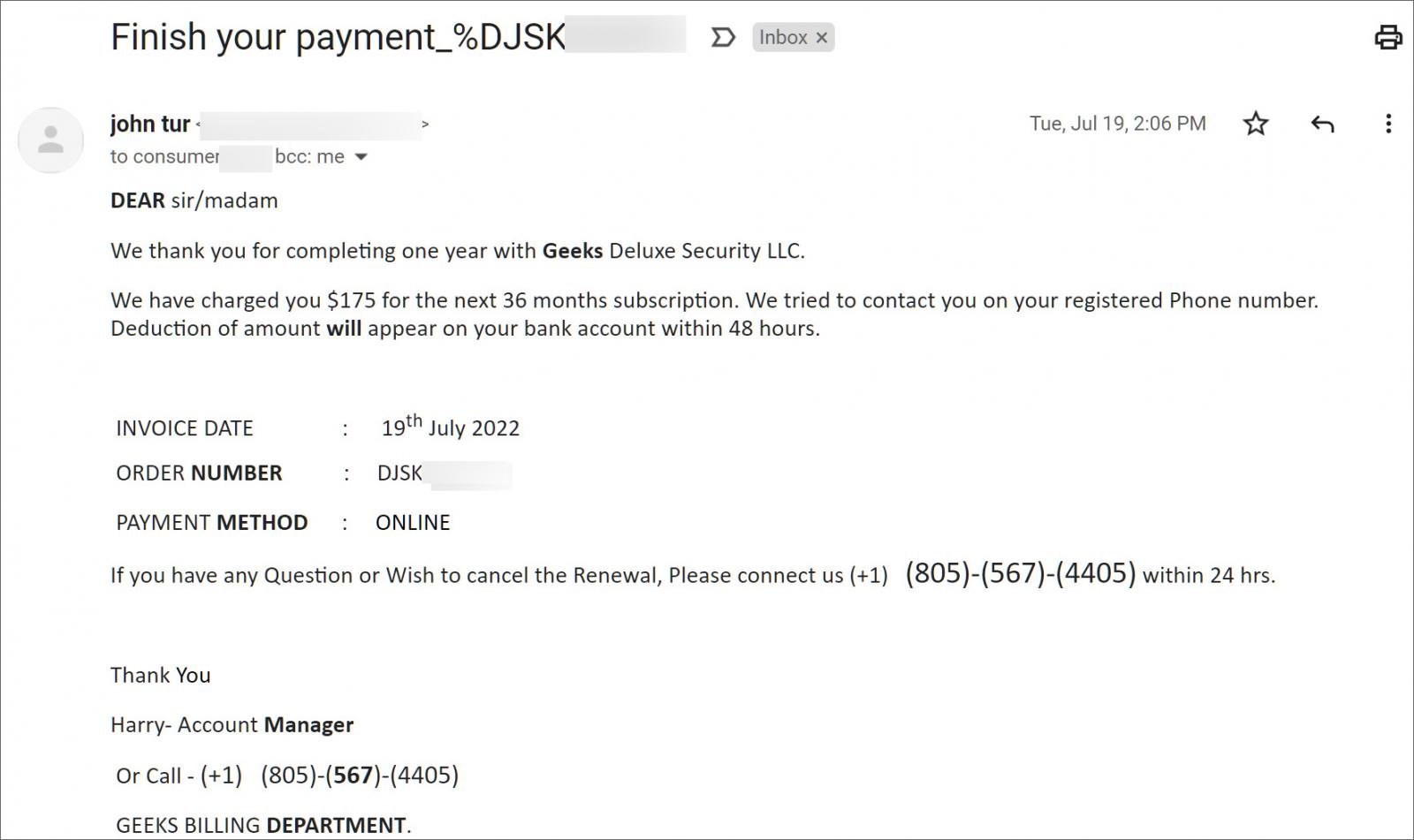

ヴィッシングのハイブリッド型は、コールバック・フィッシングと呼ばれ、電話の前に詐欺師側から、偽のサブスクリプションや請求書の通知が、被害者にメールで送信されることになる。被害者は、メールで受信した請求の問題を解決するために、提供された電話番号へ電話をかけるよう促される。しかし、電話に出るのは、本物のカスタマー・サポート・エージェントではなく、フィッシング詐欺師だ。

Source: BleepingComputer

電話口の詐欺師たちは、被害者を騙すために、機密情報の開示を促し、システムへの RDP ツールのインストールなどを促し、請求の問題を解決するよう誘導する。そして、詐欺師たちは、被害者のデバイスにリモートで接続し、他のバックドアのインストールや、他のマシンへ向けた攻撃の拡散を試みる。

これらのコールバック・フィッシング攻撃の登場は、2021年3月の BazarCall/BazaCall キャンペーンにおいて、ランサムウェア攻撃を仕掛けるのに必要な、企業ネットワークへのイニシャル・アクセスを得るために導入された時となる。

この攻撃の成功率が高いため、最近では Quantum/Zeon/Silent Ransom Group などのランサムウェア/恐喝ギャングたちが、同じ手法を採用し、無防備な従業員を介してイニシャル・ネットワーク・アクセスを獲得している。

Agari のレポートには、「ハイブリッド・ヴィッシング攻撃は、2022年 Q2 に1年半ぶりに高水準に達し、2021年 Q1 と比較して 625% 増となっている。また、この脅威タイプは、レスポンス・ベースの脅威全体の、24.6% を占めている。レスポンス・ベースの脅威が全体的に増加したことで、そこに占めるハイブリッド・ヴィッシング攻撃の、 Q2 における比率は減少したが、ヴィッシングの量は、この1年の間に着実に増加している」と詳述されている。

急増したのちに消滅する Emotet

Emotet ボットネットは、急増した後に長く休止する傾向にあるが、今回のマルウェアでも、それが見られる。Agari によると、「Emotet ボットネットは、2022年 Q2 に急増し、フィッシング・キャンペーンに QBot を上回る存在となった。この2つのボットネットだけで、ユーザーの受信トレイに届く全マルウェアの、90.2%を占めている」という。

Emotet の復活は、犯罪グループ Conti がオリジナルの開発者と交渉し、オペレーションを再開させたことに起因すると見られている。しかし、2022年6月に Conti が事業を停止して以来、Emotet マルウェアはメールキャンペーンを再停止している。

その他の注目すべき傾向

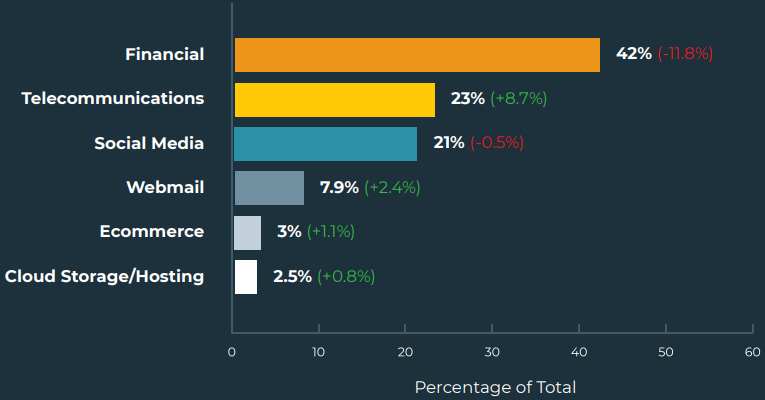

今期に Agari が記録した、フィッシング攻撃におけるもう1つの傾向は、通信サービス事業者への攻撃の増加でありる。その一方で、サイバー攻撃の最大の標的とされ続けてきた、金融機関への攻撃は減少していることだ。

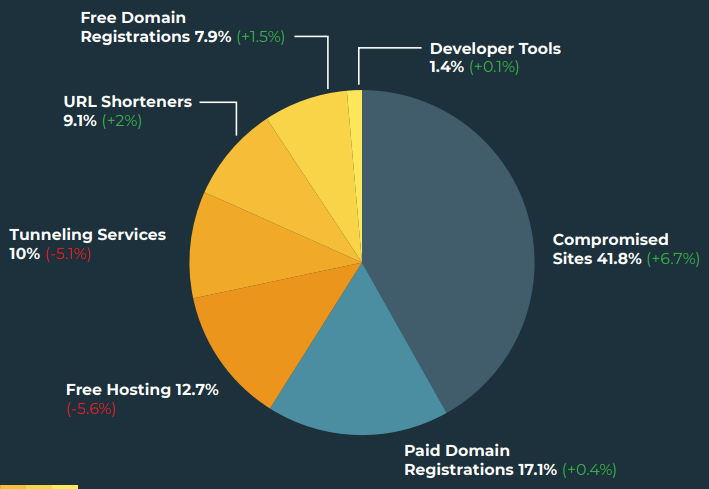

また、フィッシング・メッセージの配信で侵害したサイトを利用し、検知を回避する手法が、依然として有効である点も重要だ。アナリストたちは、2022年 Q1 と比較して 6.7% の伸びを観測している。

悪用されているドメインに関しては、1番目は依然として人気の .com であり、全フィッシング・メールの約半数の発信元になっている。2番目は .cv の 8.8% だが、悪用ドメインの top-10 にランクインしたのは初めてである。

2021年末の Palo Alto Networks のレポートでも取り上げられたように、フィッシング詐欺師たちは、不正使用に対する防止規制が緩く、収入を得るのも容易なため、カーボベルデ (Cape Verde) などのような、小さな島国のドメインを悪用しているとのことだ。

フィッシング攻撃の形態が、コールバック型へと変化しているようです。2022年8月11日の「Conti フラッシュバック:BazarCall による巧妙なフィッシング手口を分析する」では、BazarCall による巧妙なコールバック型フィッシング攻撃が詳述されています。よろしければ、「ソーシャル・エンジニアリング対策:What You Need to Know to Stay Resilient を読もう」も、ご参照ください。

You must be logged in to post a comment.