Cyber-Insurance Firms Limit Payouts, Risk Obsolescence

2022/08/29 DarkReading — 主要な保険会社が、国家が支援する脅威アクターによる、壊滅的なサイバー攻撃に対する免責条項を採用した。そのため、各企業にとって、サイバー保険料の再評価を行う必要性が生じている。セキュリティとリスクの専門家たちは、「これにより、企業がサイバー保険で相殺できるリスクは制限され、保険に加入するメリットがなくなる可能性がある」と、 Dark Reading に語った。

サイバー保険に関する最新の制限として、保険市場の Lloyd’s of London は 2022年8月16日に、加盟する保険会社や企業連合に対して、国家支援のサイバー攻撃に対する補償の除外を求める通知を発出した。Lloyd’s of London の公報は、「この追加規制の動機は、保険会社とその引受人を壊滅的な損失から保護し、保険会社を圧迫する可能性のあるシステミック・リスク管理を支援するためだ」と述べている。

いまでもサイバー保険に価値はあるのか?

サイバーリスク分析会社 Safe Security の Senior VP of Data Science and Cyber Insurance である Pankaj Goyal は、「保険会社の立場は理解できるもが、これまでの3年間で保険料が高騰している企業とって、いまでも保険により効果的にリスクが軽減されるのか否かを疑うべき時がきた。保険は信頼に基づいて機能する。そのため、『悪い出来事が起きたとき、保険は私を守ってくれるのか?』と自問してほしい。現在、その答えは『わからない』かもしれない。顧客の信頼を失えば、保険会社も含めて全員が損をする結果になるのだ」と述べている。

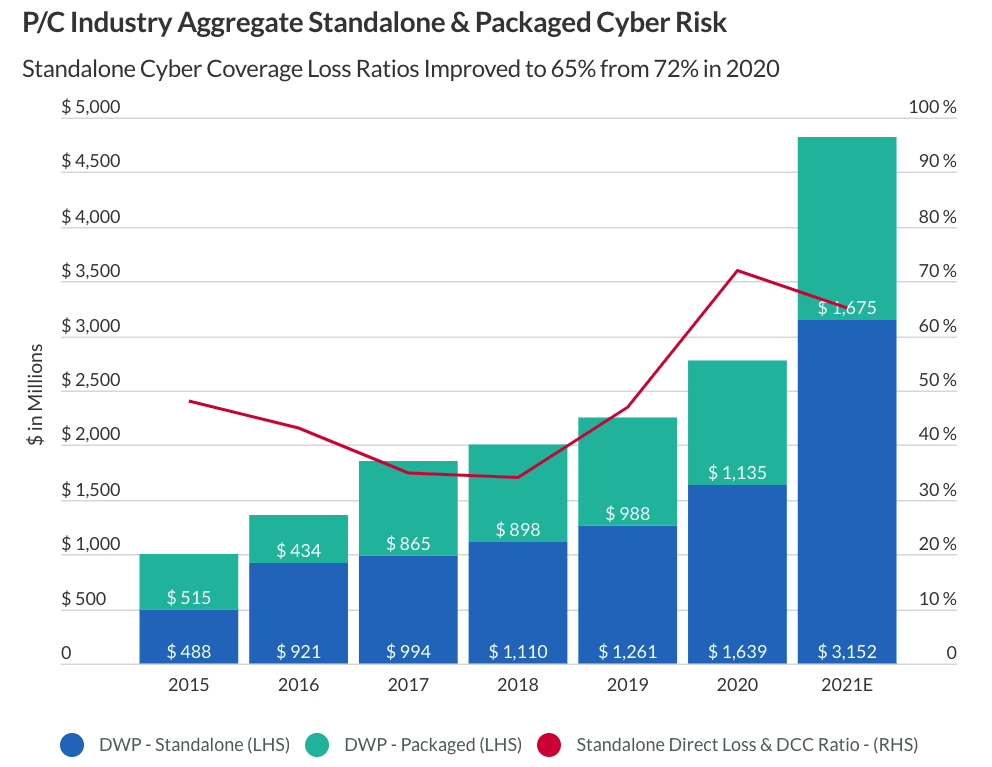

サイバー保険業界では、保険料収入損害額がの 35% だった5年前から、2020年には72%に跳ね上がり、過去10年間で利益が激減しているという。FitchRatings によると、それに対処する保険会社は、それぞれが保険料を劇的に引き上げており、2020年には 22%、2021年には 74%も上昇しているという。

さらに、保険会社は、賠償責任の制限にも力を注いでいる。2021年において、世界的な保険会社である AXA は、サイバー犯罪者に対する身代金の支払いの停止を決定した。また、これまでの2年間で各保険会社は、保険契約に戦時中の除外を追加している。

Lloyd’s は市場速報で、「サイバー攻撃がもたらすリスクは進化を続けており、会員は大規模な攻撃や、広く分散した攻撃の脅威に適応する必要がある」と主張している。Lloyd’s は、「戦時中のリスクは除外されることが多いが、保険シンジケートは更に踏み込み、そのポリシーとしして、国家に支援されるサイバー攻撃から生じる損失に対して、責任を除外する適切な条項を設けることを要求している」と述べている。

この保険のまとめ役は、「適切に管理されなければ、シンジケートが管理に腐心する、システミック・リスクに市場がさらされる可能性がある。具体的に言うと、敵対的な行為者が攻撃を容易に広められることや、有害なコードが拡散することに加えて、社会が物理的な資産を運用するために IT インフラに大きく依存をしていることなどは、保険市場が対応できる損失を、大きく上回る可能性があることを意味する」と述べている。

この決定は、2017年のクリプト・ランサムウェア NotPetya 攻撃で、製薬会社 Merck が被った $1.4 billion の事業損失に対する保険支払いが拒否され、その後の訴訟で勝訴した後に下された。この訴訟の裁判官は、保険契約の戦時行為除外条項は、武力紛争中の損失のみを除外するものであるため、適用されないと裁定した。

それにもかかわらず、この保険契約の変更は浅慮だという意見もある。

Pankaj Goyal は、「違反やハッキングが続くと、クレーム処理に時間がかかり、訴訟も増えるだろう。サイバー保険契約が実際のデータと個々の組織のリスクに基づいていることを確認/理解し、価格設定の方法を業界全体で修正できない限り、サイバー保険における課題と不信は尽きることはない」と指摘している。

広範すぎる除外項目

重要な問題は、「国家が支援するサイバー攻撃」という言葉が、非常に広範な除外項目になり得ることだ。専門家たちは、それを保険業界が悪用した場合、サイバー保険の有用性が損なわれると指摘している。

サイバー・セキュリティ・コンサルティング会社 Optiv の VP of Cyber-Risk and Strategy である James Turgal は、その種の攻撃を国家に帰属させることは、非常に困難だと語っている。

彼は、「攻撃に関与したコンピューターが、イランや北朝鮮の軍事基地内の IP アドレスにたどり着いたとしても、それらの政府当局の認識や指示のもとに行われた攻撃であるとは限らない。他国のハッカーが、偽旗を掲げて攻撃した可能性もある」と指摘している。

また、Venafi の VP of Security Strategy and Threat Intelligence である Kevin Bocek によると、現時点において、企業の 64% が、国家に支援されるハッカーから、直接に攻撃を受けた、もしくは、影響を受けたと考えているようだ。北米/ヨーロッパ/アジアなどの企業に対する、サイバー攻撃の主な発信元の多くは、中国/イラン/北朝鮮/ロシアなどの政府と、何らかの関連があるサイバー犯罪者集団からのものだ。しかし、そのつながりについて、国家が後ろ盾になっていると言えるかというと、それは未解決の問題である。

James Turgal は、「それらの企業は、保険会社が大半の攻撃について、国家に支援されたものとみなすかどうかを、明らかに懸念している。その結果として、セキュリティに真剣に取り組む大半の企業が、ハッカーから身を守るための努力を倍加させると予想される」と述べている。

それぞれ保険会社は、攻撃の原因を特定するために、どのような証拠とデータを使用するか、また、攻撃が国家の支援を受けているかどうかを判断する際に、どのような行動パターンやデータ・ポイントを考慮するのかについて、明確なガイドラインを作成する必要がある、と同氏は述べている。

サイバー防衛を強化せよ

確かに、今回の免責事項により、壊滅的なリスクを軽減する方法として、サイバー保険に頼る企業が減少する可能性がある。アプリケーション・セキュリティ企業である Contrast Security の CISO である David Lindner は、保険に依存する代わりに、自社のサイバー・セキュリティの管理/対策により、壊滅的な攻撃のコストを軽減する必要があると述べている。

具体的に言うと、バックアップなどによるデータの冗長性の確保/ネットワーク・イベントの可視化の拡大/信頼できるフォレンジック企業の利用/全従業員のサイバー・セキュリティに関するトレーニングなどは、その全てが、サイバー攻撃に対する強化と損害の軽減に有用である。

David Lindner は、「企業はサイバー保険に頼るだけではなく、こうした壊滅的なサイバー攻撃から、自らを積極的に守らなければならない」と語っている。

ユーザー企業は、保険会社が方針を元に戻すと期待しない方がよいだろう。Safe Security の Pankaj Goyal は、「保険会社のアプローチは、産業界がサイバー保険に対して行ってきた、事後対応型のアプローチを引き継いだものに過ぎない」と述べている。そして保険会社は、保険料を引き上げ、ランサムウェアに制限を加え、そして今、議論の余地なく広範な免責条項を採用した。つまり、保険金の支払いが遅れ、多額の保険金支払いが拒否された場合に、訴訟が増加する可能性が生じる。

2022年4月28日の「ランサムウェアの調査:全体的な損失の 約 15% が身代金の平均値」という記事が、ずっと気になっていましたが、今日の記事における保険会社の判断と、辻褄が合っていると思いました。また、5月24日の「ダボス会議のインターポール:国家が開発したサーバー兵器がダークウェブで売られる日も近い」には、これまで検出されていなかった破壊的なワイパー AcidRain が、ルーターやモデムを標的にしていると記されています。つまり、目的は身代金ではなく、破壊なのです。8月19日の「ロシアによるサイバー攻撃:ウクライナから NATO へと標的が拡大する可能性は?」も、とても興味深い内容です。なお、この記事の元データは、FITCH WIRE の US Cyber Insurance Sees Rapid Premium Growth, Declining Loss Ratios です。よろしければ、ご参照ください。

You must be logged in to post a comment.